APT28

U svijetu cyber kriminala nisu samo hakeri i loši akteri koji traže brzi novac, šireći po phishing neželjenim e-porukama. Postoji drugačija vrsta prijetnji koje nadilaze profitni ransomware ili dosadne viruse. Te se grupe obično nazivaju akteri napredne trajne prijetnje ili APT.

U svijetu cyber kriminala nisu samo hakeri i loši akteri koji traže brzi novac, šireći po phishing neželjenim e-porukama. Postoji drugačija vrsta prijetnji koje nadilaze profitni ransomware ili dosadne viruse. Te se grupe obično nazivaju akteri napredne trajne prijetnje ili APT.

Najveća razlika između APT-a i grupe hakera koji šire zlonamjerni softver je u tome što je APT najčešće organizacija koju sponzorira država, čije se radnje obično koriste za infiltriranje u visokoprofilne, često vladine mreže, i izvlačenje osjetljivih ili povjerljivih informacija. "Uporni" dio definicije implicira da su akteri u skupini definirali dugoročne ciljeve i da ne traže samo novčane dobitke, držeći se prikrivenim što je dulje moguće kako bi izbjegli otkrivanje.

Pod pretpostavkom da APT podržava službeno državno tijelo, resursi dostupni skupini bit će također mnogo veći od onoga što većina organizacija kibernetičkih kriminalaca može prikupiti.

Ovaj tjedan u 37. epizodi zlonamjernog softvera, 2. dio: Hakeri koje sponzorira država (APT28 Fancy Bear) ciljaju na proizvođače cjepiva protiv COVID-19

Numerički identifikator koji se daje različitim APT-ovima samo je zgodna skraćenica za istraživače sigurnosti da govore o njima bez spominjanja njihovih cijelih aliasa, kojih često ima mnogo.

APT28 (Advanced Persistent Threat) je hakerska grupa koja potječe iz Rusije. Njihova aktivnost datira još od sredine 2000-ih. Istraživači zlonamjernog softvera vjeruju da kampanje grupe APT28 financira Kremlj, jer obično ciljaju na strane političke aktere. Hakerska grupa APT28 najpoznatija je kao Fancy Bear, ali je također prepoznata pod raznim drugim pseudonima – Sofacy Group, STRONTIUM, Sednit, Pawn Storm i Tsar Team.

Sadržaj

Zloglasne hakerske kampanje koje provodi Fancy Bear

Stručnjaci smatraju da je Fancy Bear imao udjela u hakiranju Demokratskog nacionalnog odbora 2016., za koji neki vjeruju da je utjecao na ishod predsjedničkih izbora iste godine. Tijekom iste godine, grupa Fancy Bear također je na meti Svjetske antidopinške agencije zbog skandala u koji su bili uključeni ruski sportaši. Podaci do kojih je Fancy Bear došao tada su objavljeni i dostupni javnosti. Podaci su otkrili da su neki od sportaša koji su bili pozitivni na doping testu kasnije bili izuzeti. U izvješću Svjetske antidopinške agencije navodi se da su nedopuštene tvari namijenjene 'terapijskoj uporabi'. U razdoblju od 2014. do 2017. grupa Fancy Bear bila je uključena u različite kampanje usmjerene na medijske osobe u Sjedinjenim Državama, Rusiji, Ukrajini, baltičkim državama i Moldaviji. Fancy Bear je krenuo na pojedince koji rade u medijskim korporacijama, kao i na nezavisne novinare. Sve su mete bile uključene u izvještavanje o sukobu Rusije i Ukrajine koji se dogodio u istočnoj Ukrajini. 2016. i 2017. Njemačka i Francuska imale su velike izbore, a vjerojatno je i grupa Fancy Bear umočila prste u te kolače. Dužnosnici iz obiju zemalja izvijestili su da se odvijala kampanja u kojoj se kao prijenosnici zaraze e-poruke koristile za krađu identiteta, ali su naveli da nema posljedica hakerskog napada.

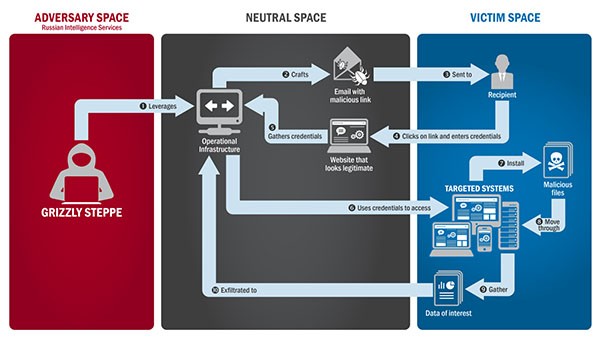

Slika ispod je demonstracijska staza koju APT28/Fancy Bear koristi za izvođenje svojih cyber upada u određene ciljane sustave. Vlada SAD-a je potvrdila takve radnje upada u političku stranku iz prve grupe aktera, APT29 2015., a zatim druge, APT28, u 2016.

Dijagram koji pokazuje radnje i procese APT28/Fancy Bear tehnika spear-phishinga i upada u ciljane sustave - Izvor: US-Cert.gov

Fancy Bear's Tools

Kako bi izbjegla znatiželjne poglede istraživača kibernetičke sigurnosti, hakerska grupa Fancy Bear pazi da redovito mijenja svoju C&C (Command and Control) infrastrukturu. Grupa ima impresivan arsenal alata za hakiranje , koje su izgradili privatno – X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange i CHOPSTICK. Često, umjesto izravnog širenja, Fancy Bear radije ugošćuje svoj zlonamjerni softver na web stranicama trećih strana, koje grade kako bi imitirali legitimne stranice kako bi prevarili svoje žrtve.

Fancy Bear također koristi napredne tehnike zamagljivanja koje im pomažu izbjeći otkrivanje što je dulje moguće. Grupa je počela dodavati neželjene podatke u svoje kodirane nizove, što je otežavalo dekodiranje informacija bez specifičnog algoritma za uklanjanje neželjenih bitova. Kako bi dodatno ometao istraživače sigurnosti, APT28 također poništava vremenske oznake datoteka i redovito čisti zapisnike događaja kako bi otežao praćenje zlonamjerne aktivnosti.

Fancy Bear jedna je od najzloglasnijih hakerskih grupa i nema naznaka da će uskoro zaustaviti svoje kampanje. Poznato je da ruska vlada koristi usluge hakerskih grupa, a Fancy Bear je jedna od najvećih hakerskih grupa.

Njemačke optužbe protiv navodnih članova APT28

U lipnju 2020. njemačko Ministarstvo vanjskih poslova obavijestilo je ruskog veleposlanika u toj zemlji da će tražiti "sankcije EU" protiv ruskog državljanina Dmitrija Badina. Njemačke vlasti vjeruju da je povezan s Fancy Bearom / APT28 i tvrde da imaju dokaze da je bio umiješan u cyber napad na njemački parlament 2015. godine.

Glasnogovornica ruskog ministarstva vanjskih poslova gospođa Zakharova nazvala je optužbe "apsurdnim" i odlučno ih odbacila, naglašavajući svoje uvjerenje da informacije koje su njemačke vlasti koristile dolaze iz američkih izvora. Također je pozvala njemačke vlasti da dostave bilo kakav dokaz ruske umiješanosti u napad.