APT28

Küberkuritegevuse maailm ei seisne ainult häkkerites ja halbades näitlejates, kes otsivad kiiret raha ja levivad andmepüügi rämpsposti ümber. On teistsuguseid ohutegijaid, kes lähevad kaugemale kasumit taotlevatest lunavaradest või tüütutest viirustest. Neid rühmitusi nimetatakse tavaliselt edasijõudnud püsivateks ohutegijateks või APT-deks.

Küberkuritegevuse maailm ei seisne ainult häkkerites ja halbades näitlejates, kes otsivad kiiret raha ja levivad andmepüügi rämpsposti ümber. On teistsuguseid ohutegijaid, kes lähevad kaugemale kasumit taotlevatest lunavaradest või tüütutest viirustest. Neid rühmitusi nimetatakse tavaliselt edasijõudnud püsivateks ohutegijateks või APT-deks.

Suurim erinevus APT ja pahavara levitava häkkerite grupi vahel on see, et APT on enamasti riigi toetatud organisatsioon, mille tegevust kasutatakse tavaliselt kõrgetasemelistesse, sageli valitsuse võrkudesse imbumiseks ja tundliku või konfidentsiaalse teabe hankimiseks. Määratluse "püsiv" osa viitab sellele, et rühmas osalejatel on määratletud pikaajalised eesmärgid ja nad ei otsi lihtsalt rahalist kasumit, hoides avastamise vältimiseks võimalikult kaua madalat profiili.

Eeldades, et APT-d toetab ametlik riigiasutus, on grupi käsutuses olevad ressursid palju suuremad, kui enamik küberkuritegelikke organisatsioone suudab koguda.

Selle nädala pahavara 37. jao 2. osa: riiklikult toetatud häkkerid (APT28 Fancy Bear), sihtmärgiks COVID-19 vaktsiinitootjad

Erinevatele APT-dele antud numbriline identifikaator on turvauurijatele lihtsalt mugav stenogramm, et neist rääkida, mainimata nende terveid varjunimesid, mida sageli on palju.

APT28 (Advanced Persistent Threat) on Venemaalt pärit häkkimisrühmitus. Nende tegevus ulatub 2000. aastate keskpaigani. Pahavarauurijad usuvad, et APT28 grupi kampaaniaid rahastab Kreml, kuna need on tavaliselt suunatud välispoliitilistele osalejatele. Häkkimisgrupp APT28 on tuntud kui Fancy Bear, kuid seda tuntakse ka erinevate varjunimede all – Sofacy Group, STRONTIUM, Sednit, Pawn Storm ja Tsar Team.

Sisukord

Fancy Beari kurikuulsad häkkimiskampaaniad

Eksperdid usuvad, et Fancy Bearil oli oma osa 2016. aasta Demokraatliku Rahvuskomitee häkkimises, mis mõnede arvates mõjutas mingil määral samal aastal toimuvate presidendivalimiste tulemusi. Samal aastal võttis rühmitus Fancy Bear Venemaa sportlastega seotud skandaali tõttu sihikule ka Maailma Antidopinguagentuur. Andmed, mille Fancy Bear sai, avaldati ja avalikustati. Andmed paljastasid, et osa positiivse dopinguproovi andnud sportlasi vabastati hiljem. Maailma Antidopingu Agentuuri raportis märgiti, et keelatud ained olid mõeldud "terapeutiliseks kasutamiseks". Perioodil 2014–2017 osales Fancy Bear grupp erinevates kampaaniates, mis olid suunatud meediainimestele Ameerika Ühendriikides, Venemaal, Ukrainas, Balti riikides ja Moldovas. Fancy Bear otsis nii meediakorporatsioonides töötavaid inimesi kui ka sõltumatuid ajakirjanikke. Kõik sihtmärgid olid seotud Ida-Ukrainas toimunud Venemaa-Ukraina konflikti kajastamisega. 2016. ja 2017. aastal toimusid Saksamaal ja Prantsusmaal suured valimised ning tõenäoliselt pistis nendesse pirukatesse näpud ka Fancy Beari rühmitus. Mõlema riigi ametnikud teatasid, et toimus kampaania, milles kasutati nakkuse vektoritena andmepüügi e-kirju, kuid nad väitsid, et häkkimise rünnakul ei olnud tagajärgi.

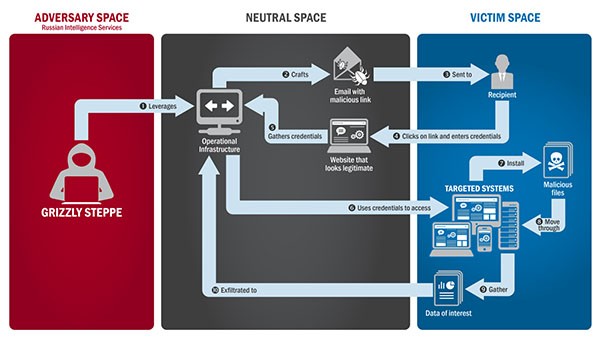

Alloleval pildil on esitlustee, mida APT28/Fancy Bear kasutab teatud sihitud süsteemide vastu küberrünnakute sooritamiseks. USA valitsus on kinnitanud, et 2015. aastal esimesest tegutsejarühmast APT29 ja seejärel teisest, APT28, 2016. aastal erakonda sekkutakse.

Diagramm, mis näitab APT28/Fancy Beari andmepüügitehnikate toiminguid ja protsesse ning sihitud süsteemidesse tungimist – Allikas: US-Cert.gov

Uhke karu tööriistad

Küberjulgeoleku uurijate uudishimulike pilkude eest põgenemiseks muudab häkkimisrühm Fancy Bear regulaarselt oma C&C (käskluse ja juhtimise) infrastruktuuri. Grupil on muljetavaldav häkkimistööriistade arsenal , mille nad on eraviisiliselt ehitanud – X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange ja CHOPSTICK. Sageli eelistab Fancy Bear otsese levitamise asemel oma pahavara majutada kolmandate osapoolte veebisaitidel, mille nad loovad, et imiteerida õigustatud lehti, et oma ohvreid petta.

Fancy Bear kasutab ka täiustatud hägustamise tehnikaid, mis aitavad neil tuvastamist võimalikult kaua vältida. Rühm hakkas lisama oma kodeeritud stringidesse rämpsandmeid, muutes teabe dekodeerimise väga keeruliseks ilma rämpsbittide eemaldamise algoritmita. Turvauurijate edasiseks takistamiseks lähtestab APT28 ka failide ajatemplid ja puhastab regulaarselt sündmuste logisid, et muuta pahatahtliku tegevuse jälgimine keerulisemaks.

Fancy Bear on üks halvakuulsamaid häkkimisrühmitusi ja miski ei viita sellele, et nad peatavad oma kampaaniad niipea. Venemaa valitsus kasutab teadaolevalt häkkimisrühmade teenuseid ja Fancy Bear on üks kõrgeima taseme häkkimisrühmitusi.

Saksamaa süüdistused APT28 väidetavate liikmete vastu

2020. aasta juunis teatas Saksamaa välisministeerium Venemaa suursaadikule riigis, et taotleb "EL-i sanktsioone" Venemaa kodaniku Dmitri Badini vastu. Saksa võimud usuvad, et ta on seotud Fancy Beari / APT28-ga ja väidavad, et neil on tõendeid selle kohta, et ta osales 2015. aastal Saksamaa parlamendi vastu suunatud küberrünnakus.

Venemaa välisministeeriumi pressiesindaja pr Zahharova nimetas süüdistusi "absurdseteks" ja lükkas need kindlalt tagasi, rõhutades tema veendumust, et Saksa võimude kasutatud teave pärineb USA allikatest. Samuti kutsus ta Saksamaa ametivõime üles esitama tõendeid Venemaa osaluse kohta rünnakus.