APT28

Il mondo del crimine informatico non riguarda solo hacker e malintenzionati che cercano soldi veloci, diffondendo e-mail di spam di phishing. Esistono diversi tipi di attori delle minacce che vanno oltre i ransomware a scopo di lucro o i fastidiosi virus. Questi gruppi sono generalmente chiamati attori di minacce persistenti avanzate o APT.

Il mondo del crimine informatico non riguarda solo hacker e malintenzionati che cercano soldi veloci, diffondendo e-mail di spam di phishing. Esistono diversi tipi di attori delle minacce che vanno oltre i ransomware a scopo di lucro o i fastidiosi virus. Questi gruppi sono generalmente chiamati attori di minacce persistenti avanzate o APT.

La più grande differenza tra un APT e un gruppo di hacker che diffondono malware è che un APT è più comunemente un'organizzazione sponsorizzata dallo stato, le cui azioni vengono solitamente utilizzate per infiltrarsi in reti di alto profilo, spesso governative, ed estrarre informazioni sensibili o riservate. La parte "persistente" della definizione implica che gli attori del gruppo hanno definito obiettivi a lungo termine e non cercano solo guadagni monetari mordi e fuggi, mantenendo un profilo basso il più a lungo possibile per evitare di essere scoperti.

Supponendo che un APT sia sostenuto da un'autorità statale ufficiale, le risorse a disposizione del gruppo saranno anche molto maggiori di quelle che la maggior parte delle organizzazioni di criminali informatici può raccogliere.

Questa settimana In Malware Episode 37 Part 2: Gli hacker sponsorizzati dallo stato (APT28 Fancy Bear) prendono di mira i produttori di vaccini COVID-19

L'identificatore numerico assegnato a diversi APT è solo una comoda scorciatoia per i ricercatori di sicurezza per parlarne senza menzionare i loro interi alias, di cui spesso ce ne sono molti.

L'APT28 (Advanced Persistent Threat) è un gruppo di hacker originario della Russia. La loro attività risale alla metà degli anni 2000. I ricercatori di malware ritengono che le campagne del gruppo APT28 siano finanziate dal Cremlino, poiché di solito prendono di mira attori politici stranieri. Il gruppo di hacking APT28 è meglio conosciuto come Fancy Bear, ma è anche riconosciuto con vari altri alias: Sofacy Group, STRONTIUM, Sednit, Pawn Storm e Tsar Team.

Sommario

Le famigerate campagne di hacking condotte da Fancy Bear

Gli esperti ritengono che il Fancy Bear abbia avuto una mano nell'hacking del Comitato Nazionale Democratico del 2016, che alcuni ritengono abbia avuto una certa influenza sull'esito delle elezioni presidenziali che si terranno lo stesso anno. Nello stesso anno, il gruppo Fancy Bear ha preso di mira anche l'Agenzia mondiale antidoping a causa dello scandalo che ha coinvolto gli atleti russi. I dati ottenuti da Fancy Bear sono stati quindi pubblicati e disponibili pubblicamente. I dati hanno rivelato che alcuni degli atleti risultati positivi al doping sono stati successivamente esentati. Il rapporto dell'Agenzia mondiale antidoping affermava che le sostanze illecite erano destinate ad "uso terapeutico". Nel periodo dal 2014 al 2017, il gruppo Fancy Bear è stato coinvolto in varie campagne rivolte a personalità dei media negli Stati Uniti, Russia, Ucraina, Stati baltici e Moldova. Fancy Bear ha inseguito individui che lavoravano in società di media, nonché giornalisti indipendenti. Tutti gli obiettivi sono stati coinvolti nella segnalazione del conflitto Russia-Ucraina che ha avuto luogo nell'Ucraina orientale. Nel 2016 e nel 2017, Germania e Francia hanno tenuto importanti elezioni ed è probabile che anche il gruppo Fancy Bear abbia intinto le dita in queste torte. Funzionari di entrambi i paesi hanno riferito che ha avuto luogo una campagna che utilizzava e-mail di spear-phishing come vettori di infezione, ma hanno affermato che non ci sono state conseguenze dell'attacco di hacking.

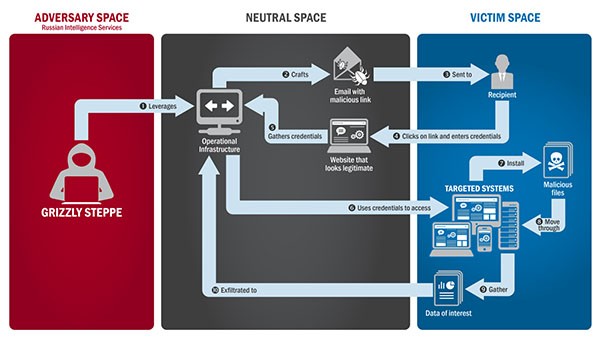

L'immagine seguente è un percorso dimostrativo che APT28/Fancy Bear utilizza per effettuare le sue intrusioni informatiche contro determinati sistemi presi di mira. Il governo degli Stati Uniti ha confermato tali azioni di intrusione nel partito politico da parte del primo gruppo di attori, APT29 nel 2015, e poi del secondo, APT28, nel 2016.

Diagramma che mostra le azioni e i processi delle tecniche di spear-phishing di APT28/Fancy Bear e le intrusioni contro i sistemi mirati - Fonte: US-Cert.gov

Gli strumenti dell'orso fantasia

Per eludere gli occhi indiscreti dei ricercatori di sicurezza informatica, il gruppo di hacker Fancy Bear si assicura di modificare regolarmente la propria infrastruttura C&C (Command and Control). Il gruppo dispone di un impressionante arsenale di strumenti di hacking , che hanno costruito privatamente: X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange e CHOPSTICK. Spesso, invece della propagazione diretta, Fancy Bear preferisce ospitare il proprio malware su siti Web di terze parti, che costruiscono per imitare pagine legittime per ingannare le loro vittime.

Fancy Bear impiega anche tecniche di offuscamento avanzate che li aiutano a evitare il rilevamento il più a lungo possibile. Il gruppo ha iniziato ad aggiungere dati spazzatura nelle proprie stringhe codificate, rendendo molto difficile decodificare le informazioni senza l'algoritmo specifico per rimuovere i bit spazzatura. Per ostacolare ulteriormente i ricercatori di sicurezza, APT28 reimposta anche i timestamp dei file e pulisce regolarmente i registri degli eventi per rendere più difficile la traccia di attività dannose.

Fancy Bear è uno dei gruppi di hacker più famigerati e non ci sono indicazioni che interromperanno presto le loro campagne. Il governo russo è noto per utilizzare i servizi di gruppi di hacking e Fancy Bear è uno dei gruppi di hacking di livello più alto in circolazione.

Accuse tedesche contro presunti membri dell'APT28

Nel giugno 2020, il ministero degli Esteri tedesco ha informato l'ambasciatore russo nel paese che chiederà "sanzioni dell'UE" contro il cittadino russo Dmitriy Badin. Le autorità tedesche ritengono che sia collegato a Fancy Bear / APT28 e affermano di avere prove che sia stato coinvolto in un attacco informatico del 2015 al parlamento tedesco.

La portavoce del ministero degli Esteri russo, la signora Zakharova, ha definito le accuse "assurde" e le ha respinte con fermezza, sottolineando la sua convinzione che le informazioni utilizzate dalle autorità tedesche provenissero da fonti statunitensi. Ha anche esortato le autorità tedesche a fornire qualsiasi prova del coinvolgimento russo nell'attacco.