APT28

إن عالم الجريمة الإلكترونية لا يقتصر فقط على المتسللين والممثلين السيئين الذين يحاولون الحصول على ربح سريع ، وينتشرون حول رسائل البريد الإلكتروني العشوائية للتصيد الاحتيالي. هناك نوع مختلف من جهات التهديد التي تتجاوز برامج الفدية الربحية أو الفيروسات المزعجة. عادة ما تسمى هذه المجموعات الجهات الفاعلة في التهديد المستمر المتقدم ، أو APTs.

إن عالم الجريمة الإلكترونية لا يقتصر فقط على المتسللين والممثلين السيئين الذين يحاولون الحصول على ربح سريع ، وينتشرون حول رسائل البريد الإلكتروني العشوائية للتصيد الاحتيالي. هناك نوع مختلف من جهات التهديد التي تتجاوز برامج الفدية الربحية أو الفيروسات المزعجة. عادة ما تسمى هذه المجموعات الجهات الفاعلة في التهديد المستمر المتقدم ، أو APTs.

يتمثل الاختلاف الأكبر بين APT ومجموعة من المتسللين الذين ينشرون البرامج الضارة في أن APT هي في الغالب منظمة ترعاها الدولة ، وعادة ما تُستخدم أفعالها للتسلل إلى شبكات رفيعة المستوى ، غالبًا ما تكون حكومية ، واستخراج معلومات حساسة أو سرية. يشير الجزء "المستمر" من التعريف إلى أن الجهات الفاعلة في المجموعة قد حددت أهدافًا طويلة الأجل ولا تبحث فقط عن مكاسب نقدية ناجمة عن التشغيل والتشغيل ، مع الحفاظ على الانظار لأطول فترة ممكنة لتجنب الاكتشاف.

بافتراض أن APT مدعومة من قبل سلطة حكومية رسمية ، فإن الموارد المتاحة للمجموعة ستكون أيضًا أكبر بكثير مما يمكن أن تحشده معظم منظمات الجرائم الإلكترونية.

هذا الأسبوع في البرامج الضارة الحلقة 37 الجزء 2: قراصنة برعاية الدولة (APT28 Fancy Bear) مستهدفون لصانعي لقاحات COVID-19

المعرّف الرقمي المعطى لأجهزة APT المختلفة هو مجرد اختصار مناسب للباحثين الأمنيين للتحدث عنها دون ذكر الأسماء المستعارة بالكامل ، والتي غالبًا ما يكون هناك الكثير منها.

APT28 (التهديد المستمر المتقدم) هي مجموعة قرصنة نشأت من روسيا. يعود تاريخ نشاطهم إلى منتصف العقد الأول من القرن الحادي والعشرين. يعتقد باحثو البرمجيات الخبيثة أن حملات مجموعة APT28 ممولة من قبل الكرملين ، لأنها عادة ما تستهدف الجهات السياسية الأجنبية. تُعرف مجموعة القرصنة APT28 باسم Fancy Bear ، ولكنها أيضًا معترف بها تحت العديد من الأسماء المستعارة الأخرى - Sofacy Group و STRONTIUM و Sednit و Pawn Storm و Tsar Team.

جدول المحتويات

حملات القرصنة الشائنة التي نفذتها Fancy Bear

يعتقد الخبراء أن Fancy Bear كان لها دور في اختراق اللجنة الوطنية للحزب الديمقراطي لعام 2016 ، والذي يعتقد البعض أنه كان له بعض التأثير على نتائج الانتخابات الرئاسية التي تجري في نفس العام. خلال العام نفسه ، استهدفت مجموعة Fancy Bear الوكالة العالمية لمكافحة المنشطات بسبب الفضيحة التي تورط فيها رياضيون روس. تم نشر البيانات التي حصلت عليها Fancy Bear وإتاحتها للجمهور. وكشفت البيانات أن بعض الرياضيين الذين ثبتت إصابتهم بالمنشطات تم إعفاؤهم فيما بعد. ذكر تقرير الوكالة العالمية لمكافحة المنشطات أن المواد غير المشروعة كانت مخصصة "للاستخدام العلاجي". في الفترة من 2014 إلى 2017 ، شاركت مجموعة Fancy Bear في حملات مختلفة استهدفت شخصيات إعلامية في الولايات المتحدة وروسيا وأوكرانيا ودول البلطيق ومولدوفا. تطارد Fancy Bear الأفراد العاملين في المؤسسات الإعلامية ، وكذلك الصحفيين المستقلين. شاركت جميع الأهداف في الإبلاغ عن الصراع الروسي الأوكراني الذي حدث في شرق أوكرانيا. في عامي 2016 و 2017 ، أجرت ألمانيا وفرنسا انتخابات كبرى ، ومن المحتمل أن تكون مجموعة Fancy Bear قد غطست أصابعها في هذه الفطائر أيضًا. أفاد مسؤولون من كلا البلدين بحدوث حملة باستخدام رسائل التصيد الاحتيالي الإلكترونية كنواقل عدوى ، لكنهم ذكروا أنه لا توجد عواقب لهجوم القرصنة.

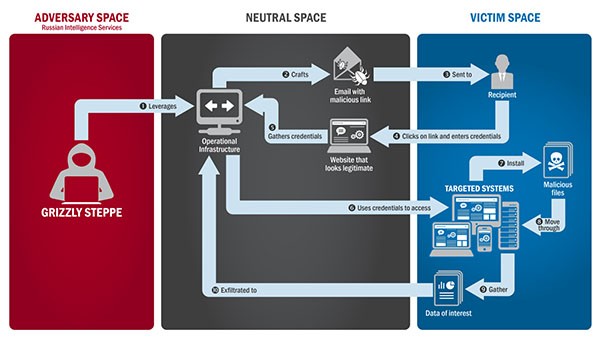

الصورة أدناه هي مسار توضيحي تستخدمه APT28 / Fancy Bear لتنفيذ عمليات اقتحام الإنترنت ضد أنظمة مستهدفة معينة. أكدت حكومة الولايات المتحدة مثل هذه الإجراءات الخاصة بالتدخل في الحزب السياسي من المجموعة الأولى ، APT29 في عام 2015 ، ثم الثانية ، APT28 ، في عام 2016.

رسم تخطيطي يوضح إجراءات وعمليات تقنيات التصيد بالرمح الخاصة بـ APT28 / Fancy Bear والتدخلات ضد الأنظمة المستهدفة - المصدر: US-Cert.gov

أدوات الدب الهوى

لتجنب أعين المتطفلين لباحثي الأمن السيبراني ، تتأكد مجموعة Fancy Bear للقرصنة من تغيير البنية التحتية للقيادة والتحكم (C & C) بانتظام. تمتلك المجموعة ترسانة رائعة من أدوات القرصنة ، والتي قاموا ببنائها بشكل خاص - X-Agent و Xtunnel و Sofacy و JHUHUGIT و DownRange و CHOPSTICK. في كثير من الأحيان ، بدلاً من الانتشار المباشر ، تفضل Fancy Bear استضافة برامجها الضارة على مواقع ويب تابعة لجهات خارجية ، والتي يصممونها لتقليد الصفحات الشرعية لخداع ضحاياهم.

يستخدم Fancy Bear أيضًا تقنيات تشويش متقدمة تساعدهم على تجنب الكشف لأطول فترة ممكنة. بدأت المجموعة في إضافة البيانات غير المرغوب فيها في سلاسلها المشفرة ، مما يجعل من الصعب للغاية فك تشفير المعلومات دون الخوارزمية المحددة لإزالة البتات غير المرغوب فيها. لزيادة إعاقة الباحثين في مجال الأمن ، تعيد APT28 أيضًا تعيين الطوابع الزمنية للملفات وتنظف سجلات الأحداث بانتظام لجعل تتبع الأنشطة الضارة أكثر صعوبة.

Fancy Bear هي واحدة من أكثر مجموعات القرصنة شهرة ، ولا توجد مؤشرات على أنها ستوقف حملاتها في أي وقت قريب. من المعروف أن الحكومة الروسية تستخدم خدمات مجموعات القرصنة ، و Fancy Bear هي واحدة من أعلى مجموعات القرصنة الموجودة هناك.

اتهامات ألمانية ضد أعضاء مزعومين في APT28

في يونيو 2020 ، أبلغت الخارجية الألمانية السفير الروسي في البلاد أنها ستسعى إلى "عقوبات الاتحاد الأوروبي" ضد المواطن الروسي دميتري بادين. تعتقد السلطات الألمانية أنه على صلة بـ Fancy Bear / APT28 وتزعم أن لديها أدلة على تورطه في هجوم إلكتروني عام 2015 على البرلمان الألماني.

ووصفت المتحدثة باسم وزارة الخارجية الروسية السيدة زاخاروفا المزاعم بأنها "سخيفة" ونفتها بشدة ، مؤكدة اعتقادها أن المعلومات التي استخدمتها السلطات الألمانية جاءت من مصادر أمريكية. كما حثت السلطات الألمانية على تقديم أي دليل على تورط روسيا في الهجوم.