APT28

De wereld van cybercriminaliteit draait niet alleen om hackers en kwaadwillenden die snel geld willen verdienen en zich verspreiden rond phishing-e-mails met spam. Er is een ander soort dreigingsactoren die verder gaan dan winstgevende ransomware of vervelende virussen. Die groepen worden meestal Advanced Persistent Threat-actoren of APT's genoemd.

De wereld van cybercriminaliteit draait niet alleen om hackers en kwaadwillenden die snel geld willen verdienen en zich verspreiden rond phishing-e-mails met spam. Er is een ander soort dreigingsactoren die verder gaan dan winstgevende ransomware of vervelende virussen. Die groepen worden meestal Advanced Persistent Threat-actoren of APT's genoemd.

Het grootste verschil tussen een APT en een groep hackers die malware verspreidt, is dat een APT meestal een door de staat gesponsorde organisatie is, wiens acties meestal worden gebruikt om spraakmakende, vaak overheidsnetwerken te infiltreren en gevoelige of vertrouwelijke informatie te extraheren. Het "persistente" deel van de definitie houdt in dat de actoren in de groep gedefinieerde langetermijndoelstellingen hebben en niet alleen op zoek zijn naar financiële winsten, maar zo lang mogelijk onopvallend blijven om detectie te voorkomen.

Ervan uitgaande dat een APT wordt ondersteund door een officiële overheidsinstantie, zullen de middelen waarover de groep beschikt ook veel groter zijn dan wat de meeste cybercriminele organisaties kunnen opbrengen.

Deze week in malware, aflevering 37, deel 2: door de staat gesponsorde hackers (APT28 Fancy Bear) richten zich op COVID-19-vaccinmakers

De numerieke identificatie die aan verschillende APT's wordt gegeven, is gewoon een handige afkorting voor beveiligingsonderzoekers om erover te praten zonder hun volledige aliassen te noemen, waarvan er vaak veel zijn.

De APT28 (Advanced Persistent Threat) is een hackgroep afkomstig uit Rusland. Hun activiteit gaat terug tot het midden van de jaren 2000. Malware-onderzoekers zijn van mening dat de campagnes van de APT28-groep worden gefinancierd door het Kremlin, omdat ze zich meestal richten op buitenlandse politieke actoren. De hackgroep APT28 is vooral bekend als Fancy Bear, maar wordt ook erkend onder verschillende andere aliassen: Sofacy Group, STRONTIUM, Sednit, Pawn Storm en Tsar Team.

Inhoudsopgave

De beruchte hackcampagnes uitgevoerd door Fancy Bear

Experts geloven dat de Fancy Bear de hand had in de hack van het Democratic National Committee in 2016, waarvan sommigen denken dat het enige invloed had op de uitkomst van de presidentsverkiezingen die in hetzelfde jaar plaatsvonden. In hetzelfde jaar richtte de Fancy Bear-groep zich ook op het World Anti-Doping Agency vanwege het schandaal waarbij Russische atleten betrokken waren. De gegevens die Fancy Bear verkreeg werden vervolgens gepubliceerd en openbaar beschikbaar. Uit de gegevens bleek dat sommige atleten die positief testten op doping later werden vrijgesteld. In het rapport van het Wereldantidopingagentschap stond dat de illegale stoffen bedoeld waren voor 'therapeutisch gebruik'. In de periode 2014 tot 2017 was de Fancy Bear-groep betrokken bij verschillende campagnes gericht op media-persoonlijkheden in de Verenigde Staten, Rusland, Oekraïne, de Baltische staten en Moldavië. Fancy Bear ging achter individuen aan die in mediabedrijven werkten, evenals onafhankelijke journalisten. Alle doelen waren betrokken bij de berichtgeving over het conflict tussen Rusland en Oekraïne dat plaatsvond in Oost-Oekraïne. In 2016 en 2017 hadden Duitsland en Frankrijk grote verkiezingen, en het is waarschijnlijk dat de Fancy Bear-groep ook hun vingers in deze taarten heeft gestoken. Ambtenaren uit beide landen meldden dat er een campagne plaatsvond met spear-phishing-e-mails als infectievectoren, maar zij verklaarden dat er geen gevolgen waren van de hackaanval.

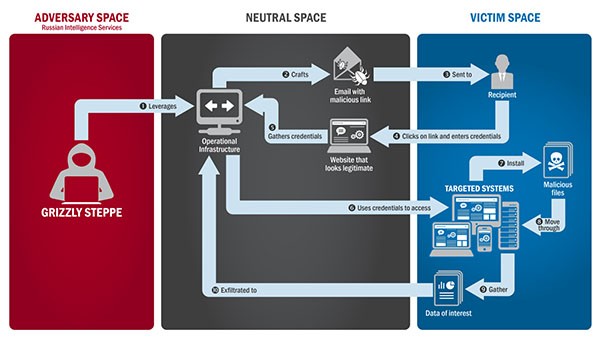

De afbeelding hieronder is een demonstratiepad dat APT28/Fancy Bear gebruikt om zijn cyberaanvallen tegen bepaalde gerichte systemen uit te voeren. De Amerikaanse regering heeft dergelijke inbreuken op de politieke partij bevestigd door de eerste actorengroep, APT29 in 2015, en vervolgens de tweede, APT28, in 2016.

Diagram dat de acties en processen van APT28/Fancy Bear's spear-phishing-technieken en inbreuken op gerichte systemen demonstreert - Bron: US-Cert.gov

Fancy Bear's Tools

Om de nieuwsgierige blikken van cybersecurity-onderzoekers te ontwijken, zorgt de hackgroep Fancy Bear ervoor dat hun C&C-infrastructuur (Command and Control) regelmatig wordt gewijzigd. De groep heeft een indrukwekkend arsenaal aan hacktools, die ze privé hebben gebouwd - X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange en CHOPSTICK. Vaak, in plaats van directe verspreiding, geeft Fancy Bear er de voorkeur aan zijn malware te hosten op websites van derden, die ze bouwen om legitieme pagina's te imiteren om hun slachtoffers te misleiden.

Fancy Bear maakt ook gebruik van geavanceerde verduisteringstechnieken die hen helpen detectie zo lang mogelijk te vermijden. De groep begon ongewenste gegevens toe te voegen aan hun gecodeerde reeksen, waardoor het erg moeilijk werd om de informatie te decoderen zonder het specifieke algoritme om de ongewenste bits te verwijderen. Om beveiligingsonderzoekers nog meer te hinderen, stelt APT28 ook de tijdstempels van bestanden opnieuw in en worden regelmatig gebeurtenislogboeken schoongemaakt om het opsporen van kwaadaardige activiteiten moeilijker te maken.

Fancy Bear is een van de meest beruchte hackgroepen en er zijn geen aanwijzingen dat ze hun campagnes binnenkort zullen stopzetten. Het is bekend dat de Russische regering gebruik maakt van de diensten van hackgroepen, en Fancy Bear is een van de hoogste hackgroepen die er is.

Duitse beschuldigingen tegen vermeende leden van APT28

In juni 2020 heeft het Duitse ministerie van Buitenlandse Zaken de Russische ambassadeur in het land laten weten dat het "EU-sancties" zal zoeken tegen de Russische burger Dmitriy Badin. Duitse autoriteiten denken dat hij banden heeft met Fancy Bear / APT28 en beweren bewijs te hebben dat hij betrokken was bij een cyberaanval op het Duitse parlement in 2015.

De woordvoerder van het Russische ministerie van Buitenlandse Zaken, mevrouw Zakharova, noemde de beschuldigingen "absurd" en verwierp ze resoluut, en onderstreepte haar overtuiging dat de informatie die de Duitse autoriteiten gebruikten afkomstig was van Amerikaanse bronnen. Ze drong er bij de Duitse autoriteiten op aan enig bewijs te leveren van Russische betrokkenheid bij de aanval.