APT28

עולם פשע הסייבר אינו עוסק רק בהאקרים ושחקנים רעים שרוצים לשלם כסף מהיר, ומתפשטים מסביב לדיוג דואר זבל. יש סוג אחר של גורמי איומים שחורגים מתוכנות כופר למטרות רווח או וירוסים מעצבנים. קבוצות אלו נקראות בדרך כלל שחקני איום מתמשכים מתקדמים, או APTs.

עולם פשע הסייבר אינו עוסק רק בהאקרים ושחקנים רעים שרוצים לשלם כסף מהיר, ומתפשטים מסביב לדיוג דואר זבל. יש סוג אחר של גורמי איומים שחורגים מתוכנות כופר למטרות רווח או וירוסים מעצבנים. קבוצות אלו נקראות בדרך כלל שחקני איום מתמשכים מתקדמים, או APTs.

ההבדל הגדול ביותר בין APT לקבוצת האקרים המפיצים תוכנות זדוניות הוא ש-APT הוא לרוב ארגון בחסות המדינה, שפעולותיו משמשות בדרך כלל כדי לחדור לרשתות בעלות פרופיל גבוה, לעתים קרובות ממשלתיות, ולחלץ מידע רגיש או סודי. החלק ה"מתמיד" בהגדרה מרמז שלשחקנים בקבוצה יש יעדים מוגדרים וארוכי טווח ואינם מחפשים רק רווחים כספיים פגע וברח, שומרים על פרופיל נמוך לאורך זמן רב ככל האפשר כדי להימנע מגילוי.

בהנחה ש-APT מגובה על ידי רשות מדינה רשמית, המשאבים העומדים לרשות הקבוצה יהיו גם גדולים בהרבה ממה שרוב ארגוני פושעי הסייבר יכולים לגייס.

השבוע בפרק 37 של תוכנות זדוניות חלק 2: האקרים בחסות המדינה (APT28 Fancy Bear) מכוונים ליצרני חיסונים נגד COVID-19

המזהה המספרי שניתן ל-APTs שונים הוא רק קיצור נוח לחוקרי אבטחה לדבר עליהם מבלי להזכיר את כל הכינויים שלהם, שלעתים קרובות יש רבים מהם.

ה-APT28 (Advanced Persistent Threat) היא קבוצת פריצה שמקורה ברוסיה. פעילותם החלה עוד מאמצע שנות ה-2000. חוקרי תוכנות זדוניות מאמינים שהקמפיינים של קבוצת APT28 ממומנים על ידי הקרמלין, מכיוון שהם בדרך כלל מכוונים לשחקנים פוליטיים זרים. קבוצת הפריצה APT28 ידועה בעיקר בשם Fancy Bear, אך היא מוכרת גם תחת כינויים שונים אחרים - Sofacy Group, STRONTIUM, Sednit, Pawn Storm ו-Tsar Team.

תוכן העניינים

מסעות הפריצה הידועים לשמצה שבוצעו על ידי Fancy Bear

מומחים מאמינים שלדוב המפואר הייתה יד בפריצה של הוועדה הלאומית הדמוקרטית ב-2016, שלדעתם הייתה השפעה מסוימת על תוצאות הבחירות לנשיאות שהתקיימו באותה שנה. במהלך אותה שנה, קבוצת Fancy Bear כיוונה גם לסוכנות העולמית למלחמה בסמים בגלל השערורייה שבה היו מעורבים ספורטאים רוסים. הנתונים שהשיג Fancy Bear פורסמו אז וזמינים לציבור. הנתונים העלו כי חלק מהספורטאים שנבדקו חיוביים לסמים קיבלו פטור מאוחר יותר. הדו"ח של הסוכנות העולמית למלחמה בסמים קבע כי החומרים האסורים נועדו ל"שימוש טיפולי". בשנים 2014 עד 2017, קבוצת Fancy Bear הייתה מעורבת בקמפיינים שונים המיועדים לאישי תקשורת בארצות הברית, רוסיה, אוקראינה, המדינות הבלטיות ומולדובה. Fancy Bear רדף אחרי אנשים העובדים בתאגידי תקשורת, כמו גם עיתונאים עצמאיים. כל המטרות היו מעורבות בדיווח על הסכסוך בין רוסיה לאוקראינה שהתרחש במזרח אוקראינה. בשנים 2016 ו-2017 נערכו בחירות גדולות בגרמניה ובצרפת, וסביר להניח שגם קבוצת הפנסי בר טבלה את האצבעות בפשטידות הללו. גורמים רשמיים משתי המדינות דיווחו כי התרחש מסע פרסום שמשתמש במייל דיוג בחנית בתור וקטורי זיהום, אך הם ציינו כי אין השלכות של מתקפת הפריצה.

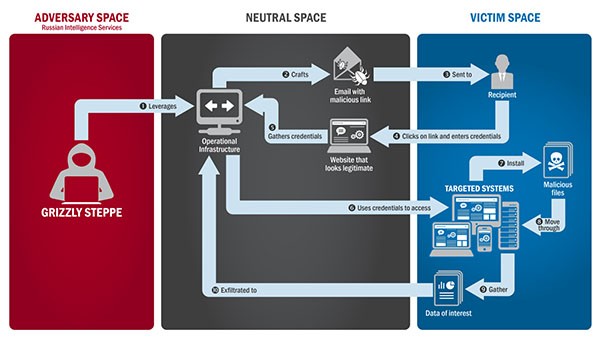

התמונה למטה היא נתיב הדגמה ש-APT28/Fancy Bear משתמש בו כדי לבצע את פריצות הסייבר שלו למערכות ממוקדות מסוימות. ממשלת ארה"ב אישרה פעולות כאלה של חדירה למפלגה הפוליטית מקבוצת השחקנים הראשונה, APT29 ב-2015, ולאחר מכן השנייה, APT28, ל-2016.

תרשים המדגים את הפעולות והתהליכים של טכניקות דיוג חנית של APT28/Fancy Bear ופריצות למערכות ממוקדות - מקור: US-Cert.gov

כלים מפוארים של דוב

כדי להתחמק מעיניהם הסקרניות של חוקרי אבטחת סייבר, קבוצת הפריצה Fancy Bear דואגת לשנות את תשתית ה-C&C (Command and Control) שלהם באופן קבוע. לקבוצה יש ארסנל מרשים של כלי פריצה , שהם בנו באופן פרטי - X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange ו-CHOPSTICK. לעתים קרובות, במקום הפצה ישירה, Fancy Bear מעדיף לארח את התוכנה הזדונית שלו באתרי צד שלישי, שאותם הם בונים כדי לחקות דפים לגיטימיים כדי להערים על הקורבנות שלהם.

Fancy Bear גם משתמש בטכניקות ערפול מתקדמות שעוזרות להם להימנע מגילוי זמן רב ככל האפשר. הקבוצה החלה להוסיף נתוני זבל במחרוזות המקודדות שלהם, מה שמקשה מאוד על פענוח המידע ללא האלגוריתם הספציפי להסרת סיביות הזבל. כדי להפריע עוד יותר לחוקרי אבטחה, APT28 גם מאפס את חותמות הזמן של הקבצים ומנקה באופן קבוע יומני אירועים כדי להקשות על מעקב אחר פעילות זדונית.

Fancy Bear היא אחת מקבוצות הפריצה המפורסמות ביותר, ואין שום אינדיקציה לכך שהם יעצרו את הקמפיינים שלהם בזמן הקרוב. ידוע שממשלת רוסיה משתמשת בשירותים של קבוצות פריצה, ופנסי בר היא אחת מקבוצות הפריצה הגבוהות ביותר שיש.

האשמות גרמניות נגד חברים לכאורה ב-APT28

ביוני 2020 הודיע משרד החוץ הגרמני לשגריר רוסיה במדינה כי הוא יבקש "סנקציות של האיחוד האירופי" נגד האזרח הרוסי דמיטרי באדין. הרשויות בגרמניה מאמינות שהוא קשור ל-Fancy Bear / APT28 וטוענים שיש לו ראיות לכך שהוא היה מעורב במתקפת סייבר ב-2015 על הפרלמנט הגרמני.

דוברת משרד החוץ הרוסי, גב' זכרובה, כינתה את ההאשמות "אבסורדיות" ודחתה אותן בתוקף, תוך שהיא מדגישה את אמונתה שהמידע שהרשויות הגרמניות השתמשו בהן מגיע ממקורות אמריקאים. היא גם קראה לרשויות הגרמניות לספק כל הוכחה למעורבות רוסית בתקיפה.