Poison Ivy

Do đó, cửa hậu Poison Ivy được đặt tên vì cửa hậu Poison Ivy tạo ra một cửa hậu vào máy tính bị nhiễm. Cửa hậu Poison Ivy giúp tin tặc có thể truy cập vào hệ thống của nạn nhân. Cửa hậu Poison Ivy trở nên nổi tiếng khi cửa hậu Poison Ivy được sử dụng để xâm nhập vào RSA. Cửa hậu Poison Ivy được đưa vào khai thác Excel zero-day được gửi trong một email rất đơn giản có chứa tệp đính kèm ở định dạng .xls. Mối đe dọa phần mềm độc hại này được cập nhật và phát triển tích cực. Cửa hậu Poison Ivy sử dụng giao diện đồ họa làm cho cửa hậu Poison Ivy trở nên lý tưởng cho một hacker thiếu kinh nghiệm. Các nhà nghiên cứu bảo mật của ESG đặc biệt khuyên bạn nên xóa backdoor Poison Ivy bằng chương trình chống phần mềm độc hại cập nhật.

Mục lục

Làm thế nào một tin tặc có thể sử dụng cửa hậu Poison Ivy

Cửa hậu Poison Ivy cực kỳ nguy hiểm vì nó cho phép hacker kiểm soát gần như toàn bộ máy tính bị nhiễm. Điều khiển này cũng dễ quản lý do giao diện người dùng đồ họa của Poison Ivy. Dưới đây, các nhà nghiên cứu bảo mật của ESG đã liệt kê một số cách sử dụng phổ biến cho cửa hậu Poison Ivy:

- Tin tặc có thể sử dụng cửa hậu Poison Ivy để đổi tên, xóa hoặc chạy bất kỳ tệp nào trên máy tính bị nhiễm. Một hacker cũng có thể sử dụng cổng hậu Poison Ivy để tải lên hoặc tải xuống bất kỳ tệp nào từ máy tính của nạn nhân. Tính năng thứ hai này thường được sử dụng để cài đặt phần mềm độc hại bổ sung trên máy tính bị nhiễm, chẳng hạn như phần mềm bot, rootkit hoặc obfuscator, để làm cho việc phát hiện backdoor Poison Ivy có vấn đề.

- Tin tặc có thể sử dụng cửa hậu Poison Ivy để xem và chỉnh sửa Sổ đăng ký Windows và cài đặt hệ thống. Điều này có thể được sử dụng để gây ra thiệt hại không thể sửa chữa cho máy tính bị nhiễm hoặc để thực hiện bất kỳ hoạt động độc hại nào.

- Một tin tặc sử dụng cửa hậu Poison Ivy có thể xem, khởi tạo và dừng các quá trình và dịch vụ tệp theo ý muốn.

- Một hacker sử dụng cổng hậu Poison Ivy có thể giám sát hoặc chấm dứt tất cả các kết nối mạng hoặc lưu lượng truy cập Internet.

- Cửa hậu Poison Ivy có thể được sử dụng để xem tất cả các thiết bị được cài đặt trên máy tính bị nhiễm và thậm chí để vô hiệu hóa hoặc điều khiển chúng từ xa trong một số trường hợp.

Có một số phiên bản của cổng hậu Poison Ivy đã được điều chỉnh để lấy cắp thông tin cá nhân. Điều này thường được thực hiện bằng cách ghi lại ảnh chụp màn hình hoặc sử dụng micrô hoặc máy ảnh của máy tính bị nhiễm để quay video hoặc âm thanh. Các biến thể này thường sẽ bao gồm một keylogger và sẽ cố gắng truy cập mật khẩu và các thông tin tương tự khác.

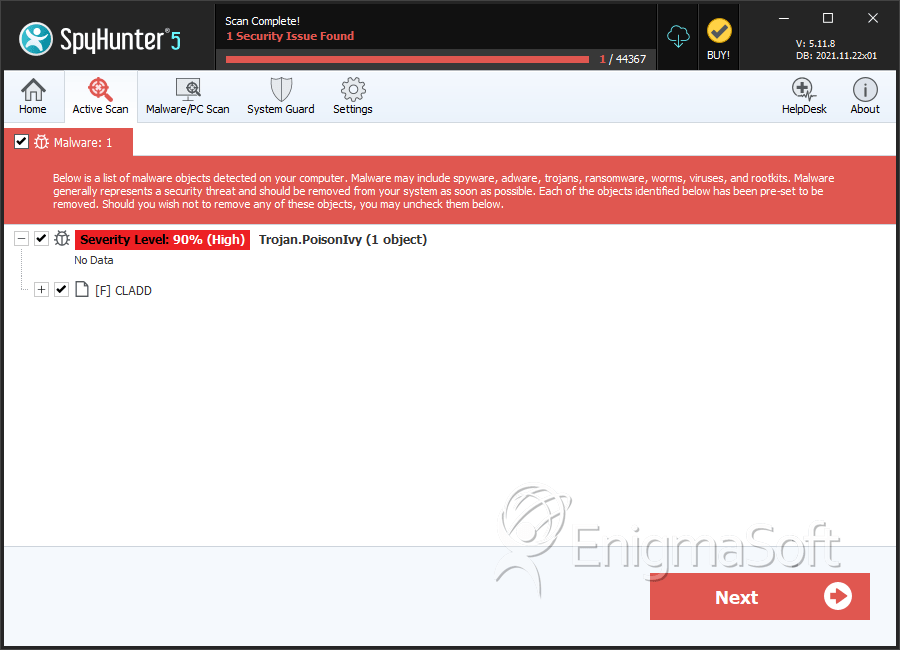

SpyHunter phát hiện và loại bỏ Poison Ivy

Chi tiết hệ thống tệp

| # | Tên tệp | MD5 |

phát hiện

Phát hiện: Số trường hợp được xác nhận và nghi ngờ về một mối đe dọa cụ thể được phát hiện trên các máy tính bị nhiễm theo báo cáo của SpyHunter.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |