Otrovni Bršljan

Poison Ivy backdoor je tako nazvan jer Poison Ivy backdoor stvara backdoor u zaraženom računalu. Poison Ivy backdoor pomaže hakerima da dobiju pristup sustavu svoje žrtve. Poison Ivy backdoor je postao poznat kada je poison Ivy backdoor korišten za hakiranje u RSA. Poison Ivy backdoor bio je uključen u exploit nultog dana Excela koji je poslan u vrlo jednostavnoj e-pošti koja je sadržavala privitak u .xls formatu. Ova prijetnja zlonamjernim softverom aktivno se ažurira i razvija. Poison Ivy backdoor koristi grafičko sučelje koje čini Poison Ivy backdoor idealnim za neiskusnog hakera. Istraživači sigurnosti ESG-a snažno preporučuju uklanjanje stražnjih vrata Poison Ivy s ažuriranim programom protiv zlonamjernog softvera.

Sadržaj

Kako haker može koristiti stražnja vrata Poison Ivy

Poison Ivy backdoor je iznimno opasan jer daje hakeru gotovo potpunu kontrolu nad zaraženim računalom. Ovom kontrolom je također lako upravljati zahvaljujući grafičkom korisničkom sučelju Poison Ivy. U nastavku su istraživači ESG sigurnosti naveli neke od uobičajenih upotreba stražnjih vrata Poison Ivy:

- Hakeri mogu koristiti stražnja vrata Poison Ivy za preimenovanje, brisanje ili pokretanje bilo koje datoteke na zaraženom računalu. Haker također može koristiti poison Ivy backdoor za prijenos ili preuzimanje bilo koje datoteke s računala žrtve. Ova druga značajka obično se koristi za instalaciju dodatnog zlonamjernog softvera na zaraženo računalo, kao što je bot softver, rootkit ili obfuscator, kako bi otkrivanje poison Ivy backdoor bilo problematično.

- Hakeri mogu koristiti stražnja vrata Poison Ivy za pregled i uređivanje Windows Registry i postavke sustava. To se može koristiti za nanošenje nepopravljive štete na zaraženom računalu ili za izvođenje bilo kojeg broja zlonamjernih operacija.

- Haker koji koristi poison Ivy backdoor može po želji pregledavati, pokretati i zaustavljati procese i usluge datoteka.

- Haker koji koristi backdoor Poison Ivy može pratiti ili prekinuti sve mrežne veze ili internetski promet.

- Poison Ivy backdoor može se koristiti za pregled svih uređaja instaliranih na zaraženom računalu, pa čak i za njihovo onemogućavanje ili kontrolu u nekim slučajevima.

Postoje neke verzije Poison Ivy backdoor-a koje su prilagođene za krađu osobnih podataka. To se obično radi snimanjem snimki zaslona ili korištenjem mikrofona ili kamere zaraženog računala za snimanje videa ili zvuka. Ove varijante često uključuju keylogger i pokušavat će pristupiti lozinkama i drugim sličnim informacijama.

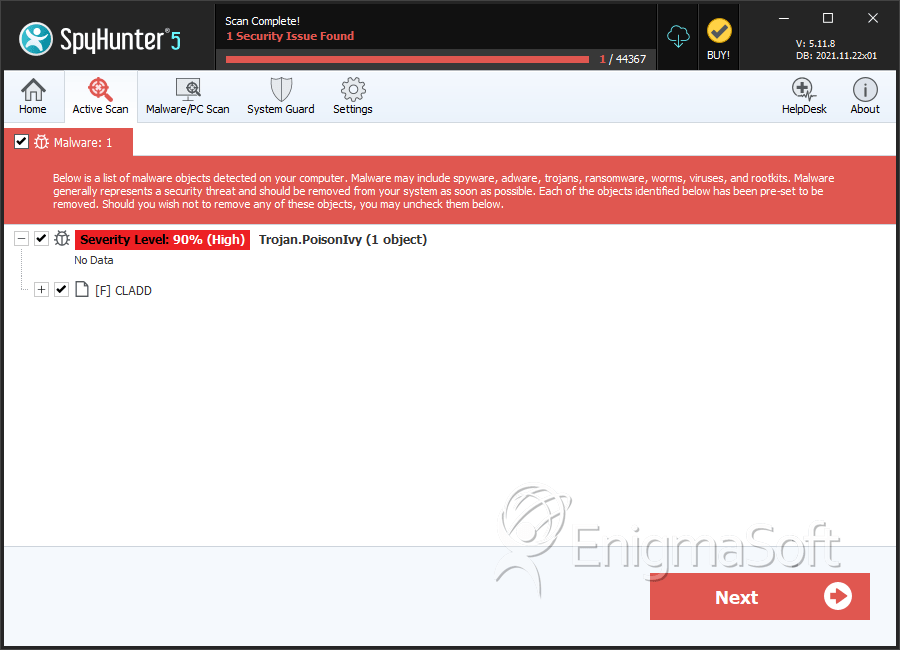

SpyHunter otkriva i uklanja Otrovni Bršljan

Pojedinosti o datotečnom sustavu

| # | Naziv datoteke | MD5 |

Detekcije

Detekcije: Broj potvrđenih i sumnjivih slučajeva određene prijetnje otkrivene na zaraženim računalima prema izvještaju SpyHuntera.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |