Hera Venenosa

O backdoor Poison Ivy é assim chamado porque o backdoor Poison Ivy cria um backdoor no computador infectado. O backdoor Poison Ivy ajuda os hackers a obter acesso ao sistema de suas vítimas. O backdoor Poison Ivy ganhou notoriedade quando o backdoor Poison Ivy foi usado para invadir o RSA. O backdoor Poison Ivy foi incluído em uma exploração do Excel de dia zero que foi enviada em um e-mail muito simples contendo um anexo no formato .xls. Essa ameaça de malware é atualizada e desenvolvida ativamente. O backdoor Poison Ivy usa uma interface gráfica que torna o backdoor Poison Ivy ideal para um hacker inexperiente. Os pesquisadores de segurança do ESG recomendam fortemente a remoção do backdoor Poison Ivy com um programa antimalware atualizado.

Índice

Como um hacker pode usar o backdoor Poison Ivy

O backdoor Poison Ivy é extremamente perigoso porque dá ao hacker controle quase total sobre o computador infectado. Este controle também é fácil de gerenciar devido à interface gráfica do usuário do Poison Ivy. Abaixo, os pesquisadores de segurança do ESG listaram alguns dos usos comuns para o backdoor Poison Ivy:

- Os hackers podem usar o backdoor Poison Ivy para renomear, excluir ou executar qualquer arquivo no computador infectado. Um hacker também pode usar o backdoor Poison Ivy para fazer upload ou download de qualquer arquivo do computador da vítima. Esse segundo recurso geralmente é usado para instalar malware adicional no computador infectado, como um software de bot, um rootkit ou um ofuscador, para tornar problemática a detecção do backdoor Poison Ivy.

- Os hackers podem usar o backdoor Poison Ivy para visualizar e editar o Registro do Windows e as configurações do sistema. Isso pode ser usado para causar danos irreparáveis a um computador infectado ou para executar qualquer número de operações maliciosas.

- Um hacker usando o backdoor Poison Ivy pode visualizar, iniciar e interromper processos e serviços de arquivos à vontade.

- Um hacker usando o backdoor Poison Ivy pode monitorar ou encerrar todas as conexões de rede ou o tráfego da Internet.

- O backdoor Poison Ivy pode ser usado para visualizar todos os dispositivos instalados no computador infectado e até mesmo desativá-los ou controlá-los remotamente em alguns casos.

Existem algumas versões do backdoor Poison Ivy que foram adaptadas para roubar informações pessoais. Isso geralmente é feito gravando capturas de tela ou usando o microfone ou a câmera do computador infectado para gravar vídeo ou áudio. Essas variantes geralmente incluem um keylogger e tentarão acessar senhas e outras informações semelhantes.

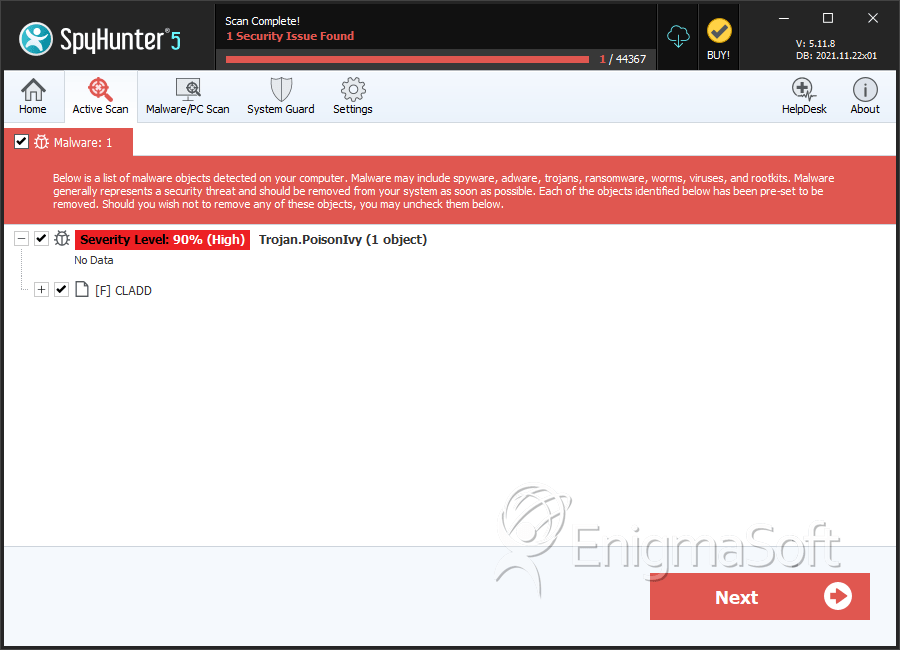

SpyHunter detecta e remove Hera Venenosa

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |