Δηλητηριώδης κισσός

Η κερκόπορτα Poison Ivy ονομάζεται έτσι επειδή η κερκόπορτα Poison Ivy δημιουργεί μια κερκόπορτα στον μολυσμένο υπολογιστή. Η κερκόπορτα του Poison Ivy βοηθά τους χάκερ να αποκτήσουν πρόσβαση στο σύστημα του θύματός τους. Η κερκόπορτα του Poison Ivy κέρδισε τη φήμη όταν η κερκόπορτα του Poison Ivy χρησιμοποιήθηκε για να χακάρει το RSA. Η κερκόπορτα του Poison Ivy συμπεριλήφθηκε σε ένα exloit μηδενικής ημέρας που στάλθηκε σε ένα πολύ απλό email που περιείχε ένα συνημμένο σε μορφή .xls. Αυτή η απειλή κακόβουλου λογισμικού ενημερώνεται και αναπτύσσεται ενεργά. Το Poison Ivy backdoor χρησιμοποιεί μια γραφική διεπαφή που κάνει την κερκόπορτα του Poison Ivy ιδανική για έναν άπειρο χάκερ. Οι ερευνητές ασφάλειας ESG συνιστούν ανεπιφύλακτα την αφαίρεση της κερκόπορτας του Poison Ivy με ένα ενημερωμένο πρόγραμμα κατά του κακόβουλου λογισμικού.

Πίνακας περιεχομένων

Πώς ένας χάκερ μπορεί να χρησιμοποιήσει το Poison Ivy Backdoor

Η κερκόπορτα του Poison Ivy είναι εξαιρετικά επικίνδυνη επειδή δίνει στον χάκερ σχεδόν απόλυτο έλεγχο του μολυσμένου υπολογιστή. Αυτό το στοιχείο ελέγχου είναι επίσης εύκολο στη διαχείριση λόγω της γραφικής διεπαφής χρήστη του Poison Ivy. Παρακάτω, οι ερευνητές ασφάλειας ESG έχουν απαριθμήσει μερικές από τις κοινές χρήσεις για την κερκόπορτα Poison Ivy:

- Οι χάκερ μπορούν να χρησιμοποιήσουν την κερκόπορτα του Poison Ivy για να μετονομάσουν, να διαγράψουν ή να εκτελέσουν οποιοδήποτε αρχείο στον μολυσμένο υπολογιστή. Ένας χάκερ μπορεί επίσης να χρησιμοποιήσει την κερκόπορτα του Poison Ivy για να ανεβάσει ή να κατεβάσει οποιοδήποτε αρχείο από τον υπολογιστή του θύματος. Αυτή η δεύτερη δυνατότητα χρησιμοποιείται συνήθως για την εγκατάσταση πρόσθετου κακόβουλου λογισμικού στον μολυσμένο υπολογιστή, όπως ένα λογισμικό bot, ένα rootkit ή ένα εργαλείο συσκότισης, για να καταστήσει προβληματική την ανίχνευση της κερκόπορτας του Poison Ivy.

- Οι χάκερ μπορούν να χρησιμοποιήσουν την κερκόπορτα του Poison Ivy για να προβάλουν και να επεξεργαστούν το μητρώο των Windows και τις ρυθμίσεις συστήματος. Αυτό μπορεί να χρησιμοποιηθεί για την πρόκληση ανεπανόρθωτης ζημιάς σε έναν μολυσμένο υπολογιστή ή για την εκτέλεση οποιουδήποτε αριθμού κακόβουλων λειτουργιών.

- Ένας χάκερ που χρησιμοποιεί την κερκόπορτα του Poison Ivy μπορεί να δει, να εκκινήσει και να σταματήσει διαδικασίες και υπηρεσίες αρχείων κατά βούληση.

- Ένας χάκερ που χρησιμοποιεί την κερκόπορτα του Poison Ivy μπορεί να παρακολουθεί ή να τερματίζει όλες τις συνδέσεις δικτύου ή την κίνηση στο Διαδίκτυο.

- Η κερκόπορτα Poison Ivy μπορεί να χρησιμοποιηθεί για την προβολή όλων των συσκευών που είναι εγκατεστημένες στον μολυσμένο υπολογιστή και ακόμη και για την απενεργοποίηση ή τον απομακρυσμένο έλεγχο σε ορισμένες περιπτώσεις.

Υπάρχουν ορισμένες εκδόσεις της κερκόπορτας Poison Ivy που έχουν προσαρμοστεί για να κλέβουν προσωπικές πληροφορίες. Αυτό γίνεται συνήθως καταγράφοντας στιγμιότυπα οθόνης ή χρησιμοποιώντας το μικρόφωνο ή την κάμερα του μολυσμένου υπολογιστή για λήψη βίντεο ή ήχου. Αυτές οι παραλλαγές θα περιλαμβάνουν συχνά ένα keylogger και θα προσπαθήσουν να αποκτήσουν πρόσβαση σε κωδικούς πρόσβασης και άλλες παρόμοιες πληροφορίες.

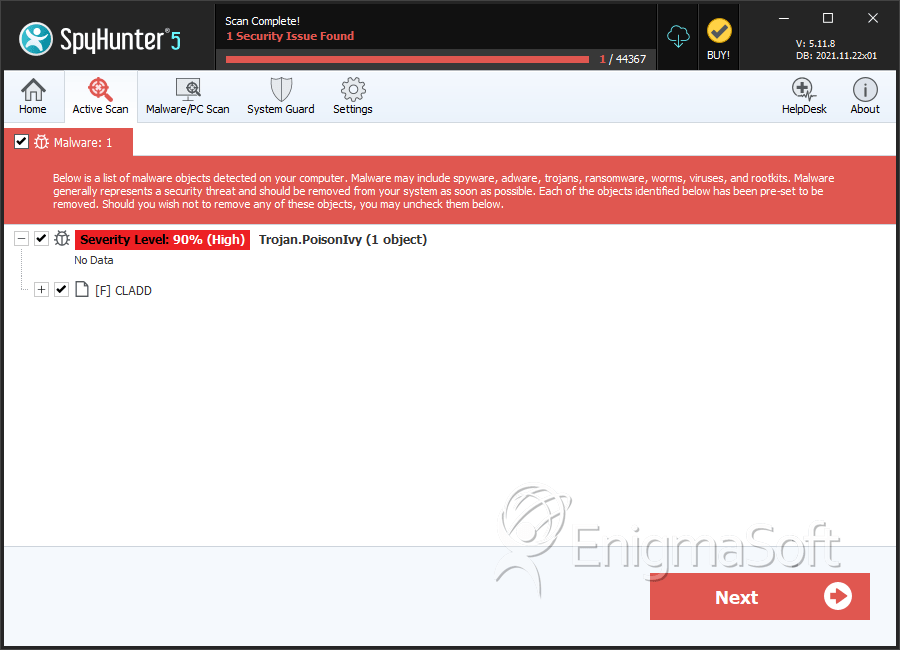

Το SpyHunter εντοπίζει και αφαιρεί το Δηλητηριώδης κισσός

Λεπτομέρειες συστήματος αρχείων

| # | Ονομα αρχείου | MD5 |

Ανιχνεύσεις

Ανιχνεύσεις: Ο αριθμός των επιβεβαιωμένων και ύποπτων περιπτώσεων μιας συγκεκριμένης απειλής που εντοπίστηκαν σε μολυσμένους υπολογιστές όπως αναφέρθηκε από το SpyHunter.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |