Poison Ivy

Ang Poison Ivy backdoor ay pinangalanan dahil ang Poison Ivy backdoor ay gumagawa ng backdoor sa nahawaang computer. Ang Poison Ivy backdoor ay tumutulong sa mga hacker na makakuha ng access sa sistema ng kanilang biktima. Nakilala ang backdoor ng Poison Ivy nang gamitin ang backdoor ng Poison Ivy para i-hack ang RSA. Ang Poison Ivy backdoor ay kasama sa isang zero-day Excel exploit na ipinadala sa isang napakasimpleng email na naglalaman ng attachment sa .xls na format. Ang banta ng malware na ito ay aktibong ina-update at binuo. Gumagamit ang Poison Ivy backdoor ng isang graphical na interface na ginagawang perpekto ang Poison Ivy backdoor para sa isang walang karanasan na hacker. Lubos na inirerekomenda ng mga mananaliksik sa seguridad ng ESG na tanggalin ang backdoor ng Poison Ivy na may napapanahon na anti-malware program.

Talaan ng mga Nilalaman

Paano Magagamit ng isang Hacker ang Poison Ivy Backdoor

Ang Poison Ivy backdoor ay lubhang mapanganib dahil binibigyan nito ang hacker ng halos kabuuang kontrol sa nahawaang computer. Madaling pangasiwaan ang kontrol na ito dahil sa graphical na user interface ng Poison Ivy. Sa ibaba, inilista ng mga mananaliksik sa seguridad ng ESG ang ilan sa mga karaniwang gamit para sa backdoor ng Poison Ivy:

- Maaaring gamitin ng mga hacker ang Poison Ivy backdoor upang palitan ang pangalan, tanggalin, o patakbuhin ang anumang file sa nahawaang computer. Maaari ding gamitin ng isang hacker ang Poison Ivy backdoor upang mag-upload o mag-download ng anumang file mula sa computer ng biktima. Ang pangalawang feature na ito ay kadalasang ginagamit upang mag-install ng karagdagang malware sa infected na computer, gaya ng bot software, rootkit o obfuscator, upang gawing problema ang pagtuklas ng Poison Ivy backdoor.

- Maaaring gamitin ng mga hacker ang backdoor ng Poison Ivy upang tingnan at i-edit ang Windows Registry at mga setting ng system. Ito ay maaaring gamitin upang magdulot ng hindi na maibabalik na pinsala sa isang nahawaang computer o upang magsagawa ng anumang bilang ng mga malisyosong operasyon.

- Ang isang hacker na gumagamit ng Poison Ivy backdoor ay maaaring tumingin, magpasimula, at huminto sa mga proseso ng file at mga serbisyo sa kalooban.

- Ang isang hacker na gumagamit ng Poison Ivy backdoor ay maaaring subaybayan o wakasan ang lahat ng mga koneksyon sa network o trapiko sa Internet.

- Maaaring gamitin ang Poison Ivy backdoor upang tingnan ang lahat ng device na naka-install sa infected na computer at kahit na i-disable o kontrolin ang mga ito nang malayuan sa ilang mga kaso.

Mayroong ilang mga bersyon ng backdoor ng Poison Ivy na inangkop upang magnakaw ng personal na impormasyon. Karaniwan itong ginagawa sa pamamagitan ng pagre-record ng mga screenshot o paggamit ng mikropono o camera ng infected na computer upang kumuha ng video o audio. Ang mga variant na ito ay kadalasang may kasamang keylogger at susubukan nilang i-access ang mga password at iba pang katulad na impormasyon.

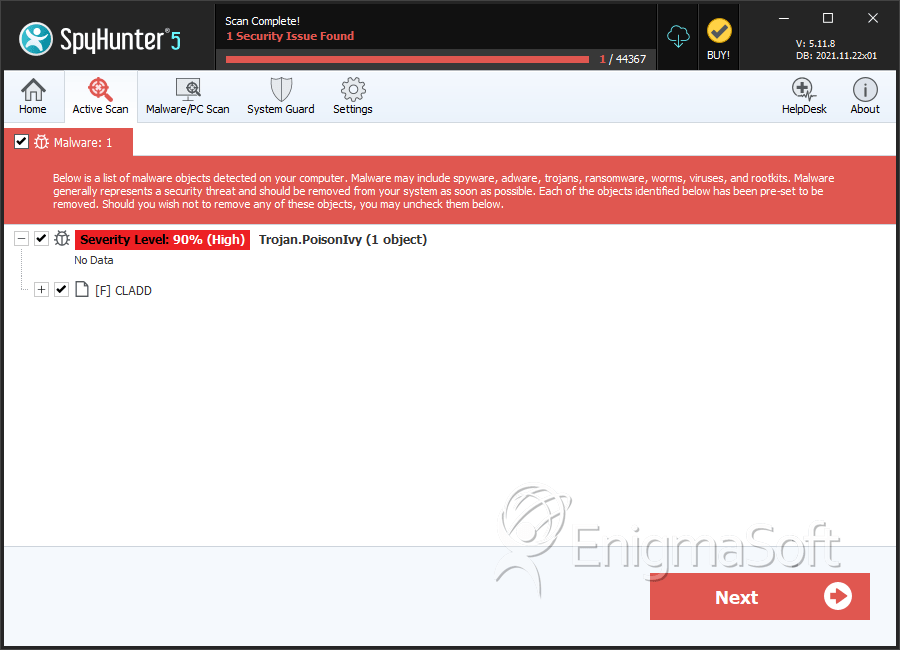

Nakikita at Tinatanggal ng SpyHunter ang Poison Ivy

Mga Detalye ng File System

| # | Pangalan ng File | MD5 |

Mga pagtuklas

Mga Detection: Ang bilang ng mga nakumpirma at pinaghihinalaang kaso ng isang partikular na banta na nakita sa mga nahawaang computer gaya ng iniulat ng SpyHunter.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |