Bršljan

Poison Ivy backdoor je tako poimenovan, ker backdoor Poison Ivy ustvari backdoor v okuženem računalniku. Zaledna vrata Poison Ivy pomagajo hekerjem pridobiti dostop do sistema svoje žrtve. Zaledna vrata Poison Ivy so postala znana, ko so bila zadnja vrata Poison Ivy uporabljena za vdor v RSA. Zaledna vrata Poison Ivy so bila vključena v exploit brez dneva, ki je bil poslan v zelo preprostem e-poštnem sporočilu s prilogo v formatu .xls. Ta grožnja z zlonamerno programsko opremo se aktivno posodablja in razvija. Poison Ivy backdoor uporablja grafični vmesnik, zaradi katerega je backdoor Poison Ivy idealen za neizkušenega hekerja. Varnostni raziskovalci ESG močno priporočajo, da odstranite backdoor Poison Ivy s posodobljenim programom proti zlonamerni programski opremi.

Kazalo

Kako lahko heker uporabi zadnja vrata Poison Ivy

Zadnja vrata Poison Ivy so izjemno nevarna, ker hekerju omogočajo skoraj popoln nadzor nad okuženim računalnikom. Ta nadzor je tudi enostaven za upravljanje zaradi grafičnega uporabniškega vmesnika Poison Ivy. Spodaj so varnostni raziskovalci ESG našteli nekaj pogostih uporab za zaledna vrata Poison Ivy:

- Hekerji lahko uporabijo backdoor Poison Ivy za preimenovanje, brisanje ali zagon katere koli datoteke v okuženem računalniku. Heker lahko uporabi tudi backdoor Poison Ivy za nalaganje ali prenos katere koli datoteke iz žrtvinega računalnika. Ta druga funkcija se običajno uporablja za namestitev dodatne zlonamerne programske opreme v okuženi računalnik, kot je programska oprema za bote, rootkit ali zakrivalo, da bi bilo odkrivanje zalednih vrat Poison Ivy problematično.

- Hekerji lahko uporabljajo zaledna vrata Poison Ivy za ogled in urejanje registra Windows in sistemskih nastavitev. To se lahko uporabi za povzročitev nepopravljive škode na okuženem računalniku ali za izvajanje poljubnega števila zlonamernih operacij.

- Heker, ki uporablja backdoor Poison Ivy, si lahko po želji ogleduje, sproži in ustavi datotečne procese in storitve.

- Heker, ki uporablja backdoor Poison Ivy, lahko spremlja ali prekine vse omrežne povezave ali internetni promet.

- Zadnja vrata Poison Ivy se lahko uporabljajo za ogled vseh naprav, nameščenih na okuženem računalniku, in celo za njihovo onemogočanje ali nadzor na daljavo v nekaterih primerih.

Obstaja nekaj različic zalednih vrat Poison Ivy, ki so bile prilagojene za krajo osebnih podatkov. To se običajno naredi s snemanjem posnetkov zaslona ali z uporabo mikrofona ali kamere okuženega računalnika za snemanje videa ali zvoka. Te različice bodo pogosto vključevale keylogger in bodo poskušale dostopati do gesel in drugih podobnih informacij.

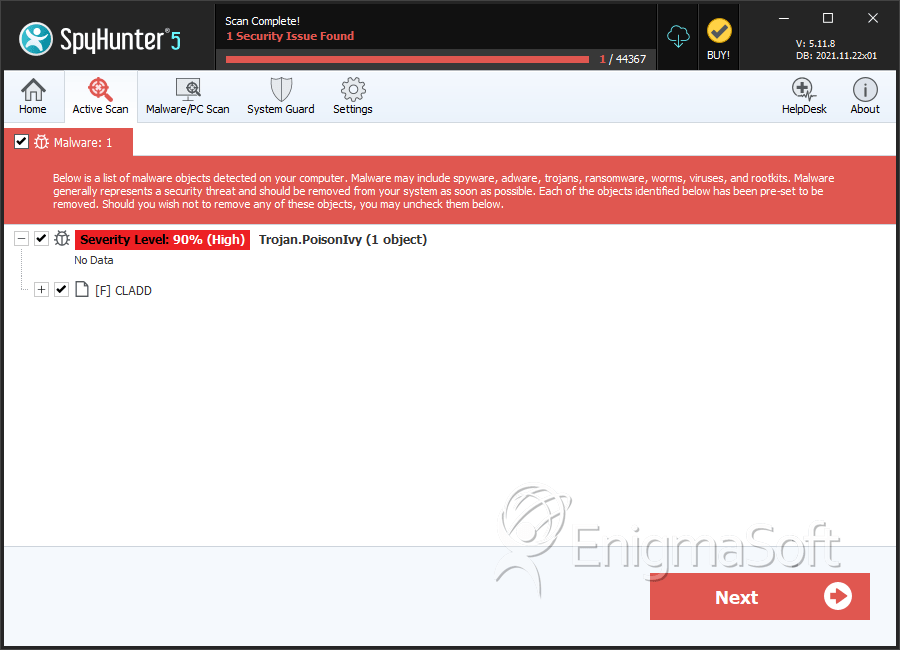

SpyHunter zazna in odstrani Bršljan

Podrobnosti o datotečnem sistemu

| # | Ime datoteke | MD5 |

Zaznave

Zaznave: število potrjenih in domnevnih primerov določene grožnje, odkritih na okuženih računalnikih, kot poroča SpyHunter.

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |