Poison Ivy

แบ็คดอร์ Poison Ivy จึงมีชื่อเพราะแบ็คดอร์ Poison Ivy สร้างแบ็คดอร์ในคอมพิวเตอร์ที่ติดไวรัส แบ็คดอร์ Poison Ivy ช่วยให้แฮกเกอร์เข้าถึงระบบของเหยื่อได้ แบ็คดอร์ Poison Ivy ได้รับความอื้อฉาวเมื่อมีการใช้แบ็คดอร์ Poison Ivy เพื่อแฮ็คเข้าสู่ RSA แบ็คดอร์ Poison Ivy รวมอยู่ในช่องโหว่ของ Excel แบบ zero-day ที่ส่งในอีเมลธรรมดาๆ ที่มีไฟล์แนบในรูปแบบ .xls ภัยคุกคามจากมัลแวร์นี้ได้รับการอัปเดตและพัฒนาอย่างแข็งขัน แบ็คดอร์ Poison Ivy ใช้อินเทอร์เฟซแบบกราฟิกที่ทำให้แบ็คดอร์ Poison Ivy เหมาะสำหรับแฮ็กเกอร์ที่ไม่มีประสบการณ์ นักวิจัยด้านความปลอดภัยของ ESG ขอแนะนำอย่างยิ่งให้ลบแบ็คดอร์ Poison Ivy ด้วยโปรแกรมป้องกันมัลแวร์ที่ทันสมัย

สารบัญ

แฮ็กเกอร์สามารถใช้ Poison Ivy Backdoor ได้อย่างไร

แบ็คดอร์ Poison Ivy นั้นอันตรายอย่างยิ่งเพราะทำให้แฮ็กเกอร์สามารถควบคุมคอมพิวเตอร์ที่ติดไวรัสได้เกือบทั้งหมด การควบคุมนี้ยังง่ายต่อการจัดการเนื่องจากอินเทอร์เฟซผู้ใช้แบบกราฟิกของ Poison Ivy ด้านล่างนี้ นักวิจัยด้านความปลอดภัยของ ESG ได้ระบุการใช้งานทั่วไปบางประการสำหรับแบ็คดอร์ Poison Ivy:

- แฮกเกอร์สามารถใช้แบ็คดอร์ Poison Ivy เพื่อเปลี่ยนชื่อ ลบ หรือเรียกใช้ไฟล์ใดๆ บนคอมพิวเตอร์ที่ติดไวรัส แฮ็กเกอร์ยังสามารถใช้แบ็คดอร์ Poison Ivy เพื่ออัปโหลดหรือดาวน์โหลดไฟล์ใดๆ จากคอมพิวเตอร์ของเหยื่อ ฟีเจอร์ที่สองนี้มักใช้เพื่อติดตั้งมัลแวร์เพิ่มเติมในคอมพิวเตอร์ที่ติดไวรัส เช่น ซอฟต์แวร์บอท รูทคิต หรือ obfuscator เพื่อตรวจจับปัญหาแบ็คดอร์ Poison Ivy

- แฮกเกอร์สามารถใช้แบ็คดอร์ Poison Ivy เพื่อดูและแก้ไข Windows Registry และการตั้งค่าระบบ สามารถใช้เพื่อสร้างความเสียหายที่ไม่สามารถแก้ไขได้ให้กับคอมพิวเตอร์ที่ติดไวรัสหรือเพื่อดำเนินการที่เป็นอันตรายจำนวนเท่าใดก็ได้

- แฮ็กเกอร์ที่ใช้แบ็คดอร์ Poison Ivy สามารถดู เริ่มต้น และหยุดกระบวนการและบริการของไฟล์ได้ตามต้องการ

- แฮ็กเกอร์ที่ใช้แบ็คดอร์ Poison Ivy สามารถตรวจสอบหรือยุติการเชื่อมต่อเครือข่ายทั้งหมดหรือการรับส่งข้อมูลทางอินเทอร์เน็ต

- แบ็คดอร์ Poison Ivy สามารถใช้เพื่อดูอุปกรณ์ทั้งหมดที่ติดตั้งบนคอมพิวเตอร์ที่ติดไวรัส และแม้กระทั่งเพื่อปิดการใช้งานหรือควบคุมอุปกรณ์จากระยะไกลในบางกรณี

มีบางเวอร์ชันของ Poison Ivy backdoor ที่ได้รับการดัดแปลงเพื่อขโมยข้อมูลส่วนบุคคล โดยปกติจะทำโดยการบันทึกภาพหน้าจอหรือใช้ไมโครโฟนหรือกล้องของคอมพิวเตอร์ที่ติดไวรัสเพื่อถ่ายวิดีโอหรือเสียง ตัวแปรเหล่านี้มักจะมีคีย์ล็อกเกอร์และจะพยายามเข้าถึงรหัสผ่านและข้อมูลอื่นๆ ที่คล้ายคลึงกัน

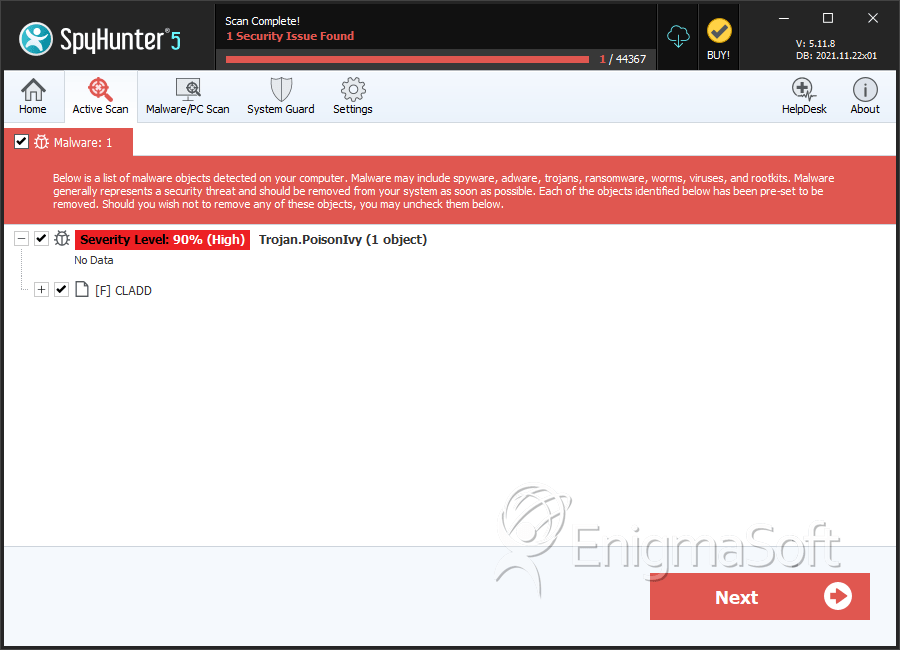

SpyHunter ตรวจจับ & ลบ Poison Ivy

รายละเอียดระบบไฟล์

| # | ชื่อไฟล์ | MD5 |

การตรวจจับ

การ ตรวจจับ: จำนวนกรณีที่ได้รับการยืนยันและสงสัยว่าเป็นภัยคุกคามที่ตรวจพบในคอมพิวเตอร์ที่ติดไวรัสตามที่ SpyHunter รายงาน

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |