毒藤

Poison Ivy 后门因此得名,因为 Poison Ivy 后门在受感染的计算机中创建了一个后门。 Poison Ivy 后门可帮助黑客访问受害者的系统。当 Poison Ivy 后门被用来入侵 RSA 时,Poison Ivy 后门声名狼藉。 Poison Ivy 后门包含在零日 Excel 漏洞利用中,该漏洞利用非常简单的电子邮件发送,其中包含 .xls 格式的附件。这种恶意软件威胁正在积极更新和开发。 Poison Ivy 后门使用图形界面,这使得 Poison Ivy 后门非常适合没有经验的黑客。 ESG 安全研究人员强烈建议使用最新的反恶意软件程序删除 Poison Ivy 后门。

目录

黑客如何使用 Poison Ivy 后门

Poison Ivy 后门非常危险,因为它使黑客几乎可以完全控制受感染的计算机。由于 Poison Ivy 的图形用户界面,此控件也易于管理。下面,ESG 安全研究人员列出了 Poison Ivy 后门的一些常见用途:

- 黑客可以使用 Poison Ivy 后门重命名、删除或运行受感染计算机上的任何文件。黑客还可以使用 Poison Ivy 后门从受害者的计算机上传或下载任何文件。第二个功能通常用于在受感染的计算机上安装额外的恶意软件,例如机器人软件、rootkit 或混淆器,从而使 Poison Ivy 后门的检测成为问题。

- 黑客可以使用 Poison Ivy 后门来查看和编辑 Windows 注册表和系统设置。这可用于对受感染的计算机造成无法弥补的损害或执行任意数量的恶意操作。

- 使用 Poison Ivy 后门的黑客可以随意查看、启动和停止文件进程和服务。

- 使用 Poison Ivy 后门的黑客可以监控或终止所有网络连接或 Internet 流量。

- Poison Ivy 后门可用于查看安装在受感染计算机上的所有设备,在某些情况下甚至可以远程禁用或控制它们。

Poison Ivy 后门的某些版本已被改编为窃取个人信息。这通常通过录制屏幕截图或使用受感染计算机的麦克风或摄像头拍摄视频或音频来完成。这些变体通常包括键盘记录器,并会尝试访问密码和其他类似信息。

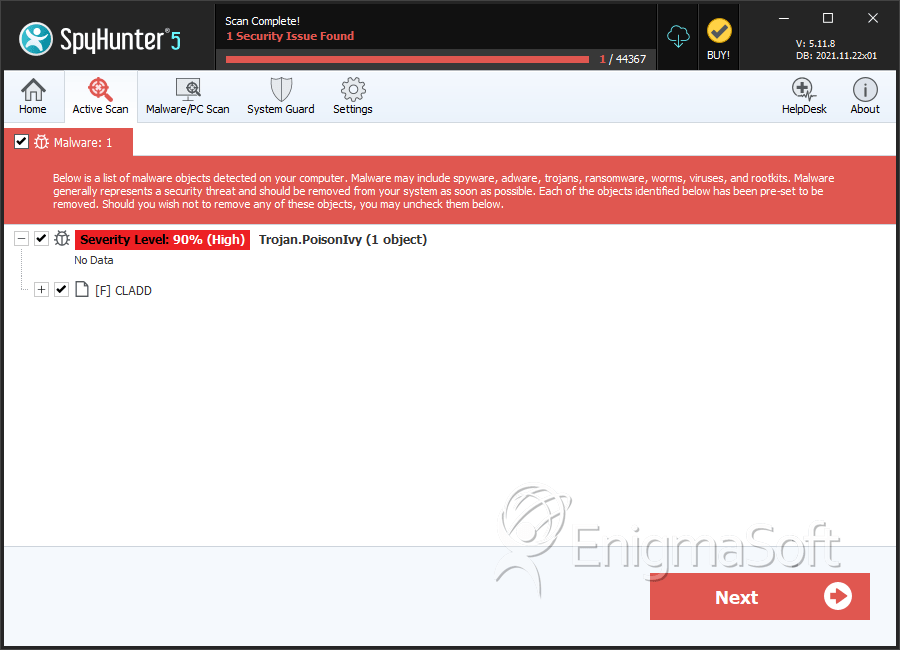

SpyHunter 检测并删除 毒藤

文件系统详情

毒藤 可能会创建以下文件:

| # | 文件名 | MD5 |

检测

检测数: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

|

|---|---|---|---|

| 1. | CLADD | d228320c98c537130dd8c4ad99650d82 | 0 |