ជំរុញ Ransomware

តារាងពិន្ទុគំរាមកំហែង

តារាងពិន្ទុគំរាមកំហែង EnigmaSoft

EnigmaSoft Threat Scorecards គឺជារបាយការណ៍វាយតម្លៃសម្រាប់ការគំរាមកំហែងមេរោគផ្សេងៗដែលត្រូវបានប្រមូល និងវិភាគដោយក្រុមស្រាវជ្រាវរបស់យើង។ EnigmaSoft Threat Scorecards វាយតំលៃ និងចាត់ថ្នាក់ការគំរាមកំហែងដោយប្រើរង្វាស់ជាច្រើន រួមទាំងកត្តាហានិភ័យសក្តានុពល និន្នាការ ភាពញឹកញាប់ អត្រាប្រេវ៉ាឡង់ និងការបន្ត។ EnigmaSoft Threat Scorecards ត្រូវបានធ្វើបច្ចុប្បន្នភាពជាទៀងទាត់ដោយផ្អែកលើទិន្នន័យស្រាវជ្រាវ និងម៉ែត្ររបស់យើង ហើយមានប្រយោជន៍សម្រាប់អ្នកប្រើប្រាស់កុំព្យូទ័រជាច្រើន ចាប់ពីអ្នកប្រើប្រាស់ចុងក្រោយដែលស្វែងរកដំណោះស្រាយដើម្បីលុបមេរោគចេញពីប្រព័ន្ធរបស់ពួកគេ រហូតដល់អ្នកជំនាញផ្នែកសុវត្ថិភាពវិភាគការគំរាមកំហែង។

EnigmaSoft Threat Scorecards បង្ហាញព័ត៌មានមានប្រយោជន៍ជាច្រើន រួមទាំង៖

ចំណាត់ថ្នាក់៖ ចំណាត់ថ្នាក់នៃការគំរាមកំហែងជាក់លាក់មួយនៅក្នុងមូលដ្ឋានទិន្នន័យគំរាមកំហែងរបស់ EnigmaSoft ។

កម្រិតនៃភាពធ្ងន់ធ្ងរ៖ កម្រិតនៃភាពធ្ងន់ធ្ងរដែលបានកំណត់នៃវត្ថុមួយ តំណាងជាលេខ ដោយផ្អែកលើដំណើរការគំរូហានិភ័យ និងការស្រាវជ្រាវរបស់យើង ដូចដែលបានពន្យល់នៅក្នុង លក្ខណៈវិនិច្ឆ័យការវាយតម្លៃការគំរាមកំហែង របស់យើង។

កុំព្យូទ័រឆ្លងមេរោគ៖ ចំនួនករណីដែលត្រូវបានបញ្ជាក់ និងសង្ស័យនៃការគំរាមកំហែងជាក់លាក់មួយ បានរកឃើញនៅលើកុំព្យូទ័រដែលមានមេរោគ ដូចដែលបានរាយការណ៍ដោយ SpyHunter ។

សូមមើលផងដែរ លក្ខខណ្ឌវាយតម្លៃការគំរាមកំហែង ។

| កម្រិតគំរាមកំហែង៖ | 100 % (ខ្ពស់) |

| កុំព្យូទ័រដែលមានមេរោគ៖ | 1 |

| ឃើញដំបូង៖ | May 31, 2024 |

| OS(es) រងផលប៉ះពាល់៖ | Windows |

អ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតបានកំណត់អត្តសញ្ញាណការគំរាមកំហែងមេរោគថ្មីដែលត្រូវបានគេស្គាល់ថា Boost Ransomware ។ នៅពេលដែល ransomware នេះឆ្លងទៅឧបករណ៍មួយ វាចាប់ផ្តើមអ៊ិនគ្រីបប្រភេទឯកសារជាច្រើនប្រភេទ និងផ្លាស់ប្តូរឈ្មោះឯកសារដើមរបស់វា។ ជនរងគ្រោះត្រូវបានបង្ហាញជាមួយនឹងកំណត់ចំណាំតម្លៃលោះចំនួនពីរ៖ មួយបង្ហាញនៅក្នុងបង្អួចលេចឡើង និងមួយទៀតនៅក្នុងឯកសារអត្ថបទដែលមានឈ្មោះថា 'FILES ENCRYPTED.txt'។

Boost Ransomware កែប្រែឈ្មោះឯកសារដោយបន្ថែមលេខសម្គាល់ជនរងគ្រោះ អាសយដ្ឋានអ៊ីមែល 'boston.crypt@tuta.io' និងផ្នែកបន្ថែម '.boost។' ឧទាហរណ៍ ឯកសារដែលមានឈ្មោះ '1.png' ត្រូវបានប្តូរឈ្មោះទៅជា '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost,' និង '2.pdf' ត្រូវបានប្តូរឈ្មោះទៅជា '2.pdf។ id-9ECFA74E.[boston.crypt@tuta.io].boost។' អ្នកស្រាវជ្រាវបានកំណត់ថា Boost Ransomware គឺជាវ៉ារ្យ៉ង់នៃគ្រួសារ Dharma Ransomware ។

តារាងមាតិកា

Boost Ransomware ស្វែងរកការជំរិតទារប្រាក់ពីជនរងគ្រោះ

កំណត់ចំណាំតម្លៃលោះពី Boost Ransomware ព្រមានអ្នកប្រើប្រាស់កុំព្យូទ័រថាឯកសាររបស់ពួកគេត្រូវបានអ៊ិនគ្រីបដោយសារតែបញ្ហាសុវត្ថិភាពជាមួយកុំព្យូទ័ររបស់ពួកគេ។ ដើម្បីសង្គ្រោះឯកសាររបស់ពួកគេ ជនរងគ្រោះត្រូវបានណែនាំឱ្យផ្ញើអ៊ីមែល 'boston.crypt@tuta.io' និងបញ្ចូលលេខសម្គាល់ដែលបានផ្តល់ឱ្យ។ កំណត់សម្គាល់បញ្ជាក់ថា ថ្លៃលោះត្រូវតែបង់ជា Bitcoins ដោយចំនួននេះអាស្រ័យលើថាតើជនរងគ្រោះទាក់ទងអ្នកវាយប្រហារលឿនប៉ុណ្ណា។ វាក៏ព្រមានប្រឆាំងនឹងការប្តូរឈ្មោះឯកសារដែលបានអ៊ិនគ្រីប ឬប្រើកម្មវិធីឌិគ្រីបភាគីទីបី ដោយសារសកម្មភាពទាំងនេះអាចបណ្តាលឱ្យបាត់បង់ទិន្នន័យជាអចិន្ត្រៃយ៍ ឬថ្លៃសេវាឌិគ្រីបខ្ពស់ជាង។

វ៉ារ្យ៉ង់ Ransomware ពីគ្រួសារ Dharma រួមទាំង Boost ជាធម្មតាអ៊ិនគ្រីបទាំងឯកសារក្នុងតំបន់ និងបណ្តាញចែករំលែក បិទជញ្ជាំងភ្លើង និងលុប Shadow Volume Copys ដើម្បីការពារការសង្គ្រោះឯកសារ។ ពួកវាជារឿយៗរីករាលដាលតាមរយៈសេវា Remote Desktop Protocol (RDP) ដែលងាយរងគ្រោះ។

វ៉ារ្យ៉ង់ ransomware ទាំងនេះរក្សាភាពស្ថិតស្ថេរដោយចម្លងខ្លួនគេទៅផ្លូវប្រព័ន្ធជាក់លាក់ និងចុះឈ្មោះច្បាប់ចម្លងទាំងនេះដោយប្រើគ្រាប់ចុចរត់ជាក់លាក់នៅក្នុងបញ្ជីឈ្មោះវីនដូ។ ពួកគេក៏ប្រមូលទិន្នន័យទីតាំង និងអាចដកទីតាំងដែលបានកំណត់ទុកជាមុនពីការអ៊ិនគ្រីប។

Ransomware ដំណើរការដោយការទប់ស្កាត់ការចូលប្រើឯកសារតាមរយៈការអ៊ិនគ្រីបរហូតដល់តម្លៃលោះដែលជាធម្មតានៅក្នុងរូបិយប័ណ្ណគ្រីបតូត្រូវបានបង់។ ជនរងគ្រោះទទួលបានការណែនាំលម្អិតអំពីរបៀបបង់ប្រាក់ដើម្បីទទួលបានការចូលប្រើឯកសាររបស់ពួកគេឡើងវិញ។ ទោះជាយ៉ាងណាក៏ដោយ ការបង់ថ្លៃលោះមិនមែនជាការធានាថាការចូលប្រើនឹងត្រូវបានស្ដារឡើងវិញនោះទេ។

វាមានសារៈសំខាន់ណាស់ក្នុងការប្រកាន់ខ្ជាប់នូវវិធីសាស្រ្តសុវត្ថិភាពដ៏ទូលំទូលាយប្រឆាំងនឹងការគំរាមកំហែងពី Malware និង Ransomware

ការទទួលយកវិធីសាស្រ្តសុវត្ថិភាពដ៏ទូលំទូលាយប្រឆាំងនឹងមេរោគ និងការគំរាមកំហែង ransomware ពាក់ព័ន្ធនឹងស្រទាប់ការពារជាច្រើន និងវិធានការសកម្ម។ នេះជាការណែនាំលម្អិតអំពីរបៀបដែលអ្នកប្រើប្រាស់អាចការពារខ្លួនបាន៖

តាមរយៈការអនុវត្តវិធានការសុវត្ថិភាពដ៏ទូលំទូលាយទាំងនេះ អ្នកប្រើប្រាស់អាចកាត់បន្ថយហានិភ័យនៃការវាយប្រហារដោយមេរោគ និងមេរោគ ransomware យ៉ាងសំខាន់ ហើយធានាថាពួកគេត្រូវបានរៀបចំដើម្បីឆ្លើយតបប្រកបដោយប្រសិទ្ធភាពប្រសិនបើឧប្បត្តិហេតុកើតឡើង។

កំណត់ចំណាំតម្លៃលោះដែលបង្កើតឡើងដោយ Boost Ransomware ជាបង្អួចលេចឡើងអានថា:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

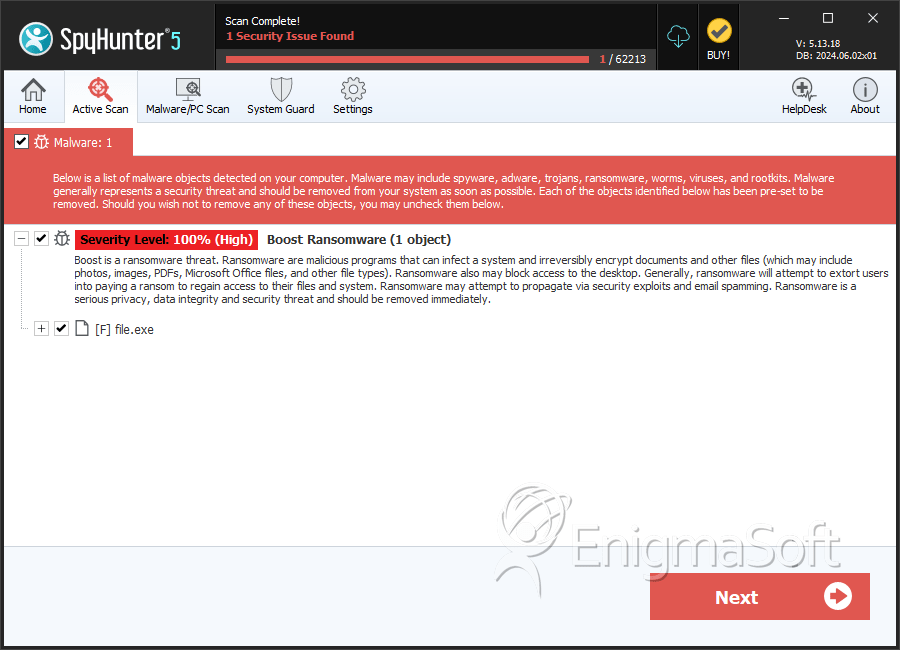

SpyHunter រកឃើញ & យក ជំរុញ Ransomware

ព័ត៌មានលម្អិតអំពីប្រព័ន្ធឯកសារ

| # | ឈ្មោះឯកសារ | MD5 |

ការរកឃើញ

ការរកឃើញ៖ ចំនួនករណីដែលត្រូវបានបញ្ជាក់ និងសង្ស័យនៃការគំរាមកំហែងជាក់លាក់មួយ ដែលបានរកឃើញនៅលើកុំព្យូទ័រដែលមានមេរោគ ដូចដែលបានរាយការណ៍ដោយ SpyHunter ។

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |