Potenzia il ransomware

Cartoncino segnapunti di minaccia

Scheda di valutazione delle minacce di EnigmaSoft

Le EnigmaSoft Threat Scorecard sono rapporti di valutazione per diverse minacce malware che sono state raccolte e analizzate dal nostro team di ricerca. Le EnigmaSoft Threat Scorecard valutano e classificano le minacce utilizzando diverse metriche tra cui fattori di rischio reali e potenziali, tendenze, frequenza, prevalenza e persistenza. Le EnigmaSoft Threat Scorecard vengono aggiornate regolarmente in base ai dati e alle metriche della nostra ricerca e sono utili per un'ampia gamma di utenti di computer, dagli utenti finali che cercano soluzioni per rimuovere il malware dai loro sistemi agli esperti di sicurezza che analizzano le minacce.

Le schede di valutazione delle minacce di EnigmaSoft mostrano una serie di informazioni utili, tra cui:

Classifica: la classifica di una particolare minaccia nel database delle minacce di EnigmaSoft.

Livello di gravità: il livello di gravità determinato di un oggetto, rappresentato numericamente, in base al nostro processo di modellazione del rischio e alla nostra ricerca, come spiegato nei nostri criteri di valutazione delle minacce .

Computer infetti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

Vedere anche Criteri di valutazione delle minacce .

| Livello di minaccia: | 100 % (Alto) |

| Computer infetti: | 1 |

| Visto per la prima volta: | May 31, 2024 |

| Sistemi operativi interessati: | Windows |

I ricercatori di sicurezza informatica hanno identificato una nuova minaccia malware nota come Boost Ransomware. Una volta che questo ransomware infetta un dispositivo, inizia a crittografare un'ampia varietà di tipi di file e a modificarne i nomi originali. Alle vittime vengono presentate due richieste di riscatto: una visualizzata in una finestra pop-up e un'altra in un file di testo denominato "FILES ENCRYPTED.txt".

Boost Ransomware altera i nomi dei file aggiungendo un ID specifico della vittima, l'indirizzo email "boston.crypt@tuta.io" e l'estensione ".boost". Ad esempio, un file denominato "1.png" viene rinominato in "1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost" e "2.pdf" viene rinominato in "2.pdf". id-9ECFA74E.[boston.crypt@tuta.io].boost.' I ricercatori hanno stabilito che Boost Ransomware è una variante della famiglia Dharma Ransomware .

Sommario

Il Boost Ransomware cerca di estorcere denaro alle vittime

La richiesta di riscatto di Boost Ransomware avvisa gli utenti di PC che i loro file sono stati crittografati a causa di un problema di sicurezza con il loro PC. Per recuperare i propri file, alle vittime viene chiesto di inviare un'e-mail a "boston.crypt@tuta.io" e includere l'ID fornito. La nota specifica che il riscatto dovrà essere pagato in Bitcoin, e l'importo dipenderà dalla velocità con cui la vittima contatta gli aggressori. Mette inoltre in guardia contro la ridenominazione di file crittografati o l'utilizzo di software di decrittazione di terze parti, poiché queste azioni potrebbero comportare la perdita permanente dei dati o costi di decrittazione più elevati.

Le varianti di ransomware della famiglia Dharma, incluso Boost, in genere crittografano sia i file locali che quelli condivisi in rete, disabilitano il firewall ed eliminano le copie shadow del volume per impedire il ripristino dei file. Spesso si diffondono attraverso i servizi vulnerabili Remote Desktop Protocol (RDP).

Queste varianti di ransomware mantengono la persistenza copiandosi su percorsi di sistema specifici e registrando queste copie con determinate chiavi Esegui nel registro di Windows. Raccolgono inoltre dati sulla posizione e possono escludere posizioni predeterminate dalla crittografia.

Il ransomware funziona bloccando l'accesso ai file tramite crittografia fino al pagamento di un riscatto, solitamente in criptovaluta. Le vittime ricevono istruzioni dettagliate su come pagare per riottenere l'accesso ai propri file. Tuttavia, il pagamento del riscatto non garantisce il ripristino dell’accesso.

È fondamentale adottare un approccio completo alla sicurezza contro le minacce malware e ransomware

L’adozione di un approccio completo alla sicurezza contro malware e minacce ransomware implica molteplici livelli di protezione e misure proattive. Ecco una guida dettagliata su come gli utenti possono proteggersi:

Implementando queste misure di sicurezza complete, gli utenti possono ridurre significativamente il rischio di attacchi malware e ransomware e assicurarsi di essere pronti a rispondere in modo efficace in caso di incidente.

La richiesta di riscatto generata da Boost Ransomware come finestra pop-up recita:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

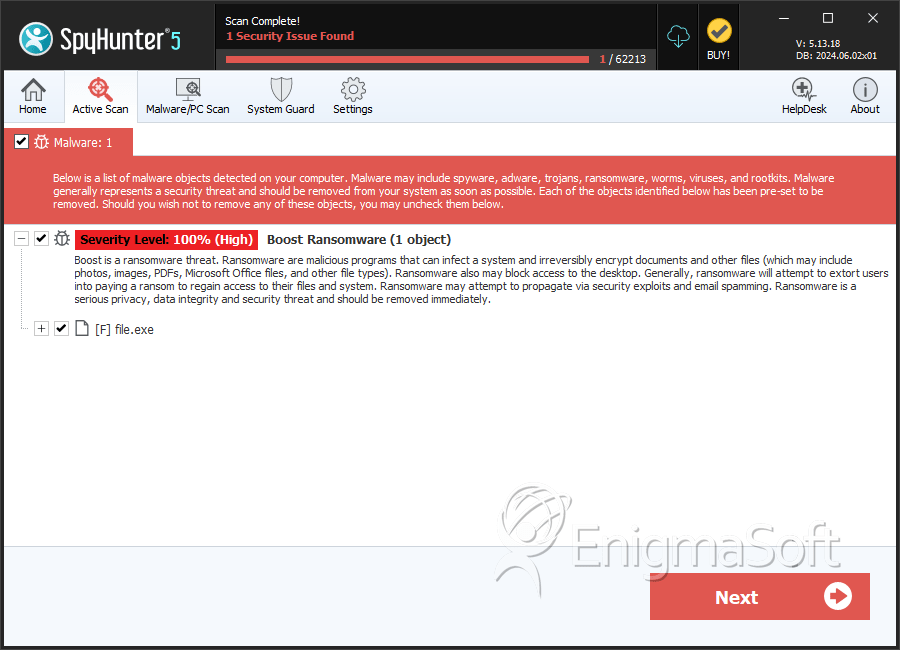

SpyHunter rileva e rimuove Potenzia il ransomware

Dettagli del file system

| # | Nome del file | MD5 |

Rilevazioni

Rilevamenti: il numero di casi confermati e sospetti di una particolare minaccia rilevati su computer infetti come riportato da SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |