Boost Ransomware

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for forskellige malware-trusler, som er blevet indsamlet og analyseret af vores forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjælp af adskillige metrics, herunder virkelige og potentielle risikofaktorer, tendenser, frekvens, udbredelse og persistens. EnigmaSoft Threat Scorecards opdateres regelmæssigt baseret på vores forskningsdata og metrics og er nyttige for en bred vifte af computerbrugere, fra slutbrugere, der søger løsninger til at fjerne malware fra deres systemer, til sikkerhedseksperter, der analyserer trusler.

EnigmaSoft Threat Scorecards viser en række nyttige oplysninger, herunder:

Rangering: Rangeringen af en bestemt trussel i EnigmaSofts trusseldatabase.

Sværhedsgrad: Et objekts fastlagte sværhedsgrad, repræsenteret numerisk, baseret på vores risikomodelleringsproces og forskning, som forklaret i vores trusselsvurderingskriterier .

Inficerede computere: Antallet af bekræftede og formodede tilfælde af en bestemt trussel opdaget på inficerede computere som rapporteret af SpyHunter.

Se også Kriterier for trusselsvurdering .

| Trusselsniveau: | 100 % (Høj) |

| Inficerede computere: | 1 |

| Først set: | May 31, 2024 |

| Berørte operativsystemer: | Windows |

Cybersikkerhedsforskere har identificeret en ny malwaretrussel kendt som Boost Ransomware. Når først denne ransomware inficerer en enhed, begynder den at kryptere en lang række filtyper og ændre deres originale filnavne. Ofre bliver præsenteret for to løsesumsedler: en vist i et pop op-vindue og en anden i en tekstfil med navnet 'FILES ENCRYPTED.txt'.

Boost Ransomware ændrer filnavne ved at tilføje et offerspecifikt ID, e-mailadressen 'boston.crypt@tuta.io' og udvidelsen '.boost.' For eksempel omdøbes en fil med navnet '1.png' til '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost,' og '2.pdf' omdøbes til '2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Forskere har fastslået, at Boost Ransomware er en variant af Dharma Ransomware- familien.

Indholdsfortegnelse

Boost Ransomware søger at afpresse ofre for penge

Løsesedlen fra Boost Ransomware advarer pc-brugere om, at deres filer er blevet krypteret på grund af et sikkerhedsproblem med deres pc. For at gendanne deres filer bliver ofre bedt om at sende en e-mail til 'boston.crypt@tuta.io' og inkludere det angivne ID. Notatet specificerer, at løsesummen skal betales i Bitcoins, hvor beløbet afhænger af, hvor hurtigt offeret kontakter angriberne. Den advarer også mod at omdøbe krypterede filer eller bruge tredjeparts dekrypteringssoftware, da disse handlinger kan resultere i permanent datatab eller højere dekrypteringsgebyrer.

Ransomware-varianter fra Dharma-familien, inklusive Boost, krypterer typisk både lokale og netværksdelte filer, deaktiverer firewallen og sletter Shadow Volume Copies for at forhindre filgendannelse. De spredes ofte gennem sårbare RDP-tjenester (Remote Desktop Protocol).

Disse ransomware-varianter opretholder vedholdenhed ved at kopiere sig selv til specifikke systemstier og registrere disse kopier med visse Run-nøgler i Windows-registreringsdatabasen. De indsamler også lokationsdata og kan udelukke forudbestemte lokationer fra kryptering.

Ransomware virker ved at blokere adgangen til filer gennem kryptering, indtil en løsesum, normalt i kryptovaluta, er betalt. Ofre modtager detaljerede instruktioner om, hvordan de skal betale for at få adgang til deres filer igen. At betale løsesummen er dog ikke en garanti for, at adgangen genoprettes.

Det er afgørende at vedtage en omfattende sikkerhedstilgang mod malware- og ransomware-trusler

Vedtagelse af en omfattende sikkerhedstilgang mod malware- og ransomware-trusler involverer flere lag af beskyttelse og proaktive foranstaltninger. Her er en detaljeret guide til, hvordan brugere kan beskytte sig selv:

Ved at implementere disse omfattende sikkerhedsforanstaltninger kan brugere reducere deres risiko for malware og ransomware-angreb markant og sikre, at de er parate til at reagere effektivt, hvis en hændelse opstår.

Løsesedlen genereret af Boost Ransomware som et pop op-vindue lyder:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

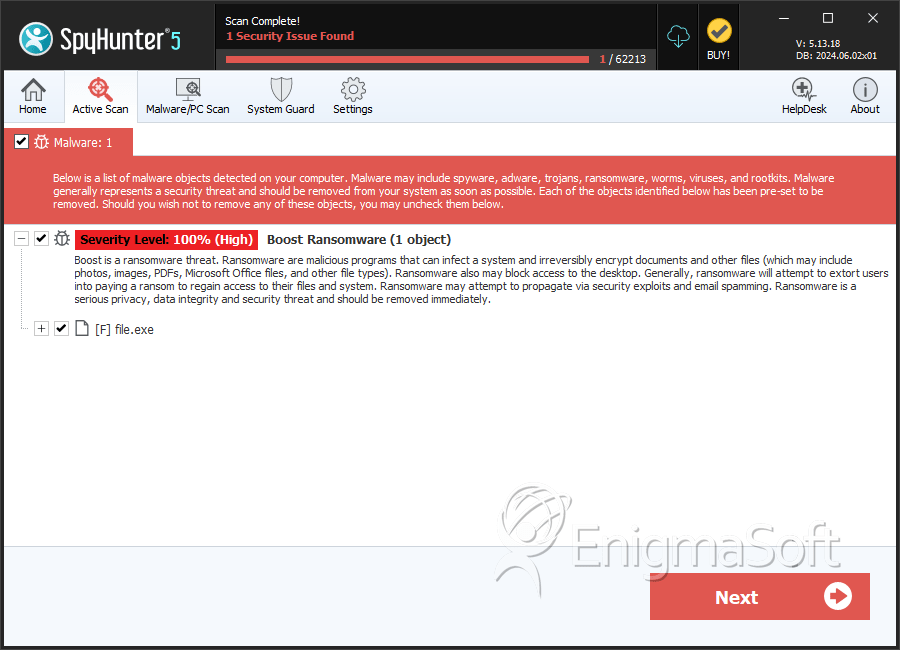

SpyHunter registrerer og fjerner Boost Ransomware

Detaljer om filsystem

| # | Filnavn | MD5 |

Detektioner

Detektioner: Antallet af bekræftede og mistænkte tilfælde af en bestemt trussel, der er opdaget på inficerede computere, som rapporteret af SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |