Palieliniet Ransomware

Draudu rādītāju karte

EnigmaSoft draudu rādītāju karte

EnigmaSoft draudu rādītāju kartes ir dažādu ļaunprātīgas programmatūras draudu novērtējuma ziņojumi, kurus ir apkopojusi un analizējusi mūsu pētnieku komanda. EnigmaSoft draudu rādītāju kartes novērtē un sarindo draudus, izmantojot vairākus rādītājus, tostarp reālos un iespējamos riska faktorus, tendences, biežumu, izplatību un noturību. EnigmaSoft draudu rādītāju kartes tiek regulāri atjauninātas, pamatojoties uz mūsu pētījumu datiem un metriku, un tās ir noderīgas plašam datoru lietotāju lokam, sākot no gala lietotājiem, kuri meklē risinājumus ļaunprātīgas programmatūras noņemšanai no savām sistēmām, līdz drošības ekspertiem, kas analizē draudus.

EnigmaSoft Threat Scorecards parāda dažādu noderīgu informāciju, tostarp:

Ranking: konkrētu draudu klasifikācija EnigmaSoft draudu datu bāzē.

Smaguma pakāpe: objekta noteiktais smaguma līmenis, kas attēlots skaitliski, pamatojoties uz mūsu riska modelēšanas procesu un izpēti, kā paskaidrots mūsu draudu novērtēšanas kritērijos .

Inficēti datori: apstiprināto un aizdomīgo gadījumu skaits par konkrētu apdraudējumu, kas atklāts inficētos datoros, kā ziņo SpyHunter.

Skatīt arī draudu novērtēšanas kritērijus .

| Draudu līmenis: | 100 % (Augsts) |

| Inficētie datori: | 1 |

| Pirmo reizi redzēts: | May 31, 2024 |

| Ietekmētā(s) OS(-es): | Windows |

Kiberdrošības pētnieki ir identificējuši jaunu ļaunprātīgas programmatūras draudu, kas pazīstams kā Boost Ransomware. Kad šī izspiedējprogrammatūra inficē ierīci, tā sāk šifrēt dažādus failu tipus un mainīt to sākotnējos failu nosaukumus. Upuriem tiek uzrādītas divas izpirkuma piezīmes: viena tiek parādīta uznirstošajā logā un otra teksta failā ar nosaukumu 'FILES ENCRYPTED.txt'.

Boost Ransomware maina failu nosaukumus, pievienojot upurim raksturīgu ID, e-pasta adresi "boston.crypt@tuta.io" un paplašinājumu ".boost". Piemēram, fails ar nosaukumu “1.png” tiek pārdēvēts par “1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost”, bet fails “2.pdf” tiek pārdēvēts par “2.pdf”. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Pētnieki ir noskaidrojuši, ka Boost Ransomware ir Dharma Ransomware saimes variants.

Satura rādītājs

Boost Ransomware cenšas izspiest upurus par naudu

Izpirkuma piezīme no Boost Ransomware brīdina datoru lietotājus, ka viņu faili ir šifrēti viņu datora drošības problēmas dēļ. Lai atgūtu savus failus, cietušajiem tiek uzdots sūtīt e-pastu uz “boston.crypt@tuta.io” un iekļaut norādīto ID. Piezīmē norādīts, ka izpirkuma maksa ir jāsamaksā Bitcoin, kuras summa ir atkarīga no tā, cik ātri upuris sazinās ar uzbrucējiem. Tas arī brīdina par šifrētu failu pārdēvēšanu vai trešās puses atšifrēšanas programmatūras izmantošanu, jo šīs darbības var izraisīt neatgriezenisku datu zudumu vai augstākas atšifrēšanas maksas.

Ransomware varianti no Dharma saimes, tostarp Boost, parasti šifrē gan lokālos, gan tīklā koplietotos failus, atspējo ugunsmūri un izdzēš ēnas sējuma kopijas, lai novērstu failu atkopšanu. Tie bieži izplatās, izmantojot ievainojamus attālās darbvirsmas protokola (RDP) pakalpojumus.

Šie izpirkuma programmatūras varianti saglabā noturību, kopējot sevi noteiktos sistēmas ceļos un reģistrējot šīs kopijas ar noteiktām palaišanas atslēgām Windows reģistrā. Tie arī apkopo atrašanās vietas datus un var izslēgt iepriekš noteiktas atrašanās vietas no šifrēšanas.

Ransomware darbojas, bloķējot piekļuvi failiem, izmantojot šifrēšanu, līdz tiek samaksāta izpirkuma maksa, parasti kriptovalūtā. Upuri saņem detalizētus norādījumus par to, kā maksāt, lai atgūtu piekļuvi saviem failiem. Tomēr izpirkuma maksas samaksa negarantē, ka piekļuve tiks atjaunota.

Ir ļoti svarīgi pieņemt visaptverošu drošības pieeju pret ļaunprātīgu programmatūru un izspiedējvīrusu draudiem

Visaptverošas drošības pieejas pieņemšana pret ļaunprātīgas programmatūras un izpirkuma programmatūras draudiem ietver vairākus aizsardzības līmeņus un proaktīvus pasākumus. Tālāk ir sniegta detalizēta rokasgrāmata par to, kā lietotāji var sevi aizsargāt.

Ieviešot šos visaptverošos drošības pasākumus, lietotāji var ievērojami samazināt ļaunprātīgas programmatūras un izspiedējprogrammatūras uzbrukumu risku un nodrošināt gatavību efektīvi reaģēt, ja notiek incidents.

Boost Ransomware ģenerētā izpirkuma piezīme kā uznirstošais logs skan:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

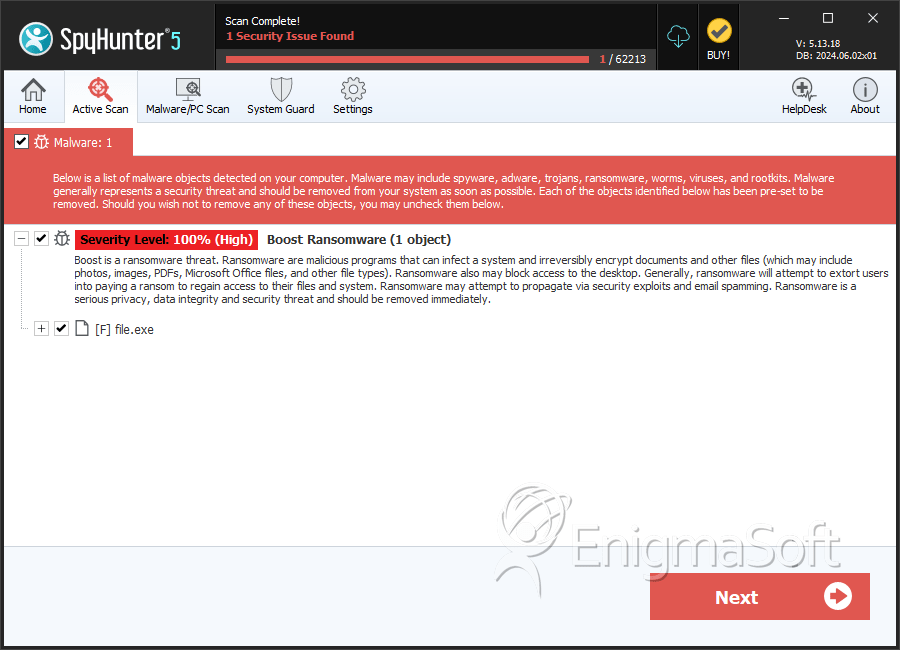

SpyHunter atklāj un noņem Palieliniet Ransomware

Sīkāka informācija par failu sistēmu

| # | Faila nosaukums | MD5 |

Atklājumi

Atklāšanas gadījumi: apstiprināto un aizdomīgo gadījumu skaits par konkrētu apdraudējumu, kas atklāts inficētos datoros, kā ziņo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |