Ενισχύστε το Ransomware

Απεικόνιση απειλών

EnigmaSoft Threat Scorecard

Τα EnigmaSoft Threat Scorecards είναι αναφορές αξιολόγησης για διαφορετικές απειλές κακόβουλου λογισμικού που έχουν συλλεχθεί και αναλυθεί από την ερευνητική μας ομάδα. Τα EnigmaSoft Threat Scorecards αξιολογούν και ταξινομούν τις απειλές χρησιμοποιώντας διάφορες μετρήσεις, συμπεριλαμβανομένων των πραγματικών και πιθανών παραγόντων κινδύνου, των τάσεων, της συχνότητας, της επικράτησης και της εμμονής. Οι κάρτες αποτελεσμάτων EnigmaSoft Threat ενημερώνονται τακτικά με βάση τα ερευνητικά δεδομένα και τις μετρήσεις μας και είναι χρήσιμες για ένα ευρύ φάσμα χρηστών υπολογιστών, από τελικούς χρήστες που αναζητούν λύσεις για την αφαίρεση κακόβουλου λογισμικού από τα συστήματά τους έως ειδικούς σε θέματα ασφάλειας που αναλύουν απειλές.

Οι κάρτες αποτελεσμάτων EnigmaSoft Threat εμφανίζουν μια ποικιλία από χρήσιμες πληροφορίες, όπως:

Κατάταξη: Η κατάταξη μιας συγκεκριμένης απειλής στη βάση δεδομένων απειλών της EnigmaSoft.

Επίπεδο σοβαρότητας: Το καθορισμένο επίπεδο σοβαρότητας ενός αντικειμένου, που αναπαρίσταται αριθμητικά, με βάση τη διαδικασία μοντελοποίησης κινδύνου και την έρευνά μας, όπως εξηγείται στα Κριτήρια αξιολόγησης απειλών .

Μολυσμένοι υπολογιστές: Ο αριθμός των επιβεβαιωμένων και ύποπτων περιπτώσεων μιας συγκεκριμένης απειλής που εντοπίστηκαν σε μολυσμένους υπολογιστές όπως αναφέρθηκε από το SpyHunter.

Δείτε επίσης Κριτήρια αξιολόγησης απειλών .

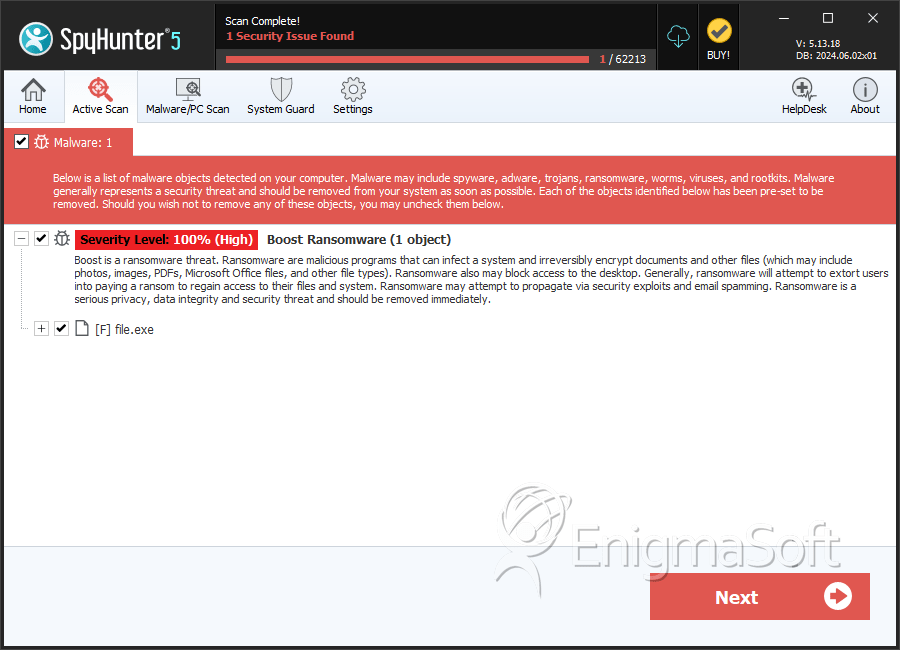

| Επίπεδο απειλής: | 100 % (Υψηλός) |

| Μολυσμένοι υπολογιστές: | 1 |

| Πρώτη εμφάνιση: | May 31, 2024 |

| ΛΣ που επηρεάζονται: | Windows |

Οι ερευνητές στον τομέα της κυβερνοασφάλειας εντόπισαν μια νέα απειλή κακόβουλου λογισμικού γνωστή ως Boost Ransomware. Μόλις αυτό το ransomware μολύνει μια συσκευή, αρχίζει να κρυπτογραφεί μια μεγάλη ποικιλία τύπων αρχείων και να αλλάζει τα αρχικά τους ονόματα αρχείων. Τα θύματα παρουσιάζονται με δύο σημειώσεις λύτρων: ένα εμφανίζεται σε ένα αναδυόμενο παράθυρο και ένα άλλο σε ένα αρχείο κειμένου με το όνομα "FILES ENCRYPTED.txt".

Το Boost Ransomware αλλάζει τα ονόματα αρχείων προσθέτοντας ένα αναγνωριστικό για το θύμα, τη διεύθυνση ηλεκτρονικού ταχυδρομείου «boston.crypt@tuta.io» και την επέκταση «.boost». Για παράδειγμα, ένα αρχείο με όνομα "1.png" μετονομάζεται σε "1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost" και το "2.pdf" μετονομάζεται σε "2.pdf". id-9ECFA74E.[boston.crypt@tuta.io].boost.' Οι ερευνητές έχουν διαπιστώσει ότι το Boost Ransomware είναι μια παραλλαγή της οικογένειας Dharma Ransomware .

Πίνακας περιεχομένων

Το Boost Ransomware επιδιώκει να εκβιάσει θύματα για χρήματα

Η σημείωση λύτρων από το Boost Ransomware προειδοποιεί τους χρήστες υπολογιστών ότι τα αρχεία τους έχουν κρυπτογραφηθεί λόγω προβλήματος ασφαλείας με τον υπολογιστή τους. Για να ανακτήσουν τα αρχεία τους, τα θύματα λαμβάνουν οδηγίες να στείλουν email στο 'boston.crypt@tuta.io' και να συμπεριλάβουν το παρεχόμενο αναγνωριστικό. Η σημείωση διευκρινίζει ότι τα λύτρα πρέπει να πληρωθούν σε Bitcoin, με το ποσό να εξαρτάται από το πόσο γρήγορα το θύμα επικοινωνεί με τους εισβολείς. Προειδοποιεί επίσης για τη μετονομασία κρυπτογραφημένων αρχείων ή τη χρήση λογισμικού αποκρυπτογράφησης τρίτων, καθώς αυτές οι ενέργειες θα μπορούσαν να οδηγήσουν σε μόνιμη απώλεια δεδομένων ή υψηλότερα τέλη αποκρυπτογράφησης.

Οι παραλλαγές ransomware από την οικογένεια Dharma, συμπεριλαμβανομένου του Boost, συνήθως κρυπτογραφούν τόσο τοπικά όσο και αρχεία κοινής χρήσης δικτύου, απενεργοποιούν το τείχος προστασίας και διαγράφουν τα Shadow Volume Copies για να αποτρέψουν την ανάκτηση αρχείων. Συχνά εξαπλώνονται μέσω ευάλωτων υπηρεσιών πρωτοκόλλου απομακρυσμένης επιφάνειας εργασίας (RDP).

Αυτές οι παραλλαγές ransomware διατηρούν την επιμονή αντιγράφοντας τον εαυτό τους σε συγκεκριμένες διαδρομές συστήματος και καταχωρώντας αυτά τα αντίγραφα με συγκεκριμένα κλειδιά Run στο μητρώο των Windows. Συγκεντρώνουν επίσης δεδομένα τοποθεσίας και μπορούν να αποκλείσουν προκαθορισμένες τοποθεσίες από την κρυπτογράφηση.

Το Ransomware λειτουργεί αποκλείοντας την πρόσβαση σε αρχεία μέσω κρυπτογράφησης έως ότου πληρωθούν τα λύτρα, συνήθως σε κρυπτονομίσματα. Τα θύματα λαμβάνουν λεπτομερείς οδηγίες για το πώς να πληρώσουν για να αποκτήσουν ξανά πρόσβαση στα αρχεία τους. Ωστόσο, η πληρωμή των λύτρων δεν αποτελεί εγγύηση ότι η πρόσβαση θα αποκατασταθεί.

Είναι ζωτικής σημασίας να υιοθετήσετε μια ολοκληρωμένη προσέγγιση ασφαλείας κατά των απειλών κακόβουλου λογισμικού και λυσσάριου

Η υιοθέτηση μιας ολοκληρωμένης προσέγγισης ασφαλείας έναντι απειλών κακόβουλου λογισμικού και ransomware περιλαμβάνει πολλαπλά επίπεδα προστασίας και προληπτικά μέτρα. Ακολουθεί ένας λεπτομερής οδηγός για το πώς οι χρήστες μπορούν να προστατευτούν:

Εφαρμόζοντας αυτά τα ολοκληρωμένα μέτρα ασφαλείας, οι χρήστες μπορούν να μειώσουν σημαντικά τον κίνδυνο επιθέσεων κακόβουλου λογισμικού και ransomware και να διασφαλίσουν ότι είναι έτοιμοι να ανταποκριθούν αποτελεσματικά σε περίπτωση που συμβεί ένα περιστατικό.

Η σημείωση λύτρων που δημιουργήθηκε από το Boost Ransomware ως αναδυόμενο παράθυρο λέει:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

Το SpyHunter εντοπίζει και αφαιρεί το Ενισχύστε το Ransomware

Λεπτομέρειες συστήματος αρχείων

| # | Ονομα αρχείου | MD5 |

Ανιχνεύσεις

Ανιχνεύσεις: Ο αριθμός των επιβεβαιωμένων και ύποπτων περιπτώσεων μιας συγκεκριμένης απειλής που εντοπίστηκαν σε μολυσμένους υπολογιστές όπως αναφέρθηκε από το SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |