Ransomware বুস্ট করুন

হুমকি স্কোরকার্ড

EnigmaSoft হুমকি স্কোরকার্ড

EnigmaSoft থ্রেট স্কোরকার্ড হল বিভিন্ন ম্যালওয়্যার হুমকির জন্য মূল্যায়ন প্রতিবেদন যা আমাদের গবেষণা দল সংগ্রহ ও বিশ্লেষণ করেছে। এনিগমাসফ্ট থ্রেট স্কোরকার্ডগুলি বাস্তব-বিশ্ব এবং সম্ভাব্য ঝুঁকির কারণ, প্রবণতা, ফ্রিকোয়েন্সি, ব্যাপকতা এবং অধ্যবসায় সহ বেশ কয়েকটি মেট্রিক্স ব্যবহার করে হুমকির মূল্যায়ন এবং র্যাঙ্ক করে। EnigmaSoft থ্রেট স্কোরকার্ডগুলি আমাদের গবেষণার ডেটা এবং মেট্রিক্সের উপর ভিত্তি করে নিয়মিত আপডেট করা হয় এবং কম্পিউটার ব্যবহারকারীদের বিস্তৃত পরিসরের জন্য দরকারী, শেষ ব্যবহারকারীরা তাদের সিস্টেম থেকে ম্যালওয়্যার অপসারণের সমাধান খুঁজছেন থেকে শুরু করে নিরাপত্তা বিশেষজ্ঞরা হুমকি বিশ্লেষণ করে৷

EnigmaSoft থ্রেট স্কোরকার্ড বিভিন্ন ধরনের দরকারী তথ্য প্রদর্শন করে, যার মধ্যে রয়েছে:

র্যাঙ্কিং: EnigmaSoft এর থ্রেট ডেটাবেসে একটি নির্দিষ্ট হুমকির র্যাঙ্কিং।

তীব্রতা স্তর: আমাদের হুমকি মূল্যায়নের মানদণ্ডে ব্যাখ্যা করা আমাদের ঝুঁকি মডেলিং প্রক্রিয়া এবং গবেষণার উপর ভিত্তি করে একটি বস্তুর নির্ধারিত তীব্রতা স্তর, সংখ্যাগতভাবে প্রতিনিধিত্ব করা হয়।

সংক্রামিত কম্পিউটার: স্পাইহান্টার দ্বারা রিপোর্ট করা সংক্রামিত কম্পিউটারগুলিতে সনাক্ত করা একটি নির্দিষ্ট হুমকির নিশ্চিত এবং সন্দেহজনক মামলার সংখ্যা।

এছাড়াও হুমকি মূল্যায়ন মানদণ্ড দেখুন।

| হুমকির মাত্রা: | 100 % (উচ্চ) |

| সংক্রামিত কম্পিউটার: | 1 |

| প্রথম দেখা: | May 31, 2024 |

| OS(গুলি) প্রভাবিত: | Windows |

সাইবারসিকিউরিটি গবেষকরা বুস্ট র্যানসমওয়্যার নামে পরিচিত একটি নতুন ম্যালওয়্যার হুমকি চিহ্নিত করেছেন। একবার এই র্যানসমওয়্যারটি একটি ডিভাইসকে সংক্রামিত করলে, এটি বিভিন্ন ধরণের ফাইল এনক্রিপ্ট করা শুরু করে এবং তাদের আসল ফাইলের নাম পরিবর্তন করে। ভিকটিমদের দুটি মুক্তিপণ নোট উপস্থাপন করা হয়: একটি পপ-আপ উইন্ডোতে প্রদর্শিত হয় এবং আরেকটি 'FILES ENCRYPTED.txt' নামের একটি টেক্সট ফাইলে।

বুস্ট র্যানসমওয়্যার একটি শিকার-নির্দিষ্ট আইডি, ইমেল ঠিকানা 'boston.crypt@tuta.io,' এবং এক্সটেনশন '.boost' যুক্ত করে ফাইলের নাম পরিবর্তন করে। উদাহরণস্বরূপ, '1.png' নামের একটি ফাইলের নাম পরিবর্তন করে '1.png.id-9ECFA74E [boston.crypt@tuta.io].boost,' এবং '2.pdf' এর নাম পরিবর্তন করে '2.pdf' করা হয়েছে। id-9ECFA74E [boston.crypt@tuta.io].boost.' গবেষকরা নির্ধারণ করেছেন যে বুস্ট র্যানসমওয়্যার ধর্ম র্যানসমওয়্যার পরিবারের একটি বৈকল্পিক।

সুচিপত্র

বুস্ট র্যানসমওয়্যার অর্থের জন্য ভিকটিমদের চাঁদাবাজি করতে চায়

বুস্ট র্যানসমওয়্যার থেকে মুক্তিপণ নোট পিসি ব্যবহারকারীদের সতর্ক করে যে তাদের ফাইলগুলি তাদের পিসিতে একটি নিরাপত্তা সমস্যার কারণে এনসিফার করা হয়েছে। তাদের ফাইল পুনরুদ্ধার করতে, ক্ষতিগ্রস্তদের 'boston.crypt@tuta.io' ইমেল করতে এবং প্রদত্ত আইডি অন্তর্ভুক্ত করার নির্দেশ দেওয়া হয়। নোটটি সুনির্দিষ্ট করে যে বিটকয়েনে মুক্তিপণ পরিশোধ করতে হবে, যার পরিমাণ নির্ভর করে শিকার কত দ্রুত আক্রমণকারীদের সাথে যোগাযোগ করে তার উপর। এটি এনক্রিপ্ট করা ফাইলগুলির নাম পরিবর্তন বা তৃতীয় পক্ষের ডিক্রিপশন সফ্টওয়্যার ব্যবহার করার বিরুদ্ধেও সতর্ক করে, কারণ এই ক্রিয়াগুলির ফলে স্থায়ী ডেটা ক্ষতি বা উচ্চতর ডিক্রিপশন ফি হতে পারে৷

বুস্ট সহ ধর্ম পরিবারের র্যানসমওয়্যার ভেরিয়েন্টগুলি সাধারণত স্থানীয় এবং নেটওয়ার্ক-শেয়ার করা ফাইলগুলিকে এনক্রিপ্ট করে, ফায়ারওয়াল অক্ষম করে এবং ফাইল পুনরুদ্ধার রোধ করতে শ্যাডো ভলিউম কপিগুলি মুছে দেয়। তারা প্রায়ই দুর্বল রিমোট ডেস্কটপ প্রোটোকল (RDP) পরিষেবার মাধ্যমে ছড়িয়ে পড়ে।

এই ransomware ভেরিয়েন্টগুলি নিজেদেরকে নির্দিষ্ট সিস্টেম পাথে অনুলিপি করে এবং Windows রেজিস্ট্রিতে নির্দিষ্ট রান কীগুলির সাথে এই অনুলিপিগুলি নিবন্ধন করার মাধ্যমে স্থিরতা বজায় রাখে। তারা অবস্থানের ডেটাও সংগ্রহ করে এবং এনক্রিপশন থেকে পূর্বনির্ধারিত অবস্থানগুলিকে বাদ দিতে পারে।

র্যানসমওয়্যার এনক্রিপশনের মাধ্যমে ফাইলগুলিতে অ্যাক্সেস ব্লক করে কাজ করে যতক্ষণ না মুক্তিপণ, সাধারণত ক্রিপ্টোকারেন্সিতে, অর্থ প্রদান করা হয়। ভুক্তভোগীরা তাদের ফাইলগুলিতে অ্যাক্সেস পুনরুদ্ধার করার জন্য কীভাবে অর্থ প্রদান করতে হবে সে সম্পর্কে বিস্তারিত নির্দেশাবলী পান। যাইহোক, মুক্তিপণ প্রদান করা একটি গ্যারান্টি নয় যে অ্যাক্সেস পুনরুদ্ধার করা হবে।

ম্যালওয়্যার এবং র্যানসমওয়্যার হুমকির বিরুদ্ধে একটি ব্যাপক নিরাপত্তা পদ্ধতি অবলম্বন করা অত্যন্ত গুরুত্বপূর্ণ

ম্যালওয়্যার এবং র্যানসমওয়্যার হুমকির বিরুদ্ধে একটি ব্যাপক নিরাপত্তা পদ্ধতি অবলম্বন করার জন্য সুরক্ষা এবং সক্রিয় ব্যবস্থার একাধিক স্তর জড়িত। ব্যবহারকারীরা কীভাবে নিজেদের রক্ষা করতে পারে সে সম্পর্কে এখানে একটি বিশদ নির্দেশিকা রয়েছে:

এই ব্যাপক নিরাপত্তা ব্যবস্থা বাস্তবায়নের মাধ্যমে ব্যবহারকারীরা তাদের ম্যালওয়্যার এবং র্যানসমওয়্যার আক্রমণের ঝুঁকি উল্লেখযোগ্যভাবে কমাতে পারে এবং কোনো ঘটনা ঘটলে তারা কার্যকরভাবে প্রতিক্রিয়া জানাতে প্রস্তুত তা নিশ্চিত করতে পারে।

একটি পপ-আপ উইন্ডো হিসাবে বুস্ট র্যানসমওয়্যার দ্বারা উত্পন্ন মুক্তিপণের নোটটি পড়ে:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

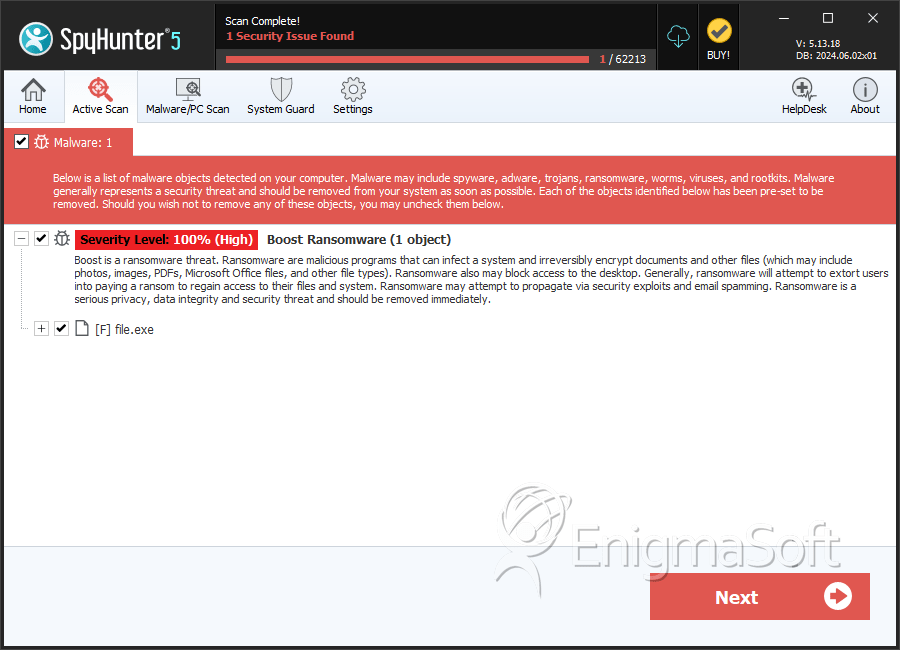

SpyHunter Ransomware বুস্ট করুন সনাক্ত করে এবং সরান

ফাইল সিস্টেমের বিশদ

| # | ফাইলের নাম | MD5 |

সনাক্তকরণ

সনাক্তকরণ: স্পাইহান্টার দ্বারা রিপোর্ট করা সংক্রামিত কম্পিউটারগুলিতে সনাক্ত করা একটি নির্দিষ্ট হুমকির নিশ্চিত এবং সন্দেহজনক কেসের সংখ্যা।

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |