Posilnite ransomvér

Prehľad hrozieb

Prehľad hrozieb EnigmaSoft

EnigmaSoft Threat Scorecards sú hodnotiace správy pre rôzne malvérové hrozby, ktoré zhromaždil a analyzoval náš výskumný tím. EnigmaSoft Threat Scorecards vyhodnocujú a hodnotia hrozby pomocou niekoľkých metrík vrátane skutočných a potenciálnych rizikových faktorov, trendov, frekvencie, prevalencie a pretrvávania. Prehľady hrozieb EnigmaSoft sa pravidelne aktualizujú na základe našich výskumných údajov a metrík a sú užitočné pre širokú škálu používateľov počítačov, od koncových používateľov, ktorí hľadajú riešenia na odstránenie škodlivého softvéru zo svojich systémov, až po bezpečnostných expertov analyzujúcich hrozby.

EnigmaSoft Threat Scorecards zobrazuje množstvo užitočných informácií, vrátane:

Hodnotenie: Poradie konkrétnej hrozby v databáze hrozieb EnigmaSoft.

Úroveň závažnosti: Určená úroveň závažnosti objektu, vyjadrená číselne, na základe nášho procesu modelovania rizika a výskumu, ako je vysvetlené v našich kritériách hodnotenia hrozieb .

Infikované počítače: Počet potvrdených a podozrivých prípadov konkrétnej hrozby zistených na infikovaných počítačoch podľa správy SpyHunter.

Pozri tiež Kritériá hodnotenia hrozieb .

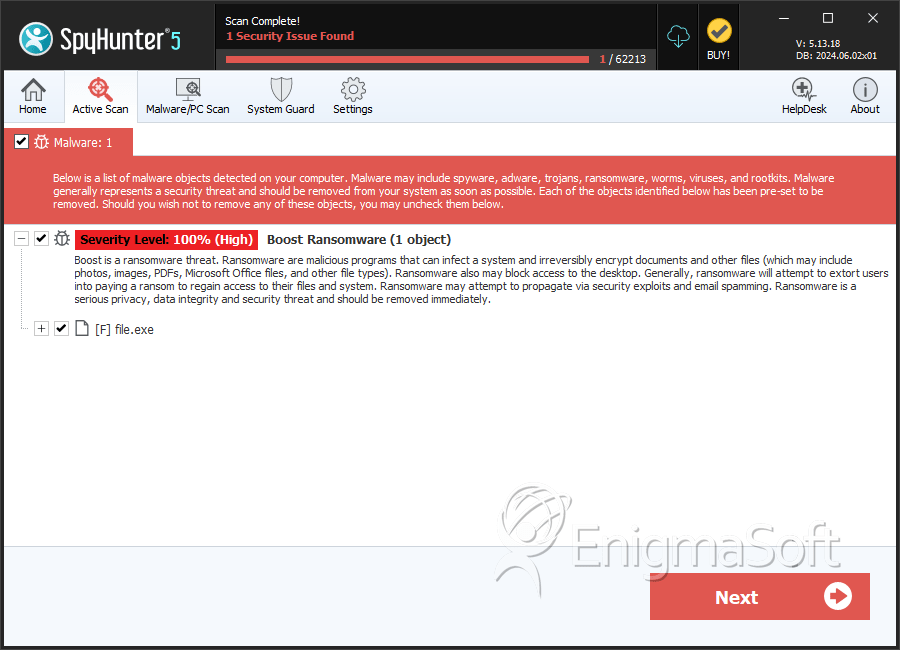

| Stupeň ohrozenia: | 100 % (Vysoká) |

| Infikované počítače: | 1 |

| Prvýkrát videný: | May 31, 2024 |

| Ovplyvnené OS: | Windows |

Výskumníci v oblasti kybernetickej bezpečnosti identifikovali novú malvérovú hrozbu známu ako Boost Ransomware. Akonáhle tento ransomvér infikuje zariadenie, začne šifrovať širokú škálu typov súborov a meniť ich pôvodné názvy súborov. Obetiam sú prezentované dve poznámky o výkupnom: jedna sa zobrazí v kontextovom okne a druhá v textovom súbore s názvom 'FILES ENCRYPTED.txt.'

Boost Ransomware mení názvy súborov pridaním konkrétneho ID obete, e-mailovej adresy „boston.crypt@tuta.io“ a prípony „.boost“. Napríklad súbor s názvom „1.png“ sa premenuje na „1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost“ a „2.pdf“ sa premenuje na „2.pdf“. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Výskumníci zistili, že Boost Ransomware je variantom rodiny Dharma Ransomware .

Obsah

The Boost Ransomware sa snaží vydierať obete o peniaze

Výkupné od Boost Ransomware varuje používateľov PC, že ich súbory boli zašifrované kvôli bezpečnostnému problému s ich PC. Ak chcete obnoviť svoje súbory, obete dostanú pokyn, aby poslali e-mail na adresu 'boston.crypt@tuta.io' a pripojili poskytnuté ID. V poznámke sa uvádza, že výkupné musí byť zaplatené v bitcoinoch, pričom výška závisí od toho, ako rýchlo obeť útočníkov kontaktuje. Varuje tiež pred premenovaním zašifrovaných súborov alebo používaním dešifrovacieho softvéru tretích strán, pretože tieto akcie môžu viesť k trvalej strate dát alebo vyšším poplatkom za dešifrovanie.

Varianty ransomvéru z rodiny Dharma, vrátane Boost, zvyčajne šifrujú lokálne aj sieťové súbory, deaktivujú bránu firewall a vymazávajú tieňové kópie zväzkov, aby zabránili obnoveniu súborov. Často sa šíria prostredníctvom zraniteľných služieb protokolu RDP (Remote Desktop Protocol).

Tieto varianty ransomvéru si zachovávajú stálosť kopírovaním do špecifických systémových ciest a registráciou týchto kópií pomocou určitých kľúčov Run v registri Windows. Zhromažďujú tiež údaje o polohe a môžu vylúčiť vopred určené polohy zo šifrovania.

Ransomvér funguje tak, že blokuje prístup k súborom prostredníctvom šifrovania, kým nie je zaplatené výkupné, zvyčajne v kryptomene. Obete dostanú podrobné pokyny, ako zaplatiť, aby znovu získali prístup k svojim súborom. Zaplatenie výkupného však nie je zárukou obnovenia prístupu.

Je kľúčové prijať komplexný bezpečnostný prístup proti malvérovým a ransomvérovým hrozbám

Prijatie komplexného bezpečnostného prístupu proti malvéru a hrozbám ransomvéru zahŕňa viacero vrstiev ochrany a proaktívne opatrenia. Tu je podrobný návod, ako sa môžu používatelia chrániť:

Implementáciou týchto komplexných bezpečnostných opatrení môžu používatelia výrazne znížiť riziko útokov škodlivého softvéru a ransomvéru a zabezpečiť, aby boli pripravení efektívne reagovať, ak dôjde k incidentu.

Poznámka o výkupnom vygenerovaná programom Boost Ransomware vo vyskakovacom okne znie:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

SpyHunter Detects & Remove Posilnite ransomvér

Podrobnosti o súborovom systéme

| # | Názov súboru | MD5 |

Detekcie

Detekcie: Počet potvrdených a podozrivých prípadov konkrétnej hrozby zistených na infikovaných počítačoch podľa správy SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |