Padidinkite Ransomware

Grėsmių rezultatų kortelė

„EnigmaSoft“ grėsmių rezultatų kortelė

„EnigmaSoft Threat Scorecard“ yra įvairių kenkėjiškų programų grėsmių įvertinimo ataskaitos, kurias surinko ir išanalizavo mūsų tyrimų komanda. „EnigmaSoft Threat Scorecard“ įvertina ir reitinguoja grėsmes, naudodama keletą metrikų, įskaitant realius ir galimus rizikos veiksnius, tendencijas, dažnumą, paplitimą ir pastovumą. „EnigmaSoft Threat Scorecards“ yra reguliariai atnaujinamos remiantis mūsų tyrimų duomenimis ir metrika ir yra naudingos daugeliui kompiuterių vartotojų – nuo galutinių vartotojų, ieškančių sprendimų, kaip pašalinti kenkėjiškas programas iš savo sistemų, iki saugumo ekspertų, analizuojančių grėsmes.

„EnigmaSoft Threat Scorecard“ rodo įvairią naudingą informaciją, įskaitant:

Reitingas: konkrečios grėsmės reitingas „EnigmaSoft“ grėsmių duomenų bazėje.

Sunkumo lygis: nustatytas objekto sunkumo lygis, pavaizduotas skaičiais, remiantis mūsų rizikos modeliavimo procesu ir tyrimais, kaip paaiškinta mūsų grėsmių vertinimo kriterijuose.

Užkrėsti kompiuteriai: „SpyHunter“ užfiksuotas patvirtintų ir įtariamų tam tikros grėsmės atvejų, aptiktų užkrėstuose kompiuteriuose, skaičius.

Taip pat žr. Grėsmių vertinimo kriterijus .

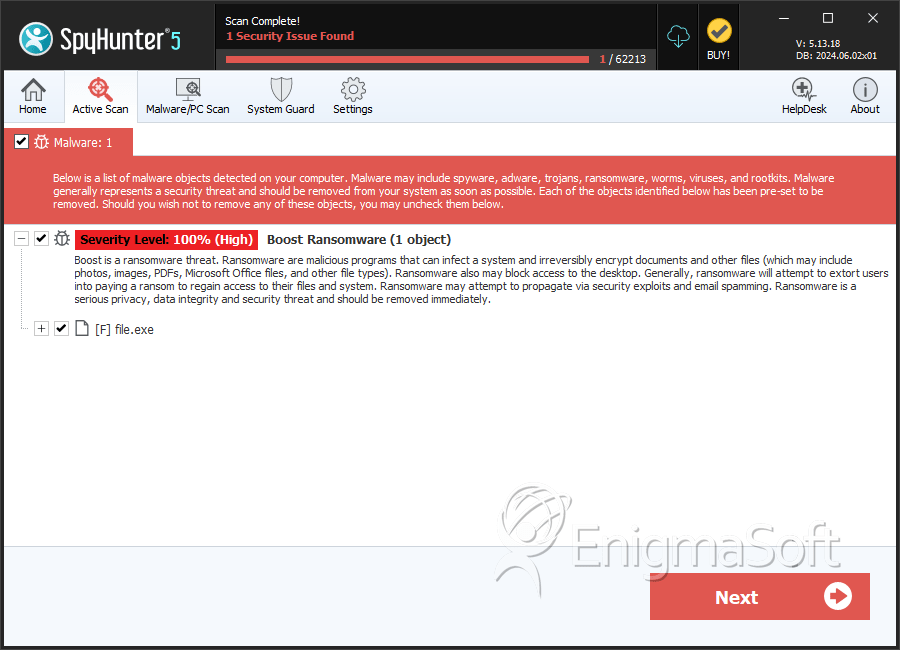

| Grėsmės lygis: | 100 % (Aukštas) |

| Užkrėsti kompiuteriai: | 1 |

| Pirmą kartą pamatytas: | May 31, 2024 |

| Paveikta (-os) OS: | Windows |

Kibernetinio saugumo tyrėjai nustatė naują kenkėjiškų programų grėsmę, žinomą kaip Boost Ransomware. Kai ši išpirkos reikalaujanti programa užkrečia įrenginį, ji pradeda šifruoti įvairius failų tipus ir keisti jų pradinius failų pavadinimus. Aukoms pateikiami du išpirkos rašteliai: vienas rodomas iššokančiame lange, o kitas – tekstiniame faile pavadinimu „FILES ENCRYPTED.txt“.

„Boost Ransomware“ pakeičia failų pavadinimus pridėdama konkrečios aukos ID, el. pašto adresą „boston.crypt@tuta.io“ ir plėtinį „.boost“. Pavyzdžiui, failas pavadinimu „1.png“ pervardytas į „1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost“, o „2.pdf“ – į „2.pdf“. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Tyrėjai nustatė, kad Boost Ransomware yra Dharma Ransomware šeimos variantas.

Turinys

„Boost Ransomware“ siekia išvilioti aukas už pinigus

„Boost Ransomware“ išpirkos laiškas perspėja kompiuterių vartotojus, kad jų failai buvo užšifruoti dėl kompiuterio saugumo problemos. Norėdami susigrąžinti savo failus, aukoms nurodoma išsiųsti el. laišką „boston.crypt@tuta.io“ ir įtraukti pateiktą ID. Pastaboje nurodyta, kad išpirka turi būti sumokėta bitkoinais, o suma priklauso nuo to, kaip greitai auka susisiekia su užpuolikais. Ji taip pat įspėja nepervardyti šifruotų failų arba naudoti trečiosios šalies iššifravimo programinę įrangą, nes dėl šių veiksmų gali būti visam laikui prarasti duomenys arba gali padidėti iššifravimo mokesčiai.

„Ransomware“ variantai iš „Dharma“ šeimos, įskaitant „Boost“, paprastai užšifruoja tiek vietinius, tiek tinkle bendrinamus failus, išjungia užkardą ir ištrina „Shadow Volume Copies“, kad būtų išvengta failų atkūrimo. Jie dažnai plinta per pažeidžiamas nuotolinio darbalaukio protokolo (RDP) paslaugas.

Šie išpirkos reikalaujančių programų variantai išlaiko patvarumą, nukopijuodami save į konkrečius sistemos kelius ir registruodami šias kopijas su tam tikrais „Run“ raktais „Windows“ registre. Jie taip pat renka vietos duomenis ir gali neįtraukti iš anksto nustatytų vietų iš šifravimo.

Ransomware veikia blokuodama prieigą prie failų per šifravimą, kol bus sumokėta išpirka, dažniausiai kriptovaliuta. Aukos gauna išsamias instrukcijas, kaip susimokėti, kad atgautų prieigą prie savo bylų. Tačiau išpirkos sumokėjimas negarantuoja, kad prieiga bus atkurta.

Labai svarbu taikyti visapusišką saugumo metodą prieš kenkėjiškų programų ir išpirkos programų grėsmes

Visapusiško saugumo metodo taikymas nuo kenkėjiškų programų ir išpirkos programų grėsmių apima kelis apsaugos lygius ir aktyvias priemones. Pateikiame išsamų vadovą, kaip vartotojai gali apsisaugoti:

Įdiegę šias išsamias saugos priemones, vartotojai gali žymiai sumažinti kenkėjiškų programų ir išpirkos reikalaujančių programų atakų riziką ir užtikrinti, kad būtų pasirengę veiksmingai reaguoti įvykus incidentui.

Boost Ransomware sugeneruota išpirkos pažyma kaip iššokantis langas yra tokia:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

„SpyHunter“ aptinka ir pašalina Padidinkite Ransomware

Failų sistemos informacija

| # | Failo pavadinimas | MD5 |

Aptikimai

Aptikimai: „SpyHunter“ užfiksuotas patvirtintų ir įtariamų tam tikros grėsmės atvejų, aptiktų užkrėstuose kompiuteriuose, skaičius.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |