Pojačajte Ransomware

Karta prijetnji

EnigmaSoft Kartica Prijetnji

EnigmaSoft Threat Scorecards su izvješća o procjeni različitih prijetnji od zlonamjernog softvera koje je prikupio i analizirao naš istraživački tim. EnigmaSoft Threat Scorecards procjenjuju i rangiraju prijetnje koristeći nekoliko metrika uključujući stvarne i potencijalne čimbenike rizika, trendove, učestalost, prevalenciju i postojanost. EnigmaSoft Threat Scorecards redovito se ažuriraju na temelju naših istraživačkih podataka i metrike i korisni su za širok raspon korisnika računala, od krajnjih korisnika koji traže rješenja za uklanjanje zlonamjernog softvera iz svojih sustava do sigurnosnih stručnjaka koji analiziraju prijetnje.

EnigmaSoft Threat Scorecards prikazuje niz korisnih informacija, uključujući:

Rangiranje: Poredak određene prijetnje u EnigmaSoftovoj bazi podataka o prijetnjama.

Razina ozbiljnosti: utvrđena razina ozbiljnosti objekta, predstavljena brojčano, na temelju našeg procesa modeliranja rizika i istraživanja, kao što je objašnjeno u našim Kriterijima za procjenu prijetnji .

Zaražena računala: Broj potvrđenih i sumnjivih slučajeva određene prijetnje otkrivene na zaraženim računalima prema izvještaju SpyHuntera.

Vidi također Kriteriji procjene prijetnji .

| Razina prijetnje: | 100 % (Visoko) |

| Zaražena računala: | 1 |

| Prvi put viđeno: | May 31, 2024 |

| Pogođeni OS: | Windows |

Istraživači kibernetičke sigurnosti identificirali su novu prijetnju zlonamjernim softverom poznatu kao Boost Ransomware. Nakon što ovaj ransomware zarazi uređaj, počinje šifrirati široku paletu vrsta datoteka i mijenjati njihove izvorne nazive datoteka. Žrtvama se prikazuju dvije poruke o otkupnini: jedna se prikazuje u skočnom prozoru, a druga u tekstualnoj datoteci pod nazivom 'FILES ENCRYPTED.txt.'

Boost Ransomware mijenja nazive datoteka dodavanjem ID-a žrtve, adrese e-pošte 'boston.crypt@tuta.io' i ekstenzije '.boost'. Na primjer, datoteka pod nazivom '1.png' preimenovana je u '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost,' a '2.pdf' preimenovana je u '2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Istraživači su utvrdili da je Boost Ransomware varijanta obitelji Dharma Ransomware .

Sadržaj

Boost Ransomware nastoji iznuditi žrtve za novac

Obavijest o otkupnini od Boost Ransomwarea upozorava korisnike računala da su njihove datoteke šifrirane zbog sigurnosnog problema s njihovim računalom. Kako bi povratile svoje datoteke, žrtve se upućuju da pošalju e-poštu 'boston.crypt@tuta.io' i uključe navedeni ID. Bilješka precizira da se otkupnina mora platiti u bitcoinima, a iznos ovisi o tome koliko brzo žrtva kontaktira napadače. Također upozorava protiv preimenovanja šifriranih datoteka ili korištenja softvera za dešifriranje trećih strana, budući da te radnje mogu rezultirati trajnim gubitkom podataka ili višim naknadama za dešifriranje.

Varijante Ransomwarea iz obitelji Dharma, uključujući Boost, obično kriptiraju i lokalne i mrežno dijeljene datoteke, onemogućuju vatrozid i brišu Shadow Volume Copies kako bi spriječili oporavak datoteka. Često se šire putem ranjivih usluga Protokola udaljene radne površine (RDP).

Ove varijante ransomwarea održavaju postojanost tako što se kopiraju na određene sistemske staze i registriraju te kopije s određenim ključevima Run u registru sustava Windows. Oni također prikupljaju podatke o lokaciji i mogu isključiti unaprijed određene lokacije iz enkripcije.

Ransomware funkcionira tako da enkripcijom blokira pristup datotekama dok se ne plati otkupnina, obično u kriptovaluti. Žrtve dobivaju detaljne upute o tome kako platiti da ponovno dobiju pristup svojim dosjeima. Međutim, plaćanje otkupnine nije jamstvo da će pristup biti vraćen.

Ključno je usvojiti sveobuhvatan sigurnosni pristup protiv prijetnji zlonamjernim softverom i ransomwareom

Usvajanje sveobuhvatnog sigurnosnog pristupa protiv prijetnji zlonamjernim softverom i ransomwareom uključuje višestruke slojeve zaštite i proaktivne mjere. Evo detaljnog vodiča o tome kako se korisnici mogu zaštititi:

Implementacijom ovih sveobuhvatnih sigurnosnih mjera korisnici mogu značajno smanjiti rizik od napada zlonamjernog softvera i ransomwarea te osigurati da su spremni učinkovito reagirati ako se incident dogodi.

Poruka o otkupnini koju je generirao Boost Ransomware kao skočni prozor glasi:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

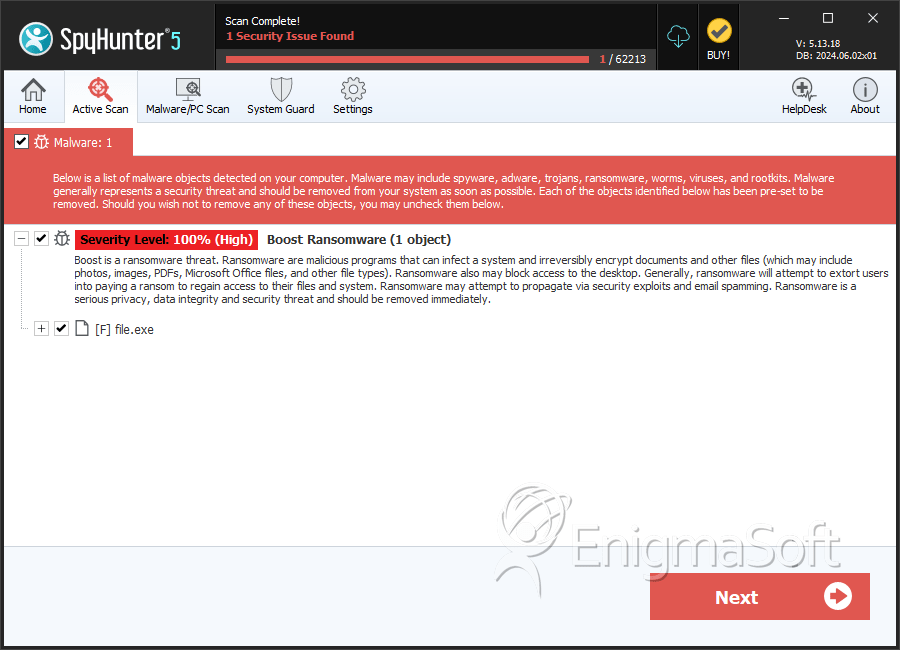

SpyHunter otkriva i uklanja Pojačajte Ransomware

Pojedinosti o datotečnom sustavu

| # | Naziv datoteke | MD5 |

Detekcije

Detekcije: Broj potvrđenih i sumnjivih slučajeva određene prijetnje otkrivene na zaraženim računalima prema izvještaju SpyHuntera.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |