Boosta Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Ranking: Rangordningen av ett visst hot i EnigmaSofts hotdatabas.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 1 |

| Först sett: | May 31, 2024 |

| Operativsystem som påverkas: | Windows |

Cybersäkerhetsforskare har identifierat ett nytt skadlig programvara som kallas Boost Ransomware. När denna ransomware infekterar en enhet börjar den kryptera en mängd olika filtyper och ändra deras ursprungliga filnamn. Offren presenteras med två lösensedlar: en visas i ett popup-fönster och en annan i en textfil med namnet "FILES ENCRYPTED.txt".

Boost Ransomware ändrar filnamn genom att lägga till ett offerspecifikt ID, e-postadressen 'boston.crypt@tuta.io' och tillägget '.boost.' Till exempel, en fil som heter '1.png' döps om till '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost' och '2.pdf' byts om till '2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Forskare har fastställt att Boost Ransomware är en variant av Dharma Ransomware -familjen.

Innehållsförteckning

Boost Ransomware försöker pressa offer på pengar

Lösennotan från Boost Ransomware varnar PC-användare att deras filer har krypterats på grund av ett säkerhetsproblem med deras PC. För att återställa sina filer instrueras offren att skicka e-post till "boston.crypt@tuta.io" och inkludera det angivna ID:t. Anteckningen anger att lösensumman ska betalas i Bitcoins, med beloppet beroende på hur snabbt offret kontaktar angriparna. Den varnar också för att döpa om krypterade filer eller använda tredje parts dekrypteringsmjukvara, eftersom dessa åtgärder kan resultera i permanent dataförlust eller högre dekrypteringsavgifter.

Ransomware-varianter från Dharma-familjen, inklusive Boost, krypterar vanligtvis både lokala och nätverksdelade filer, inaktiverar brandväggen och tar bort Shadow Volume Copies för att förhindra filåterställning. De sprids ofta genom sårbara RDP-tjänster (Remote Desktop Protocol).

Dessa ransomware-varianter bibehåller uthållighet genom att kopiera sig själva till specifika systemvägar och registrera dessa kopior med vissa Run-nycklar i Windows-registret. De samlar också in platsdata och kan utesluta förutbestämda platser från kryptering.

Ransomware fungerar genom att blockera åtkomst till filer genom kryptering tills en lösensumma, vanligtvis i kryptovaluta, betalas. Offren får detaljerade instruktioner om hur man betalar för att återfå tillgång till sina filer. Att betala lösensumman är dock ingen garanti för att åtkomsten kommer att återställas.

Det är avgörande att anta en omfattande säkerhetsstrategi mot skadlig programvara och ransomware-hot

Att anta en omfattande säkerhetsstrategi mot skadlig programvara och ransomware-hot involverar flera lager av skydd och proaktiva åtgärder. Här är en detaljerad guide om hur användare kan skydda sig:

Genom att implementera dessa omfattande säkerhetsåtgärder kan användare avsevärt minska sin risk för skadlig programvara och ransomware-attacker och säkerställa att de är beredda att reagera effektivt om en incident inträffar.

Lösenanteckningen som genereras av Boost Ransomware som ett popup-fönster lyder:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

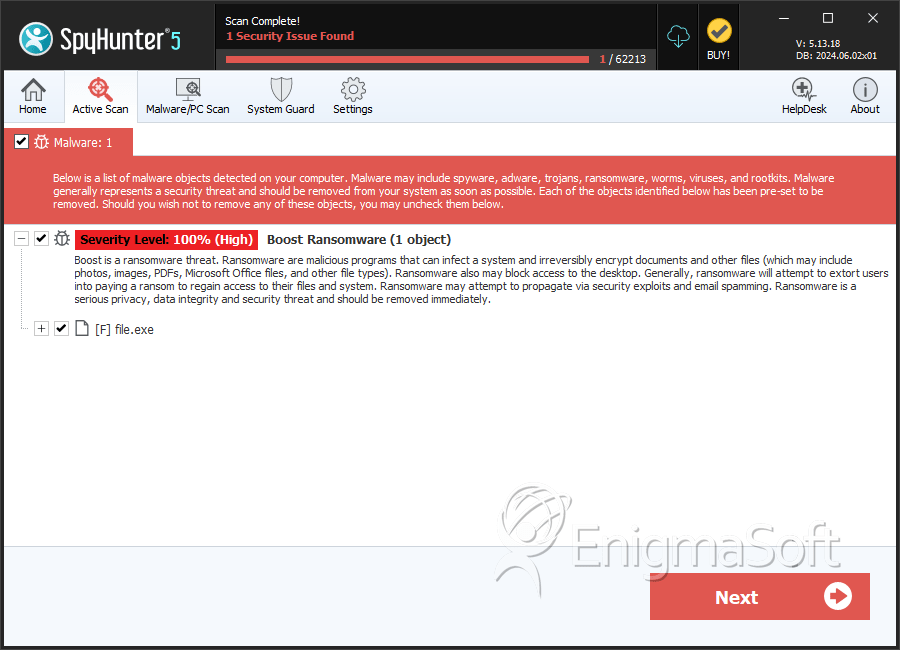

SpyHunter upptäcker och tar bort Boosta Ransomware

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |