Увеличете Ransomware

Показател за заплахи

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards са доклади за оценка на различни заплахи от зловреден софтуер, които са събрани и анализирани от нашия изследователски екип. EnigmaSoft Threat Scorecards оценява и класира заплахите, като използва няколко показателя, включително реални и потенциални рискови фактори, тенденции, честота, разпространение и устойчивост. EnigmaSoft Threat Scorecards се актуализират редовно въз основа на нашите изследователски данни и показатели и са полезни за широк кръг компютърни потребители, от крайни потребители, търсещи решения за премахване на зловреден софтуер от техните системи, до експерти по сигурността, анализиращи заплахи.

EnigmaSoft Threat Scorecards показва разнообразна полезна информация, включително:

Класиране: Класирането на определена заплаха в базата данни за заплахи на EnigmaSoft.

Ниво на сериозност: Определеното ниво на сериозност на обект, представено числено, въз основа на нашия процес на моделиране на риска и изследване, както е обяснено в нашите критерии за оценка на заплахите .

Заразени компютри: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

Вижте също Критерии за оценка на заплахите .

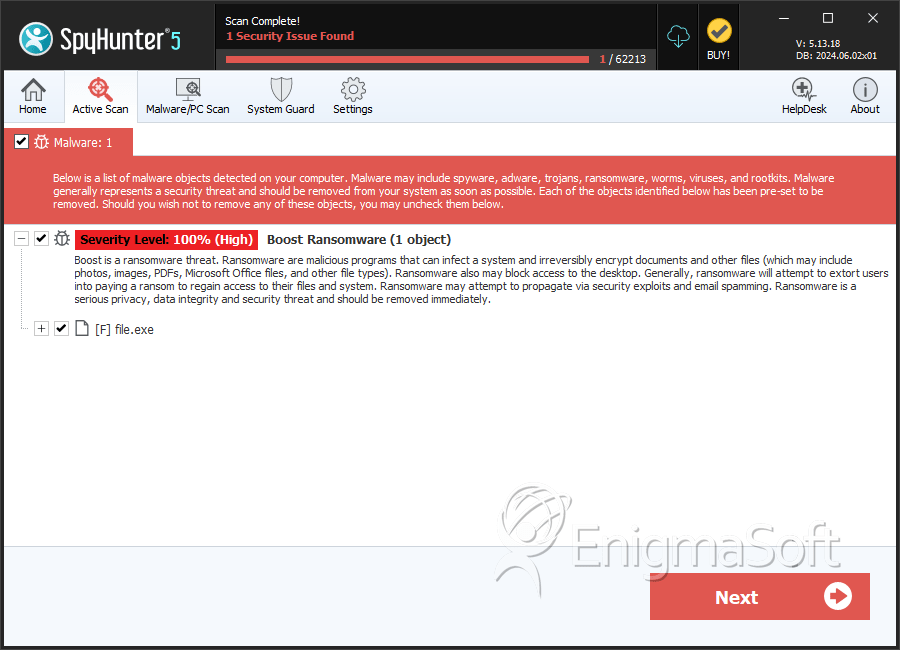

| Ниво на заплаха: | 100 % (Високо) |

| Заразени компютри: | 1 |

| Първо видяно: | May 31, 2024 |

| Засегнати операционни системи: | Windows |

Изследователите на киберсигурността идентифицираха нова заплаха от зловреден софтуер, известна като Boost Ransomware. След като този рансъмуер зарази устройство, той започва да криптира голямо разнообразие от типове файлове и да променя техните оригинални файлови имена. На жертвите се представят две бележки за откуп: една се показва в изскачащ прозорец, а друга в текстов файл с име „FILES ENCRYPTED.txt“.

Рансъмуерът Boost променя имената на файловете, като добавя специфичен за жертвата идентификатор, имейл адреса „boston.crypt@tuta.io“ и разширението „.boost“. Например файл с име „1.png“ се преименува на „1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost“, а „2.pdf“ се преименува на „2.pdf“. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Изследователите са установили, че Boost Ransomware е вариант на фамилията Dharma Ransomware .

Съдържание

Рансъмуерът Boost се стреми да изнудва жертвите за пари

Бележката за откуп от Boost Ransomware предупреждава потребителите на компютри, че техните файлове са били шифровани поради проблем със сигурността на техния компютър. За да възстановят файловете си, жертвите са инструктирани да изпратят имейл на „boston.crypt@tuta.io“ и да включат предоставения идентификатор. Бележката уточнява, че откупът трябва да бъде платен в биткойни, като сумата зависи от това колко бързо жертвата се свързва с нападателите. Той също така предупреждава срещу преименуване на криптирани файлове или използване на софтуер за декриптиране на трети страни, тъй като тези действия могат да доведат до постоянна загуба на данни или по-високи такси за декриптиране.

Вариантите на Ransomware от семейството на Dharma, включително Boost, обикновено криптират както локални, така и споделени в мрежа файлове, деактивират защитната стена и изтриват Shadow Volume Copies, за да предотвратят възстановяването на файлове. Те често се разпространяват чрез уязвими услуги на протокола за отдалечен работен плот (RDP).

Тези варианти на рансъмуер поддържат постоянство, като се копират в определени системни пътища и регистрират тези копия с определени ключове Run в системния регистър на Windows. Те също така събират данни за местоположение и могат да изключат предварително определени местоположения от криптиране.

Ransomware работи, като блокира достъпа до файлове чрез криптиране, докато не бъде платен откуп, обикновено в криптовалута. Жертвите получават подробни инструкции как да платят, за да си възвърнат достъпа до файловете си. Плащането на откупа обаче не е гаранция, че достъпът ще бъде възстановен.

Изключително важно е да се приеме цялостен подход за сигурност срещу злонамерен софтуер и заплахи от рансъмуер

Възприемането на цялостен подход за сигурност срещу злонамерен софтуер и заплахи за рансъмуер включва множество нива на защита и проактивни мерки. Ето подробно ръководство за това как потребителите могат да се защитят:

Чрез прилагането на тези всеобхватни мерки за сигурност, потребителите могат значително да намалят риска от злонамерен софтуер и атаки на рансъмуер и да гарантират, че са готови да реагират ефективно, ако възникне инцидент.

Бележката за откуп, генерирана от Boost Ransomware като изскачащ прозорец, гласи:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

SpyHunter открива и премахва Увеличете Ransomware

Подробности за файловата система

| # | Име на файл | MD5 |

Откривания

Откривания: Броят на потвърдените и предполагаеми случаи на определена заплаха, открити на заразени компютри, както се съобщава от SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |