Boost Ransomware

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for ulike malware-trusler som er samlet inn og analysert av vårt forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjelp av flere beregninger, inkludert reelle og potensielle risikofaktorer, trender, frekvens, utbredelse og utholdenhet. EnigmaSoft Threat Scorecards oppdateres regelmessig basert på våre forskningsdata og beregninger og er nyttige for et bredt spekter av databrukere, fra sluttbrukere som søker løsninger for å fjerne skadelig programvare fra systemene deres til sikkerhetseksperter som analyserer trusler.

EnigmaSoft Threat Scorecards viser en rekke nyttig informasjon, inkludert:

Rangering: Rangeringen av en bestemt trussel i EnigmaSofts trusseldatabase.

Alvorlighetsnivå: Det fastslåtte alvorlighetsnivået til et objekt, representert numerisk, basert på vår risikomodelleringsprosess og forskning, som forklart i våre trusselvurderingskriterier .

Infiserte datamaskiner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

Se også Kriterier for trusselvurdering .

| Trusselnivå: | 100 % (Høy) |

| Infiserte datamaskiner: | 1 |

| Først sett: | May 31, 2024 |

| OS(er) berørt: | Windows |

Cybersikkerhetsforskere har identifisert en ny malware-trussel kjent som Boost Ransomware. Når denne løsepengevaren infiserer en enhet, begynner den å kryptere et bredt utvalg av filtyper og endre deres originale filnavn. Ofrene blir presentert med to løsepenger: en vist i et popup-vindu og en annen i en tekstfil kalt 'FILES ENCRYPTED.txt'.

Boost Ransomware endrer filnavn ved å legge til en offerspesifikk ID, e-postadressen 'boston.crypt@tuta.io' og utvidelsen '.boost.' For eksempel blir en fil med navnet '1.png' omdøpt til '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost,' og '2.pdf' blir omdøpt til '2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Forskere har fastslått at Boost Ransomware er en variant av Dharma Ransomware- familien.

Innholdsfortegnelse

Boost Ransomware søker å presse ofre for penger

Løsepengene fra Boost Ransomware advarer PC-brukere om at filene deres har blitt kryptert på grunn av et sikkerhetsproblem med PC-en. For å gjenopprette filene sine, blir ofrene bedt om å sende en e-post til 'boston.crypt@tuta.io' og inkludere den oppgitte ID-en. Notatet spesifiserer at løsepengene skal betales i Bitcoins, med beløpet avhengig av hvor raskt offeret kontakter angriperne. Den advarer også mot å gi nytt navn til krypterte filer eller bruke tredjeparts dekrypteringsprogramvare, da disse handlingene kan føre til permanent tap av data eller høyere dekrypteringsavgifter.

Ransomware-varianter fra Dharma-familien, inkludert Boost, krypterer vanligvis både lokale og nettverksdelte filer, deaktiverer brannmuren og sletter Shadow Volume Copies for å forhindre filgjenoppretting. De spres ofte gjennom sårbare Remote Desktop Protocol (RDP)-tjenester.

Disse løsepengevarevariantene opprettholder utholdenhet ved å kopiere seg selv til bestemte systembaner og registrere disse kopiene med visse Run-nøkler i Windows-registret. De samler også plasseringsdata og kan ekskludere forhåndsbestemte steder fra kryptering.

Ransomware fungerer ved å blokkere tilgang til filer gjennom kryptering inntil løsepenger, vanligvis i kryptovaluta, er betalt. Ofre får detaljerte instruksjoner om hvordan de skal betale for å få tilbake tilgang til filene sine. Å betale løsepengene er imidlertid ikke en garanti for at tilgangen vil bli gjenopprettet.

Det er avgjørende å vedta en omfattende sikkerhetstilnærming mot trusler mot skadelig programvare og løsepenge

Å ta i bruk en omfattende sikkerhetstilnærming mot trusler mot skadelig programvare og løsepengevare innebærer flere lag med beskyttelse og proaktive tiltak. Her er en detaljert veiledning om hvordan brukere kan beskytte seg selv:

Ved å implementere disse omfattende sikkerhetstiltakene kan brukere redusere risikoen for skadelig programvare og løsepengevareangrep betraktelig og sikre at de er forberedt på å reagere effektivt hvis en hendelse inntreffer.

Løsepengene som genereres av Boost Ransomware som et popup-vindu, lyder:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

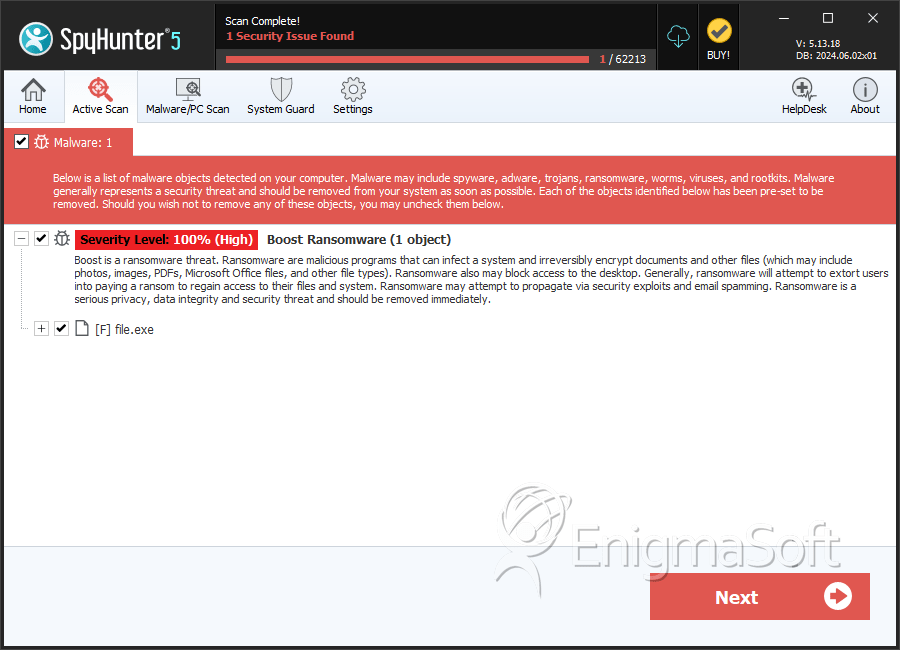

SpyHunter oppdager og fjerner Boost Ransomware

Detaljer om filsystem

| # | Filnavn | MD5 |

Deteksjoner

Deteksjoner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |