Wzmocnij oprogramowanie ransomware

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

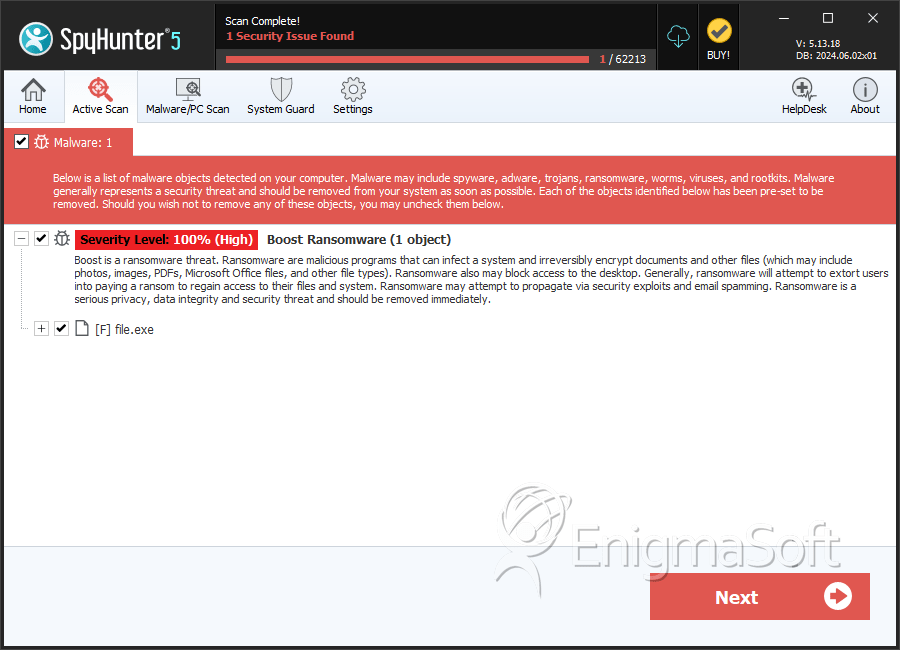

| Poziom zagrożenia: | 100 % (Wysoka) |

| Zainfekowane komputery: | 1 |

| Pierwszy widziany: | May 31, 2024 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Badacze zajmujący się cyberbezpieczeństwem zidentyfikowali nowe zagrożenie złośliwym oprogramowaniem znane jako Boost Ransomware. Gdy to ransomware zainfekuje urządzenie, zaczyna szyfrować wiele różnych typów plików i zmieniać ich oryginalne nazwy. Ofiarom prezentowane są dwie notatki z żądaniem okupu: jedna wyświetlana w wyskakującym oknie, a druga w pliku tekstowym o nazwie „FILES ENCRYPTED.txt”.

Boost Ransomware zmienia nazwy plików, dołączając identyfikator specyficzny dla ofiary, adres e-mail „boston.crypt@tuta.io” i rozszerzenie „.boost”. Na przykład nazwa pliku „1.png” zostanie zmieniona na „1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost”, a nazwa pliku „2.pdf” zostanie zmieniona na „2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Badacze ustalili, że Boost Ransomware jest odmianą rodziny Dharma Ransomware .

Spis treści

Ransomware Boost ma na celu wyłudzenie od ofiar pieniędzy

Żądanie okupu od Boost Ransomware ostrzega użytkowników komputerów PC, że ich pliki zostały zaszyfrowane ze względu na problemy z bezpieczeństwem ich komputera. Aby odzyskać swoje pliki, ofiary proszone są o wysłanie wiadomości e-mail na adres „boston.crypt@tuta.io” i podanie podanego identyfikatora. W notatce wskazano, że okup musi zostać zapłacony w Bitcoinach, a jego wysokość zależy od tego, jak szybko ofiara skontaktuje się z napastnikami. Ostrzega również przed zmianą nazwy zaszyfrowanych plików lub korzystaniem z oprogramowania deszyfrującego innych firm, ponieważ działania te mogą skutkować trwałą utratą danych lub wyższymi opłatami za odszyfrowanie.

Warianty ransomware z rodziny Dharma, w tym Boost, zazwyczaj szyfrują zarówno pliki lokalne, jak i pliki udostępniane w sieci, wyłączają zaporę ogniową i usuwają kopie woluminów w tle, aby uniemożliwić odzyskanie plików. Często rozprzestrzeniają się poprzez podatne na ataki usługi protokołu Remote Desktop Protocol (RDP).

Te warianty oprogramowania ransomware zachowują trwałość, kopiując się do określonych ścieżek systemowych i rejestrując te kopie za pomocą określonych kluczy Uruchom w rejestrze systemu Windows. Gromadzą również dane o lokalizacji i mogą wykluczyć z góry określone lokalizacje z szyfrowania.

Ransomware działa poprzez blokowanie dostępu do plików poprzez szyfrowanie do czasu zapłacenia okupu, zwykle w kryptowalucie. Ofiary otrzymują szczegółowe instrukcje dotyczące sposobu zapłaty, aby odzyskać dostęp do swoich plików. Jednak zapłacenie okupu nie gwarantuje przywrócenia dostępu.

Przyjęcie kompleksowego podejścia do zabezpieczeń przed zagrożeniami ze strony złośliwego oprogramowania i oprogramowania ransomware ma kluczowe znaczenie

Przyjęcie kompleksowego podejścia do bezpieczeństwa przed zagrożeniami związanymi ze złośliwym oprogramowaniem i oprogramowaniem ransomware obejmuje wiele warstw ochrony i środki proaktywne. Oto szczegółowy przewodnik na temat tego, jak użytkownicy mogą się chronić:

Wdrażając te kompleksowe środki bezpieczeństwa, użytkownicy mogą znacznie zmniejszyć ryzyko ataków złośliwego oprogramowania i oprogramowania ransomware oraz zapewnić sobie gotowość do skutecznej reakcji w przypadku wystąpienia incydentu.

Notatka z żądaniem okupu wygenerowana przez Boost Ransomware w wyskakującym oknie brzmi:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

SpyHunter wykrywa i usuwa Wzmocnij oprogramowanie ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |