Palakasin ang Ransomware

Banta ng Scorecard

EnigmaSoft Threat Scorecard

Ang EnigmaSoft Threat Scorecards ay mga ulat sa pagtatasa para sa iba't ibang banta ng malware na nakolekta at nasuri ng aming research team. Ang EnigmaSoft Threat Scorecards ay sinusuri at niraranggo ang mga banta gamit ang ilang sukatan kabilang ang totoong mundo at potensyal na mga kadahilanan ng panganib, mga uso, dalas, pagkalat, at pagtitiyaga. Regular na ina-update ang EnigmaSoft Threat Scorecards batay sa aming data at sukatan ng pananaliksik at kapaki-pakinabang para sa malawak na hanay ng mga user ng computer, mula sa mga end user na naghahanap ng mga solusyon upang alisin ang malware sa kanilang mga system hanggang sa mga eksperto sa seguridad na nagsusuri ng mga banta.

Ang EnigmaSoft Threat Scorecards ay nagpapakita ng iba't ibang kapaki-pakinabang na impormasyon, kabilang ang:

Ranking: Ang pagraranggo ng isang partikular na banta sa Threat Database ng EnigmaSoft.

Antas ng Kalubhaan: Ang tinutukoy na antas ng kalubhaan ng isang bagay, na kinakatawan ayon sa numero, batay sa aming proseso sa pagmomodelo ng panganib at pananaliksik, gaya ng ipinaliwanag sa aming Pamantayan sa Pagtatasa ng Banta .

Mga Infected na Computer: Ang bilang ng mga nakumpirma at pinaghihinalaang kaso ng isang partikular na banta na nakita sa mga infected na computer gaya ng iniulat ng SpyHunter.

Tingnan din ang Pamantayan sa Pagtatasa ng Banta .

| Antas ng Banta: | 100 % (Mataas) |

| Mga Infected na Computer: | 1 |

| Unang Nakita: | May 31, 2024 |

| Apektado ang (mga) OS: | Windows |

Natukoy ng mga mananaliksik sa cybersecurity ang isang bagong banta sa malware na kilala bilang Boost Ransomware. Kapag na-infect ng ransomware na ito ang isang device, magsisimula itong mag-encrypt ng malawak na iba't ibang uri ng file at baguhin ang kanilang mga orihinal na filename. Ang mga biktima ay binibigyan ng dalawang ransom notes: ang isa ay ipinapakita sa isang pop-up window at isa pa sa isang text file na pinangalanang 'FILES ENCRYPTED.txt.'

Binabago ng Boost Ransomware ang mga filename sa pamamagitan ng pagdaragdag ng ID na partikular sa biktima, ang email address na 'boston.crypt@tuta.io,' at ang extension na '.boost.' Halimbawa, ang isang file na pinangalanang '1.png' ay pinalitan ng pangalan sa '1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost,' at '2.pdf' ay pinalitan ng pangalan sa '2.pdf. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Natukoy ng mga mananaliksik na ang Boost Ransomware ay isang variant ng pamilya ng Dharma Ransomware .

Talaan ng mga Nilalaman

Ang Boost Ransomware ay naglalayong mangikil sa mga biktima para sa pera

Ang ransom note mula sa Boost Ransomware ay nagbabala sa mga PC user na ang kanilang mga file ay na-encode dahil sa isang isyu sa seguridad sa kanilang PC. Upang mabawi ang kanilang mga file, inutusan ang mga biktima na mag-email sa 'boston.crypt@tuta.io' at isama ang ibinigay na ID. Tinukoy ng tala na ang ransom ay dapat bayaran sa Bitcoins, na ang halaga ay depende sa kung gaano kabilis makipag-ugnayan ang biktima sa mga umaatake. Nagbabala rin ito laban sa pagpapalit ng pangalan ng mga naka-encrypt na file o paggamit ng third-party na decryption software, dahil ang mga pagkilos na ito ay maaaring magresulta sa permanenteng pagkawala ng data o mas mataas na bayad sa pag-decryption.

Ang mga variant ng Ransomware mula sa pamilyang Dharma, kabilang ang Boost, ay karaniwang nag-e-encrypt ng parehong mga lokal at nakabahaging network na mga file, hindi pinagana ang firewall, at tinatanggal ang Shadow Volume Copies upang maiwasan ang pagbawi ng file. Madalas na kumakalat ang mga ito sa pamamagitan ng mga mahihinang serbisyo ng Remote Desktop Protocol (RDP).

Ang mga variant ng ransomware na ito ay nagpapanatili ng pagpupursige sa pamamagitan ng pagkopya sa kanilang mga sarili sa mga partikular na path ng system at pagrerehistro ng mga kopyang ito gamit ang ilang mga Run key sa Windows registry. Kinokolekta din nila ang data ng lokasyon at maaaring ibukod ang mga paunang natukoy na lokasyon mula sa pag-encrypt.

Gumagana ang Ransomware sa pamamagitan ng pagharang ng access sa mga file sa pamamagitan ng pag-encrypt hanggang sa mabayaran ang isang ransom, kadalasan sa cryptocurrency. Ang mga biktima ay tumatanggap ng mga detalyadong tagubilin kung paano magbayad upang mabawi ang access sa kanilang mga file. Gayunpaman, ang pagbabayad ng ransom ay hindi isang garantiya na maibabalik ang access.

Napakahalagang Magpatibay ng Komprehensibong Diskarte sa Seguridad laban sa Malware at Mga Banta sa Ransomware

Ang pagpapatibay ng isang komprehensibong diskarte sa seguridad laban sa mga banta ng malware at ransomware ay nagsasangkot ng maraming layer ng proteksyon at mga proactive na hakbang. Narito ang isang detalyadong gabay sa kung paano mapoprotektahan ng mga user ang kanilang sarili:

Sa pamamagitan ng pagpapatupad ng mga komprehensibong hakbang sa seguridad na ito, ang mga user ay maaaring makabuluhang bawasan ang kanilang panganib ng malware at ransomware na pag-atake at matiyak na handa silang tumugon nang epektibo kung may nangyaring insidente.

Ang ransom note na nabuo ng Boost Ransomware bilang isang pop-up window ay nagbabasa:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

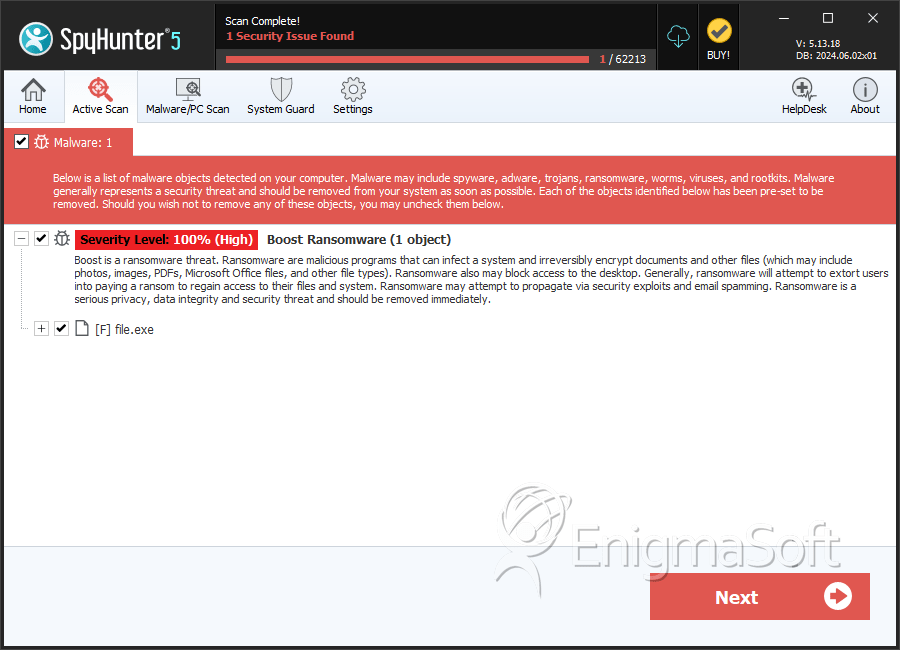

Nakikita at Tinatanggal ng SpyHunter ang Palakasin ang Ransomware

Mga Detalye ng File System

| # | Pangalan ng File | MD5 |

Mga pagtuklas

Mga Detection: Ang bilang ng mga nakumpirma at pinaghihinalaang kaso ng isang partikular na banta na nakita sa mga nahawaang computer gaya ng iniulat ng SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |