Posílení ransomwaru

Scorecard of Threat

Scorecard ohrožení EnigmaSoft

EnigmaSoft Threat Scorecards jsou zprávy o hodnocení různých malwarových hrozeb, které shromáždil a analyzoval náš výzkumný tým. EnigmaSoft Threat Scorecards hodnotí a hodnotí hrozby pomocí několika metrik včetně reálných a potenciálních rizikových faktorů, trendů, frekvence, prevalence a perzistence. EnigmaSoft Threat Scorecards jsou pravidelně aktualizovány na základě našich výzkumných dat a metrik a jsou užitečné pro širokou škálu počítačových uživatelů, od koncových uživatelů hledajících řešení k odstranění malwaru ze svých systémů až po bezpečnostní experty analyzující hrozby.

EnigmaSoft Threat Scorecards zobrazuje řadu užitečných informací, včetně:

Hodnocení: Hodnocení konkrétní hrozby v databázi hrozeb EnigmaSoft.

Úroveň závažnosti: Určená úroveň závažnosti objektu, vyjádřená číselně, na základě našeho procesu modelování rizik a výzkumu, jak je vysvětleno v našich kritériích hodnocení hrozeb .

Infikované počítače: Počet potvrzených a podezřelých případů konkrétní hrozby zjištěných na infikovaných počítačích podle zprávy SpyHunter.

Viz také Kritéria hodnocení hrozeb .

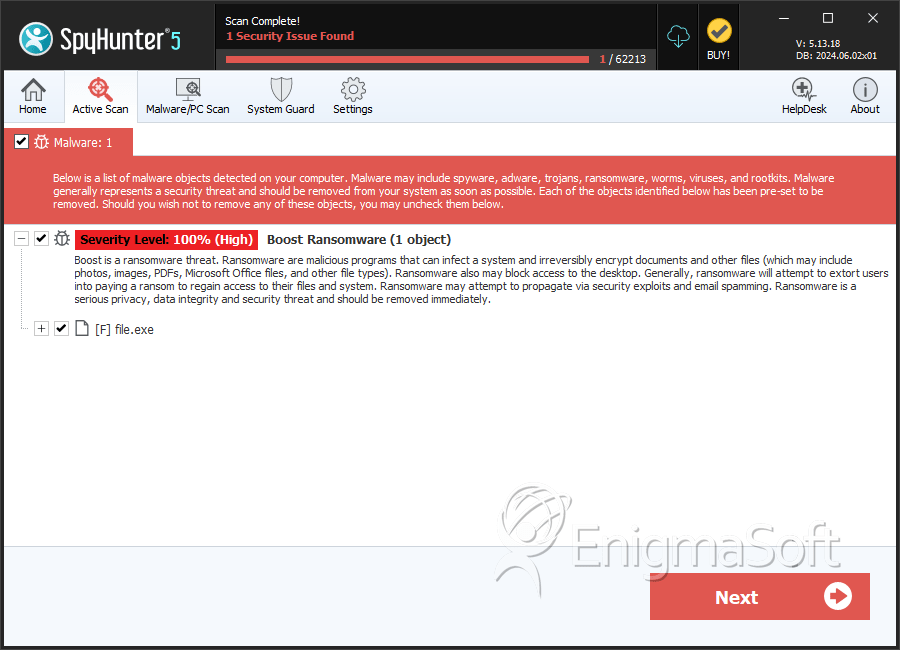

| Úroveň ohrožení: | 100 % (Vysoký) |

| Infikované počítače: | 1 |

| Poprvé viděn: | May 31, 2024 |

| Ovlivněné OS: | Windows |

Výzkumníci v oblasti kybernetické bezpečnosti identifikovali novou malwarovou hrozbu známou jako Boost Ransomware. Jakmile tento ransomware infikuje zařízení, začne šifrovat širokou škálu typů souborů a měnit jejich původní názvy souborů. Obětem jsou předloženy dvě poznámky o výkupném: jedna se zobrazí ve vyskakovacím okně a druhá v textovém souboru s názvem 'FILES ENCRYPTED.txt'.

Boost Ransomware mění názvy souborů přidáním ID specifického pro oběť, e-mailové adresy „boston.crypt@tuta.io“ a přípony „.boost“. Například soubor s názvem „1.png“ je přejmenován na „1.png.id-9ECFA74E.[boston.crypt@tuta.io].boost“ a „2.pdf“ je přejmenován na „2.pdf“. id-9ECFA74E.[boston.crypt@tuta.io].boost.' Výzkumníci zjistili, že Boost Ransomware je variantou rodiny Dharma Ransomware .

Obsah

The Boost Ransomware se snaží vydírat oběti o peníze

Výkupné od Boost Ransomware varuje uživatele PC, že jejich soubory byly zašifrovány kvůli bezpečnostnímu problému s jejich PC. Za účelem obnovení svých souborů jsou oběti instruovány, aby zaslaly e-mail na adresu 'boston.crypt@tuta.io' a uvedly poskytnuté ID. Poznámka uvádí, že výkupné musí být zaplaceno v bitcoinech, přičemž částka závisí na tom, jak rychle oběť útočníky kontaktuje. Varuje také před přejmenováním zašifrovaných souborů nebo používáním dešifrovacího softwaru třetích stran, protože tyto akce mohou vést k trvalé ztrátě dat nebo vyšším poplatkům za dešifrování.

Varianty ransomwaru z rodiny Dharma, včetně Boost, obvykle šifrují místní i síťově sdílené soubory, deaktivují bránu firewall a odstraňují stínové kopie svazků, aby se zabránilo obnovení souborů. Často se šíří prostřednictvím zranitelných služeb protokolu RDP (Remote Desktop Protocol).

Tyto varianty ransomwaru si udržují stálost tím, že se zkopírují do konkrétních systémových cest a zaregistrují tyto kopie pomocí určitých klíčů Run v registru Windows. Shromažďují také údaje o poloze a mohou vyloučit předem určená umístění ze šifrování.

Ransomware funguje tak, že blokuje přístup k souborům pomocí šifrování, dokud není zaplaceno výkupné, obvykle v kryptoměně. Oběti obdrží podrobné pokyny, jak zaplatit, aby znovu získaly přístup ke svým souborům. Zaplacení výkupného však není zárukou obnovení přístupu.

Je zásadní přijmout komplexní bezpečnostní přístup proti malwaru a ransomwarovým hrozbám

Přijetí komplexního bezpečnostního přístupu proti malwaru a hrozbám ransomwaru zahrnuje několik vrstev ochrany a proaktivních opatření. Zde je podrobný návod, jak se uživatelé mohou chránit:

Zavedením těchto komplexních bezpečnostních opatření mohou uživatelé výrazně snížit riziko malwarových a ransomwarových útoků a zajistit, aby byli připraveni efektivně reagovat, pokud dojde k incidentu.

Poznámka o výkupném vygenerovaná Boost Ransomware jako vyskakovací okno zní:

'All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail boston.crypt@tuta.io

Write this ID in the title of your message -

In case of no answer in 24 hours write us to theese e-mails:boston.crypt@tuta.io

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

Before paying you can send us up to 1 file for free decryption. The total size of files must be less than 1Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

hxxps://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.The text file created by Boost Ransomware delivers the following message:

all your data has been locked us

You want to return?

write email boston.crypt@tuta.io'

SpyHunter detekuje a odstraní Posílení ransomwaru

Podrobnosti o systému souborů

| # | Název souboru | MD5 |

Detekce

Detekce: Počet potvrzených a podezřelých případů konkrétní hrozby zjištěných na infikovaných počítačích podle zprávy SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | ecaabe4dd049bb5afb8da368fc99f7f4 | 1 |