Dharma Ransomware

Scorekort för hot

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards är utvärderingsrapporter för olika skadliga hot som har samlats in och analyserats av vårt forskarteam. EnigmaSoft Threat Scorecards utvärderar och rangordnar hot med hjälp av flera mätvärden inklusive verkliga och potentiella riskfaktorer, trender, frekvens, prevalens och persistens. EnigmaSoft Threat Scorecards uppdateras regelbundet baserat på våra forskningsdata och mätvärden och är användbara för ett brett spektrum av datoranvändare, från slutanvändare som söker lösningar för att ta bort skadlig programvara från sina system till säkerhetsexperter som analyserar hot.

EnigmaSoft Threat Scorecards visar en mängd användbar information, inklusive:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Allvarlighetsnivå: Den fastställda svårighetsgraden för ett objekt, representerad numeriskt, baserat på vår riskmodelleringsprocess och forskning, som förklaras i våra hotbedömningskriterier .

Infekterade datorer: Antalet bekräftade och misstänkta fall av ett visst hot som upptäckts på infekterade datorer som rapporterats av SpyHunter.

Se även Kriterier för hotbedömning .

| Popularity Rank: | 20,339 |

| Hotnivå: | 100 % (Hög) |

| Infekterade datorer: | 26,331 |

| Först sett: | November 17, 2016 |

| Senast sedd: | October 24, 2025 |

| Operativsystem som påverkas: | Windows |

Dharma Ransomware är en krypteringstrojan som används för att pressa datoranvändare. Det har funnits många datorer runt om i världen som har smittats av Dharma Ransomware. Dharma Ransomware verkar bara rikta sig till katalogerna i användarkatalogen i Windows, med krypterade filer som får suffixet [bitcoin143@india.com] .dharma läggs till i slutet av varje filnamn. Varianter av Dharma Ransomware kommer ibland inte att ha en lösensedel. Dharma Ransomware hindrar inte den drabbade datorn från att fungera korrekt, men varje gång en fil läggs till i de riktade katalogerna kommer den att krypteras såvida inte Dharma Ransomware-infektionen tas bort.

Innehållsförteckning

Dharma Ransomware kan ändra sitt namn

Vissa datoranvändare har rapporterat att filen som används för att leverera Dharma Ransomware också kan ha namnet 'skanda.exe', även om det beror på vilken variant som används i attacken. När Dharma Ransomware har krypterat en fil kan den inte längre läsas av offrets applikationer förrän den dekrypteras. Tyvärr, för att dekryptera de filer som har påverkats av Dharma Ransomware, är det nödvändigt att ha dekrypteringsnyckeln, som de personer som ansvarar för Dharma Ransomware kommer att ha tills offret betalar en lösen. En annan variant av Dharma Ransomware finns i en mapp med namnet 'opFirlma', som innehöll applikationen 'plinck.exe'. Det är mycket troligt att dessa genereras slumpmässigt. Vissa varianter av Dharma Ransomware kommer att innehålla en lösensedel i en textfil med namnet 'README.txt', som kommer att leverera följande meddelande:

'UPPMÄRKSAMHET!

För närvarande är ditt system inte skyddat.

Vi kan fixa det och återställa filer.

För att återställa systemet skriv till den här adressen:

bitcoin143@india.com '

Hur Dharma Ransomware-infektion fungerar

PC-säkerhetsanalytiker misstänker att Dharma Ransomware är en av de många varianterna av den ökända Crysis Ransomware- familjen, som var ansvarig för många attacker sedan sommaren 2016. Dharma Ransomware och dess varianter verkar distribueras med skadade e-postbilagor som ofta kommer att utnyttjas. sårbarheter i makron på offrets dator. Det är möjligt att Dharma Ransomware fortfarande är under utveckling eftersom vissa prover av Dharma Ransomware verkar vara ofullständiga, ofta inte innehåller lösenord eller andra grundläggande funktioner för dessa attacker. Dharma Ransomware-infektionen är ganska typisk för dessa kryptering ransomware attacker. Dharma Ransomware använder AES-256-kryptering för att ta över offrets data, vilket förhindrar datoranvändare från att komma åt deras filer. Dharma Ransomware-attackerna riktar sig till följande kataloger:

- % UserProfile% \ Desktop

- % UserProfile% \ Nedladdningar

- % UserProfile% \ Documents

- % UserProfile% \ Pictures

- % UserProfile% \ Music

- % UserProfile% \ Videos

Att hantera Dharma Ransomware

Datorsäkerhetsanalytiker rekommenderar datoranvändare att inte betala Dharma Ransomware-lösen. Det är mycket osannolikt att de personer som är ansvariga för Dharma Ransomware kommer att tillhandahålla medel för att dekryptera de infekterade filerna, särskilt när det gäller Dharma Ransomware, där det uppenbarligen fortfarande är under utveckling. Det är faktiskt lika troligt att de personer som är ansvariga för Dharma Ransomware-attacken helt enkelt kommer att be offret att betala mer pengar eller helt enkelt ignorera offrets önskemål.

Som med de flesta krypteringstrojaner, är den bästa lösningen på attacken att vidta åtgärder för att skapa ett bra backupsystem. På detta sätt kan datoranvändare återhämta sig från en Dharma Ransomware-attack genom att återställa sina filer från säkerhetskopian utan att behöva betala lösen. Faktum är att om att ha säkerhetskopior av filer blir en vanlig, utbredd praxis kommer attacker som Dharma Ransomware sannolikt att upphöra, eftersom de personer som är ansvariga för dessa hot inte längre har något sätt att tvinga datoranvändare att betala lösen för att återfå tillgång till sina egna filer. Malware-analytiker rekommenderar också datoranvändare att vara försiktiga när de hanterar e-postmeddelanden, eftersom Dharma Ransomware kan spridas genom skadade e-postbilagor.

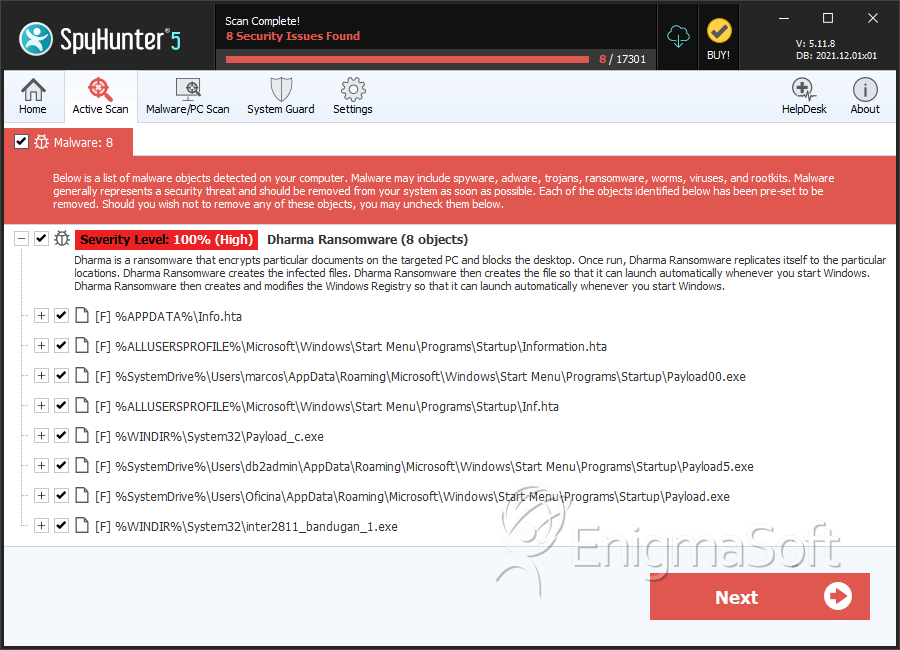

SpyHunter upptäcker och tar bort Dharma Ransomware

Filsysteminformation

| # | Filnamn | MD5 |

Detektioner

Detektioner: Antalet bekräftade och misstänkta fall av ett särskilt hot som upptäckts på infekterade datorer enligt rapporter från SpyHunter.

|

|---|---|---|---|

| 1. | Payload00.exe | faccdfb32516a9c2dbe714a73712b764 | 104 |

| 2. | Information.hta | 16ccedd463222fbfa8b7e2678d892a7c | 51 |

| 3. | Inf.hta | 1bf867566ccfc201dcf9688a9a21d80b | 46 |

| 4. | Payload5.exe | b097e84cd3abd15f564f1e0b77cb2d50 | 26 |

| 5. | inter2811_bandugan_1.exe | 703c42e5456731444cf68cc27fdfbe96 | 24 |

| 6. | explorer.exe | 674bfb3719ce1b9d30dd906c20251090 | 22 |

| 7. | setap28.exe | 1e1bf7697917466739cb5d8c9b31f7d3 | 19 |

| 8. | Payload(1)_c.exe | 7fb036338464c8dcf226c8b269227b65 | 17 |

| 9. | Payload2.exe | a9f94a2a8501bf15d8ac1eef95cce3e4 | 16 |

| 10. | Payload0.exe | 17bf92deca1953c6ebf2aafb5bf8ebf1 | 15 |

| 11. | Info.hta | 6dddb8c4f20b570a0200beca9bb1f7f2 | 12 |

| 12. | payload.exe | d1487253cee49b68aebae1481e34f8fd | 11 |

| 13. | setap30.exe | eb39803ca6b4540d3001562e07e30ed7 | 10 |

| 14. | setap2.exe | b57d4e839a2f367c64c93ac0860c933c | 10 |

| 15. | Payload31.exe | db2a372dfcaa0dbba4aaff2eaeb5e516 | 9 |

| 16. | Payload30.exe | f6fafa7b9508f9f03ed6c8e4f43f3bb4 | 8 |

| 17. | Payload12.exe | d8f6ff36e853b4ea86b7d8b771ea2a89 | 8 |

| 18. | payload_CHKS26_c.exe | 52d740c82f8d0437cf877d688c7a91a7 | 8 |

| 19. | Payloadn_c.exe | 8d88bb7595cc40e311740c9487684020 | 7 |

| 20. | Payload03.exe | cdc19024a2e99c62987dc2c29b7c4322 | 7 |

| 21. | setap00.exe | 5c2fda3a416193055cc02a6cc6876ca7 | 3 |

| 22. | 1801.exe | 44d550f8ac8711121fe76400727176df | 3 |

| 23. | setap_c.exe | 72ec9b3d1079d3236481a626295a9bb6 | 1 |