Proxy Virus

Virusi Proxy, i referuar gjithashtu si MITM Proxy Virus, është një lloj programi ndërhyrës që synon përdoruesit e Mac. Aplikacioni është i njohur për funksionet e tij të rrëmbimit të shfletuesit. Kriminelët kibernetikë përdorin teknika të dyshimta shpërndarjeje për të përhapur këtë Program Potencialisht të Padëshiruar (PUP), që shpesh rezulton në një infiltrim të heshtur në kompjuterë pa pëlqimin e qartë të përdoruesve. Është thelbësore që përdoruesit të kuptojnë se PUP-të, si virusi Proxy, mund të funksionojnë si adware, duke bombarduar përdoruesit me reklama ndërhyrëse. Për më tepër, ata janë të prirur të regjistrojnë aktivitetin e shfletimit, duke rrezikuar potencialisht privatësinë dhe sigurinë e përdoruesve.

Tabela e Përmbajtjes

Si funksionon virusi proxy pasi të instalohet?

Instalimi fillestar i adware duket rutinë, por pas instalimit, përdoruesit ndeshen me një mesazh mashtrues pop-up që i shtyn ata të përditësojnë shfletuesin e tyre të internetit Safari. Pasi klikoni 'OK', një dritare tjetër kërcënon përdoruesit të futin kredencialet e llogarisë së tyre. Ky veprim në dukje i padëmshëm mund të japë pa dashje autorizimin e aplikacionit të dyshimtë për të kontrolluar shfletuesin Safari.

Për më tepër, instaluesit mashtrues ekzekutojnë një 'skript bash' të krijuar për të lidhur një server në distancë dhe për të shkarkuar një arkiv .zip. Pasi të shkarkohet, arkivi nxirret dhe një skedar .plist që gjendet brenda tij kopjohet në direktorinë LaunchDaemons.

Skedari .plist përmban një referencë për një skedar tjetër të quajtur "Titanium.Web.Proxy.Examples.Basic.Standard". Për më tepër, dy skripta plotësues ('change_proxy.sh' dhe 'trust_cert.sh') ekzekutohen pas rindezjes pasuese. Skripti 'change_proxy.sh' ndryshon cilësimet e proxy-it të sistemit për të përdorur një përfaqësues HTTP/S në 'localhost:8003'.

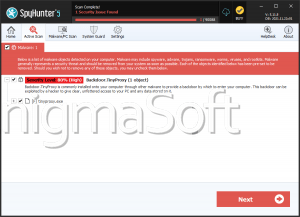

Nga ana tjetër, skripti 'trust_cert.sh' instalon një certifikatë të besuar SSL në zinxhirin e çelësave. Ky infeksion është i orkestruar nga kriminelët kibernetikë që përdorin Titanium Web Proxy, një përfaqësues asinkron HTTP(S) me burim të hapur i shkruar në C Sharp (C#). Veçanërisht, Titanium Web Proxy është ndër-platformë, duke e lejuar atë të funksionojë në sisteme të ndryshme operative, duke përfshirë MacOS.

Objektivi kryesor i këtij infeksioni është të rrëmbejë motorët e kërkimit, duke u mundësuar kriminelëve kibernetikë të manipulojnë rezultatet e kërkimit në internet. Kjo qasje devijon nga përdorimi konvencional i motorëve të kërkimit të rremë; në vend të kësaj, kriminelët kibernetikë përdorin aplikacionet e rrëmbimit të shfletuesit për të modifikuar cilësimet si URL-ja e skedës së re, motori i kërkimit të paracaktuar dhe faqja kryesore duke i caktuar ato në URL specifike.

Makinat e rreme të kërkimit dhe rrëmbyesit e shfletuesve shpesh çojnë në rritjen e rreziqeve të privatësisë dhe sigurisë

Faqet e internetit të promovuara shpesh imitojnë pamjen e motorëve të njohur dhe legjitimë të kërkimit si Bing, Yahoo dhe Google, duke i bërë ato të duken të zakonshme në shikim të parë. Megjithatë, këta motorë kërkimi të rremë mund të gjenerojnë rezultate kërkimi që i drejtojnë përdoruesit drejt faqeve të internetit potencialisht të pasigurta. Për më tepër, përdoruesit mund të vërejnë ndryshime në cilësimet e shfletuesit të tyre, veçanërisht nëpërmjet ridrejtimeve të shpeshta në sajte të dyshimta, duke sinjalizuar manipulime të mundshme.

Ndërsa kriminelët kibernetikë përballen me sfida në përdorimin e mjeteve si Proxy Virus, ata i shohin ata si më të besueshëm për aktivitetet e tyre të liga. Ata gjithashtu mund të përdorin modifikimin e përmbajtjes së motorëve të ligjshëm të kërkimit për të dhënë rezultate të rreme kërkimi. Për shembull, megjithëse faqja e internetit e motorit të kërkimit Google duket e vërtetë në tërësinë e saj, duke përfshirë URL-në, kokën dhe fundin, infeksioni ndryshon seksionin e rezultateve, duke i mashtruar përdoruesit të besojnë se po shohin rezultate legjitime të kërkimit.

Kjo sjellje mashtruese mund t'i ekspozojë përdoruesit ndaj infeksioneve të ndryshme me rrezik të lartë, pasi ata padashur mund të vizitojnë faqe interneti të pasigurta. Për më tepër, kriminelët kibernetikë shfrytëzojnë taktika të tilla për të drejtuar trafikun në uebsajte specifike, duke u mundësuar atyre të përfitojnë përmes të ardhurave nga reklamat.

Prania e virusit Proxy mund të prishë rëndë përvojën e shfletimit dhe të rrisë gjasat për infeksione të mëtejshme kompjuterike. Aplikacionet adware zakonisht shërbejnë reklama, duke përfshirë kuponat, banerët dhe dritaret kërcyese, të cilat mund t'i ridrejtojnë përdoruesit në faqet e internetit të dyshimta.

Për më tepër, adware mund të ketë aftësinë për të mbledhur informacione të ndjeshme të përdoruesit si adresat IP, URL-të e vizituara të faqeve të internetit, faqet e shikuara dhe pyetjet e kërkimit. Këto të dhëna shpesh ndahen me palët e treta, përfshirë kriminelët kibernetikë, të cilët i shfrytëzojnë ato për përfitime financiare. Rrjedhimisht, gjurmimi i paautorizuar i informacionit të përdoruesit paraqet rreziqe të konsiderueshme të privatësisë, duke çuar potencialisht në vjedhje identiteti ose pasoja të tjera serioze.

PUP-të mbështeten shumë në praktikat e diskutueshme të shpërndarjes

PUP-të mbështeten shumë në praktikat e diskutueshme të shpërndarjes për të depërtuar në sistemet e përdoruesve pa pëlqimin e tyre të qartë. Këtu janë disa metoda kryesore që ata përdorin:

- Softueri i bashkuar : PUP-të shpesh janë të bashkuara me shkarkime legjitime të softuerit. Përdoruesit mund ta instalojnë pa dashje PUP-in së bashku me softuerin e dëshiruar pa e kuptuar këtë, pasi ata priren të nxitojnë në procesin e instalimit pa rishikuar me kujdes termat dhe kushtet ose pa hequr zgjedhjen e ofertave opsionale.

- Reklamim mashtrues : PUP-të shpesh promovohen përmes reklamave mashtruese, të cilat mund të shfaqen si oferta ose promovime legjitime që tërheqin përdoruesit të shkarkojnë dhe instalojnë softuerin. Këto reklama shpesh përdorin gjuhë mashtruese ose pamje vizuale për të mashtruar përdoruesit që të klikojnë mbi to.

Në përgjithësi, PUP-të përdorin një sërë praktikash të diskutueshme shpërndarjeje për të depërtuar në mënyrë të fshehtë në sistemet e përdoruesve, duke përfituar nga mungesa e ndërgjegjësimit të përdoruesve, nxitimi dhe besimi në burimet e softuerit. Duke kuptuar këto taktika, përdoruesit mund të marrin masa proaktive për të mbrojtur veten nga instalimet e padëshiruara të softuerit.