Dharma Ransomware

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

| Popularity Rank: | 20,339 |

| Poziom zagrożenia: | 100 % (Wysoka) |

| Zainfekowane komputery: | 26,331 |

| Pierwszy widziany: | November 17, 2016 |

| Ostatnio widziany: | October 24, 2025 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Dharma Ransomware to trojan ransomware szyfrujący, który jest używany do wyłudzania użytkowników komputerów. Istnieje wiele komputerów na całym świecie, które zostały zainfekowane przez Dharma Ransomware. Dharma Ransomware wydaje się atakować tylko katalogi w katalogu Użytkownicy w systemie Windows, a zaszyfrowane pliki otrzymują sufiks [bitcoin143@india.com].dharma dodawany na końcu każdej nazwy pliku. Warianty Dharma Ransomware czasami nie będą miały noty okupu. Dharma Ransomware nie uniemożliwia poprawnego działania zaatakowanego komputera, ale za każdym razem, gdy plik zostanie dodany do docelowych katalogów, zostanie on zaszyfrowany, chyba że infekcja Dharma Ransomware zostanie usunięta.

Spis treści

Ransomware Dharma może zmienić swoją nazwę

Niektórzy użytkownicy komputerów zgłosili, że plik używany do dostarczania Dharma Ransomware również może nosić nazwę „skanda.exe", chociaż zależy to od wariantu użytego w ataku. Gdy ransomware Dharma zaszyfruje plik, nie będzie on już odczytywany przez aplikacje ofiary, dopóki nie zostanie odszyfrowany. Niestety, aby odszyfrować pliki, które zostały zaatakowane przez Dharma Ransomware, konieczne jest posiadanie klucza deszyfrującego, który osoby odpowiedzialne za Dharma Ransomware będą przechowywać, dopóki ofiara nie zapłaci okupu. Inny wariant ransomware Dharma znajduje się w folderze o nazwie „opFirlma", który zawierał aplikację „plinck.exe". Jest bardzo prawdopodobne, że są one generowane losowo. Niektóre warianty ransomware Dharma będą zawierać notatkę o okupie zawartą w pliku tekstowym o nazwie „README.txt", która dostarczy następującą wiadomość:

'UWAGA!

W tej chwili Twój system nie jest chroniony.

Możemy to naprawić i przywrócić pliki.

Aby przywrócić system napisz na ten adres:

bitcoin143@india.com'

Jak działa infekcja Dharma Ransomware

Analitycy bezpieczeństwa komputerów PC podejrzewają, że Dharma Ransomware jest jednym z wielu wariantów niesławnej rodziny Crysis Ransomware , która była odpowiedzialna za liczne ataki od lata 2016 roku. luki w makrach na komputerze ofiary. Możliwe, że Dharma Ransomware jest wciąż w fazie rozwoju, ponieważ niektóre próbki Dharma Ransomware wydają się niekompletne, często nie zawierają notatek dotyczących okupu ani innych podstawowych funkcji tych ataków. Infekcja Dharma Ransomware jest dość typowa dla tych ataków ransomware szyfrujących. Dharma Ransomware wykorzystuje szyfrowanie AES-256 do przejęcia danych ofiary, uniemożliwiając użytkownikom komputerów dostęp do ich plików. Ataki Dharma Ransomware będą skierowane na następujące katalogi:

- %Profil użytkownika%\Pulpit

- %Profil użytkownika%\Pobieranie

- %Profil użytkownika%\Dokumenty

- %Profil użytkownika%\Zdjęcia

- %Profil użytkownika%\Muzyka

- %Profil użytkownika%\Filmy

Radzenie sobie z ransomware Dharma

Analitycy bezpieczeństwa komputerów zdecydowanie odradzają użytkownikom komputerów płacenie okupu Dharma Ransomware. Jest bardzo mało prawdopodobne, że osoby odpowiedzialne za Dharma Ransomware zapewnią środki do odszyfrowania zainfekowanych plików, szczególnie w przypadku Dharma Ransomware, gdzie wyraźnie wciąż jest w fazie rozwoju. W rzeczywistości jest równie prawdopodobne, że osoby odpowiedzialne za atak Dharma Ransomware po prostu poproszą ofiarę o zapłacenie większej ilości pieniędzy lub po prostu zignorują prośby ofiary.

Podobnie jak w przypadku większości trojanów ransomware szyfrujących, najlepszym rozwiązaniem ataku jest podjęcie kroków w celu ustanowienia dobrego systemu tworzenia kopii zapasowych. W ten sposób użytkownicy komputerów mogą odzyskać siły po ataku Dharma Ransomware, przywracając swoje pliki z kopii zapasowej, bez konieczności płacenia okupu. W rzeczywistości, jeśli tworzenie kopii zapasowych plików stanie się regularną, powszechną praktyką, ataki takie jak Dharma Ransomware prawdopodobnie przestaną istnieć, ponieważ osoby odpowiedzialne za te zagrożenia nie będą już miały możliwości zmuszenia użytkowników komputerów do zapłacenia okupu w celu odzyskania dostępu do własne pliki. Analitycy złośliwego oprogramowania radzą również użytkownikom komputerów, aby zachowali ostrożność podczas obsługi wiadomości e-mail, ponieważ Dharma Ransomware może rozprzestrzeniać się za pośrednictwem uszkodzonych załączników do wiadomości e-mail.

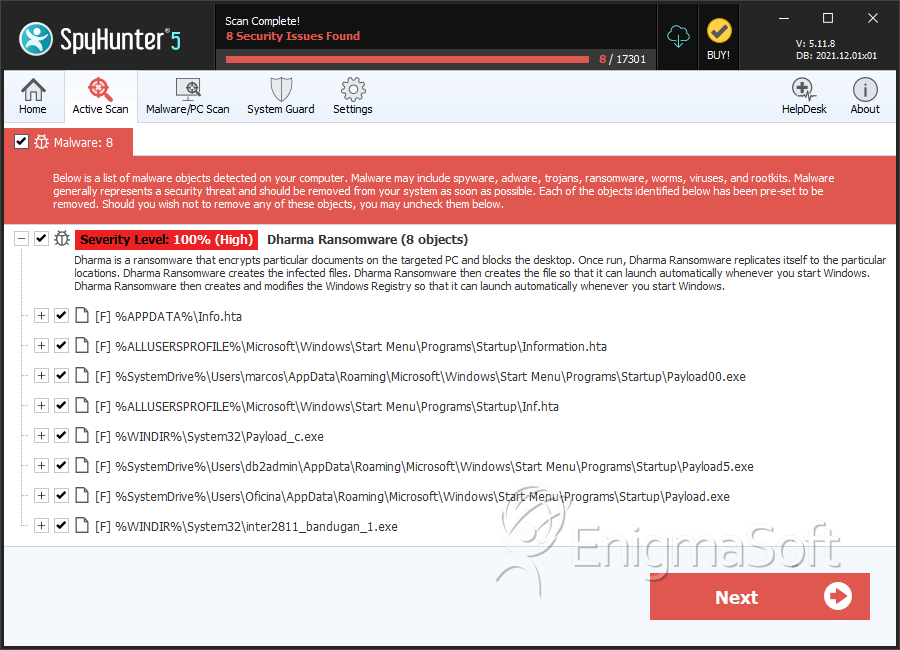

SpyHunter wykrywa i usuwa Dharma Ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | Payload00.exe | faccdfb32516a9c2dbe714a73712b764 | 104 |

| 2. | Information.hta | 16ccedd463222fbfa8b7e2678d892a7c | 51 |

| 3. | Inf.hta | 1bf867566ccfc201dcf9688a9a21d80b | 46 |

| 4. | Payload5.exe | b097e84cd3abd15f564f1e0b77cb2d50 | 26 |

| 5. | inter2811_bandugan_1.exe | 703c42e5456731444cf68cc27fdfbe96 | 24 |

| 6. | explorer.exe | 674bfb3719ce1b9d30dd906c20251090 | 22 |

| 7. | setap28.exe | 1e1bf7697917466739cb5d8c9b31f7d3 | 19 |

| 8. | Payload(1)_c.exe | 7fb036338464c8dcf226c8b269227b65 | 17 |

| 9. | Payload2.exe | a9f94a2a8501bf15d8ac1eef95cce3e4 | 16 |

| 10. | Payload0.exe | 17bf92deca1953c6ebf2aafb5bf8ebf1 | 15 |

| 11. | Info.hta | 6dddb8c4f20b570a0200beca9bb1f7f2 | 12 |

| 12. | payload.exe | d1487253cee49b68aebae1481e34f8fd | 11 |

| 13. | setap30.exe | eb39803ca6b4540d3001562e07e30ed7 | 10 |

| 14. | setap2.exe | b57d4e839a2f367c64c93ac0860c933c | 10 |

| 15. | Payload31.exe | db2a372dfcaa0dbba4aaff2eaeb5e516 | 9 |

| 16. | Payload30.exe | f6fafa7b9508f9f03ed6c8e4f43f3bb4 | 8 |

| 17. | Payload12.exe | d8f6ff36e853b4ea86b7d8b771ea2a89 | 8 |

| 18. | payload_CHKS26_c.exe | 52d740c82f8d0437cf877d688c7a91a7 | 8 |

| 19. | Payloadn_c.exe | 8d88bb7595cc40e311740c9487684020 | 7 |

| 20. | Payload03.exe | cdc19024a2e99c62987dc2c29b7c4322 | 7 |

| 21. | setap00.exe | 5c2fda3a416193055cc02a6cc6876ca7 | 3 |

| 22. | 1801.exe | 44d550f8ac8711121fe76400727176df | 3 |

| 23. | setap_c.exe | 72ec9b3d1079d3236481a626295a9bb6 | 1 |