Dikkat: Bilgisayar Kullanıcılarını Sömürmek ve Kötü Amaçlı Yazılımları Yaymak için Coronavirüs Kullanan Siber Suçlular

Tehdit aktörlerinin, yeni koronavirüsün (2019-nCoV) onlara sunduğu sosyal mühendislik fırsatını gerçekleştirmesi çok zaman almamıştır. İlk vakalar Aralık 2019'da bildirilmesine rağmen, Çin'in Wuhan şehrinde ortaya çıkan solunum yolu enfeksiyonu son haftalarda ön sayfa haberleri haline geldi.

Tehdit aktörlerinin, yeni koronavirüsün (2019-nCoV) onlara sunduğu sosyal mühendislik fırsatını gerçekleştirmesi çok zaman almamıştır. İlk vakalar Aralık 2019'da bildirilmesine rağmen, Çin'in Wuhan şehrinde ortaya çıkan solunum yolu enfeksiyonu son haftalarda ön sayfa haberleri haline geldi.

Bildirilen ilk enfeksiyonlardan bu yana yaklaşık bir ay içinde 8.000'den fazla doğrulanmış vaka vardır ve ölüm sayısı 170'den fazla kişiye yükselmektedir. Şimdiye kadar, koronavirüs Çin'in her bölgesine ve ABD, Kanada, Japonya, Fransa, Almanya, Tayvan ve Tayland dahil olmak üzere diğer birçok ülkeye yayıldı ve Dünya Sağlık Örgütü'nün küresel bir sağlık acil durumu ilan etmesini istedi .

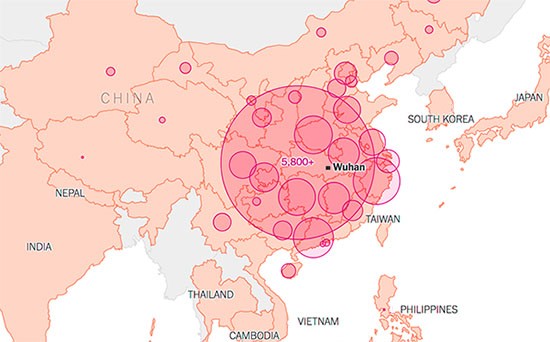

Çin ve komşu ülkelere yayılan Coronavirus upnewsinfo.com üzerinden harita

Siber suçluların, kendi virüslerini yaymanın bir yolu olarak koronavirüs tehdidini kullanmaya başlaması şaşırtıcı değildir. Güvenlik araştırmacıları, Gifu, Tottori ve Osaka vilayetlerindeki sağlık kuruluşlarından gelen yasal uyarıları taklit eden e-postalarla Japonya'daki ünlü Emotet bankacılık trojanını yayan bir kimlik avı kampanyasıyla karşılaştılar.

IBM X-Force tarafından hazırlanan bir rapora göre, e-postalar Japonca yazılıyor ve "Metin kısaca Japonya'daki Gifu vilayetinde koronavirüs hastalarının raporları olduğunu ve okuyucuyu ekli belgeyi görüntülemeye çağırdığını belirtti." Ayrıca, daha fazla özgünlük için ilgili illerde ilgili sağlık kuruluşları için tüm doğru posta adreslerini, faks ve telefon numaralarını içeren bir altbilgi vardır.

Tehdit aktörlerinin eklediği belgeler, kendinizi virüsten nasıl koruyacağınıza, yayılımındaki güncellemelere ve virüs tespit prosedürlerine ilişkin talimatlardır. Bu, özellikle yeni koronavirüsün, hastalık belirtisi göstermeyen insanlar tarafından yayılabileceği gerçeğini göz önünde bulundurarak, gerçeklerden daha uzak olamaz.

Japonya'nın coğrafi konumu ilk kimlik avı kampanyaları için en belirgin hedef olmasına rağmen, güvenlik araştırmacıları, bu tür saldırıların coronavirüsün dünya çapında daha fazla ülkeyi etkilemesi nedeniyle daha yaygın hale geleceği konusunda uyarıyor. Aşağıdaki adlara sahip koronavirüs ile ilgili dosyaların zaten tespitleri olmuştur: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR : Trojan WinLNK.Agent.gen, HEUR : Trojan.PDF.Badur.b ve Trojan.WinLNK.Agent.ew.

Bu tür haberlerin hem çevrimiçi hem de çevrimdışı suç çeteleri tarafından kullanılması gerekir. Örneğin, daha sonra telefon çeteleri yapmak için suç çeteleri tarafından kullanılan Travelex'e karşı son Sodinokibi fidye yazılımı saldırısını ele alalım .

Kendinizi kimlik avı kampanyalarından korumanın en iyi yolu, istenmeyen e-postaları ve içerebilecekleri ekleri açmamaktır. İlginizi çeken bir e-posta ile karşılaşmanız durumunda, şüpheli ekleri açmak yerine içerdiği iddia edilen bilgileri doğrudan kaynağından bulmaya ve erişmeye çalışmanız önerilir.