Varo: Tietoverkkorikolliset hyödyntävät Coronavirusta tietokoneiden käyttäjien hyödyntämiseen ja haittaohjelmien levittämiseen

Ei ole kulunut paljon aikaa, kun uhkatoimijat ymmärtävät uuden koronaviruksen (2019-nCoV) esittämän sosiaalisen insinööripalvelun. Kiinasta Wuhanista alkaneesta hengitystieinfektiosta on tullut etusivun uutisia viime viikkoina, vaikka ensimmäisistä tapauksista ilmoitettiin joulukuussa 2019.

Ei ole kulunut paljon aikaa, kun uhkatoimijat ymmärtävät uuden koronaviruksen (2019-nCoV) esittämän sosiaalisen insinööripalvelun. Kiinasta Wuhanista alkaneesta hengitystieinfektiosta on tullut etusivun uutisia viime viikkoina, vaikka ensimmäisistä tapauksista ilmoitettiin joulukuussa 2019.

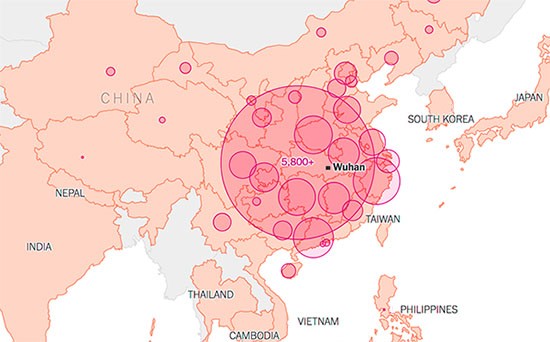

Noin kuukauden kuluttua ensimmäisistä ilmoitetuista tartunnoista on vahvistettu yli 8000 tapausta, ja kuolonuhrien määrä nousi yli 170 ihmiseen. Tähän mennessä koronavirus on levinnyt kaikkiin Kiinan provinsseihin ja moniin muihin maihin, kuten Yhdysvaltoihin, Kanadaan, Japaniin, Ranskaan, Saksaan, Taiwaniin ja Thaimaan, ja kehotti Maailman terveysjärjestöä julistamaan maailmanlaajuisen terveystilanteen .

Kartta upnewsinfo.com-sivustolla Coronaviruksesta, joka leviää Kiinassa ja naapurimaissa

Ei ole yllättävää, että verkkorikolliset ovat alkaneet hyödyntää koronavirusuhkaa tapana levittää omia viruksiaan. Turvallisuustutkijat ovat törmänneet tietojenkalastelukampanjaan, joka leviää pahamaineisella Emotet-pankkitrijaania Japanissa lähettämällä sähköpostia, jotka matkittelevat Gifun, Tottorin ja Osakan prefektuurien terveysjärjestöjen laillisia varoituksia.

IBM X-Force -raportin mukaan sähköpostit on kirjoitettu japaniksi, ja "Tekstissä todetaan lyhyesti, että Japanin Gifun prefektuurissa on ollut ilmoituksia koronaviruspotilaista, ja kehottaa lukijaa tarkastelemaan liitteenä olevaa asiakirjaa." Heillä on myös alatunniste, joka sisältää kaikki oikeat postiosoitteet, faksi- ja puhelinnumerot kyseisten prefektuurien asianomaisille terveysjärjestöille lisättävän aitouden lisäämiseksi.

Uhkien toimijoiden liittämät asiakirjat ovat väitetyt ohjeet, kuinka suojautua virukselta, päivitykset sen leviämiseltä ja viruksen havaitsemismenettelyt. Tämä ei voi olla kauempana totuudesta, varsinkin kun otetaan huomioon viimeaikaiset uutiset siitä, että uutta koronavirusta voivat levittää ihmiset, joilla ei ole mitään sairauden oireita.

Vaikka Japanin maantieteellinen sijainti tekee siitä ilmeisimmän kohteen alkuperäisiin tietojenkalastelukampanjoihin, turvallisuustutkijat varoittavat, että tällaiset hyökkäykset ovat yleistymässä, koska itse koronavirus vaikuttaa useampaan maahan ympäri maailmaa. Koronaviruksiin liittyviä tiedostoja on jo havaittu seuraavilla nimillä: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b ja Trojan.WinLNK.Agent.ew.

Rikolliset jengit hyötyvät sellaisista uutistarinoista niin verkossa kuin offline-tilassa. Otetaan esimerkiksi äskettäinen Sodinokibin ransomware- hyökkäys Travelexia vastaan , jota rikollisjoukot käyttivät myöhemmin puhelinhuijauksiin.

Paras tapa suojautua tietojenkalastelukampanjoilta on välttää pyytämättömien sähköpostien ja niiden mahdollisten liitteiden avaamista. Jos kohtaat sähköpostiosoitteesi, joka piittaa kiinnostuksestasi, on suositeltavaa yrittää löytää ja käyttää tietoja, joita se väittää sisältävän suoraan lähteestä, epäilyttävien liitteiden avaamisen sijasta.