Vær forsiktig: Cybercriminals utnytte Coronavirus for å utnytte databrukere og spre skadelig programvare

Det har ikke tatt mye tid for trusselaktører å innse den sosialtekniske muligheten som romanen coronavirus (2019-nCoV) har presentert dem. Luftveisinfeksjonen som oppsto i Wuhan, Kina, har blitt nyheter på forsiden de siste ukene, selv om de første tilfellene ble rapportert i desember 2019.

Det har ikke tatt mye tid for trusselaktører å innse den sosialtekniske muligheten som romanen coronavirus (2019-nCoV) har presentert dem. Luftveisinfeksjonen som oppsto i Wuhan, Kina, har blitt nyheter på forsiden de siste ukene, selv om de første tilfellene ble rapportert i desember 2019.

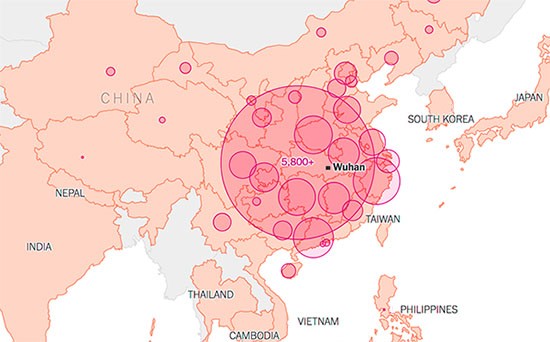

I løpet av omtrent en måned siden de første rapporterte infeksjonene, er det mer enn 8000 bekreftede tilfeller, med dødstall for mer enn 170 personer. Nå har koronaviruset spredd seg til alle provinser i Kina, så vel som flere andre land, inkludert USA, Canada, Japan, Frankrike, Tyskland, Taiwan og Thailand, og har bedt Verdens helseorganisasjon om å erklære en global helsehjelp .

Kart via upnewsinfo.com av Coronavirus som sprer seg over hele Kina og nabolandene

Det kommer ikke som noen overraskelse at nettkriminelle begynner å utnytte trusselen om koronavirus som en måte å spre sine egne virus på. Sikkerhetsforskere har kommet over en phishing-kampanje som sprer den beryktede Emotet-bank-trojanen i Japan, med e-postmeldinger som etterligner legitime advarsler fra helseorganisasjoner i prefekturene Gifu, Tottori og Osaka.

I følge en rapport fra IBM X-Force er e-postene skrevet på japansk, og "Teksten sier kort at det har vært rapporter om koronaviruspasienter i Gifu-prefekturen i Japan og oppfordrer leseren til å se det vedlagte dokumentet." De har også en bunntekst som inneholder alle de riktige postadressene, faks- og telefonnumrene, for relevante helseorganisasjoner i de respektive prefekturene, for økt autentisitet.

Dokumentene som trusselen aktører legger ved er påståtte instruksjoner om hvordan du kan beskytte deg mot viruset, oppdateringer om dets spredning og prosedyrer for virusdeteksjon. Dette kan ikke være lenger fra sannheten, spesielt med tanke på den siste nyheten om at romanen coronavirus kan spres av mennesker som ikke viser noen symptomer på sykdommen.

Selv om Japans geografiske beliggenhet gjør det til det mest åpenbare målet for de innledende phishing-kampanjene, advarer sikkerhetsforskere om at disse slags angrep kommer til å bli mer utbredt ettersom selve koronaviruset påvirker flere land over hele verden. Det har allerede blitt oppdaget koronavirusrelaterte filer med følgende navn: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b , og Trojan.WinLNK.Agent.ew.

Slike nyheter vil sikkert bli utnyttet av kriminelle gjenger, både online og offline. Ta for eksempel det nylige ransomware- angrepet Sodinokibi mot Travelex , som senere ble brukt av kriminelle gjenger for å utføre telefonsvindel.

Den beste måten å beskytte deg mot phishing-kampanjer er å unngå å åpne uønskede e-poster og vedlegg som de måtte inneholde. I tilfelle du kommer over en e-post som gir interesse for deg, anbefales det å prøve å finne og få tilgang til informasjonen den angivelig inneholder direkte fra kilden, i stedet for å åpne mistenkelige vedlegg.