Ettevaatust: küberkurjategijad võimendavad koroonaviirust arvutikasutajate ärakasutamiseks ja pahavara levitamiseks

Uuenenud koroonaviirus (2019-nCoV) neile tutvustatud sotsiaalse insenerivõimaluse realiseerimiseks ei ole ohtlike näitlejate jaoks kulunud palju aega. Hiinast Wuhanist pärit hingamisteede infektsioon on viimaste nädalate jooksul muutunud esileheuudisteks, ehkki esimestest juhtudest teatati 2019. aasta detsembris.

Uuenenud koroonaviirus (2019-nCoV) neile tutvustatud sotsiaalse insenerivõimaluse realiseerimiseks ei ole ohtlike näitlejate jaoks kulunud palju aega. Hiinast Wuhanist pärit hingamisteede infektsioon on viimaste nädalate jooksul muutunud esileheuudisteks, ehkki esimestest juhtudest teatati 2019. aasta detsembris.

Umbes kuu jooksul pärast esimest teatatud nakkust on rohkem kui 8000 kinnitatud juhtumit, surmajuhtumite arv suureneb enam kui 170 inimeseni. Nüüdseks on koroonaviirus levinud igas Hiina provintsis, aga ka mitmetes teistes riikides, sealhulgas USA-s, Kanadas, Jaapanis, Prantsusmaal, Saksamaal, Taiwanis ja Tais, ajendades Maailma Terviseorganisatsiooni kuulutama välja ülemaailmne tervisehädaolukord .

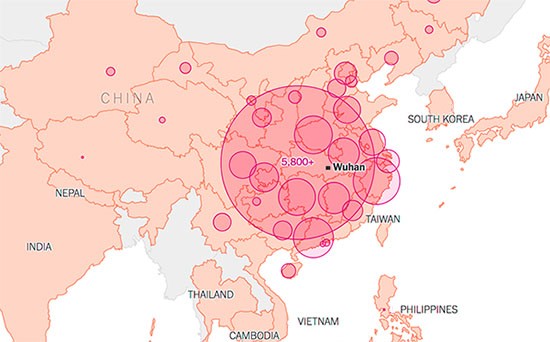

Hiinas ja naaberriikides levinud koroonaviiruse kaart upnewsinfo.com kaudu

Pole üllatav, et küberkurjategijad on hakanud koronaviiruse ohtu kasutama oma viiruste levitamise viisina. Turbeuurijad on kokku puutunud andmepüügikampaaniaga, mis levitab Jaapanis kurikuulsat Emoteti panganduse trojanit e-kirjadega, mis jäljendavad Gifu, Tottori ja Osaka prefektuuride terviseorganisatsioonide õigustatud hoiatusi.

IBM X-Forcei raporti kohaselt kirjutatakse e-kirjad jaapani keeles ja "Tekstis öeldakse lühidalt, et Jaapanis Gifu prefektuuris on olnud teateid koroonaviiruse patsientide kohta, ning ärgitatakse lugejat lisatud dokumenti vaatama." Neil on ka jalus, kus on autentsuse lisamiseks olemas kõik õiged postiaadressid, faksi- ja telefoninumbrid vastavate prefektuuride tervishoiuorganisatsioonidele.

Dokumendid, mille ohuosalised lisavad, on väidetavad juhised, kuidas end viiruse eest kaitsta, viiruse leviku värskendused ja viiruse tuvastamise protseduurid. See ei saa tõest kaugemal olla, eriti arvestades hiljutisi uudiseid, et uudset koroonaviirust võivad levitada inimesed, kellel pole haiguse sümptomeid.

Ehkki Jaapani geograafiline asukoht muudab selle esialgsete andmepüügikampaaniate kõige selgemaks sihtmärgiks, hoiatavad julgeolekualased teadlased, et sellised rünnakud muutuvad üha laialdasemaks, kuna koroonaviirus ise mõjutab rohkem riike kogu maailmas. Järgmiste nimedega koroonaviirusega seotud faile on juba avastatud: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b ja Trojan.WinLNK.Agent.ew.

Selliseid uudislugusid kasutavad kuritegelikud jõugud kindlasti nii veebis kui ka väljaspool. Võtame näiteks hiljutise Sodinokibi lunavara rünnaku Travelexi vastu , mida hiljem kasutasid kuritegelikud jõugud telefonikõnede läbiviimiseks.

Parim viis end andmepüügikampaaniate eest kaitsta on vältida soovimatute meilide ja nende manuste avamist. Juhul, kui puutute kokku teile huvipakkuva e-kirjaga, on soovitatav proovida kahtlaste manuste avamise asemel leida teave, mida see väidetavalt sisaldab, otse selle allikast ja sellele juurde pääseda.