ระวัง: อาชญากรไซเบอร์ใช้ประโยชน์จาก Coronavirus เพื่อใช้ประโยชน์จากผู้ใช้คอมพิวเตอร์และการแพร่กระจายมัลแวร์

มันไม่ได้ใช้เวลามากนักสำหรับนักคุกคามที่จะตระหนักถึงโอกาสวิศวกรรมสังคมที่ coronavirus นวนิยาย (2019-nCoV) ได้นำเสนอพวกเขา การติดเชื้อระบบทางเดินหายใจที่เกิดขึ้นในหวู่ฮั่นประเทศจีนได้กลายเป็นข่าวหน้าหนึ่งในช่วงไม่กี่สัปดาห์ที่ผ่านมาแม้ว่าจะมีรายงานผู้ป่วยรายแรกในเดือนธันวาคม 2019

มันไม่ได้ใช้เวลามากนักสำหรับนักคุกคามที่จะตระหนักถึงโอกาสวิศวกรรมสังคมที่ coronavirus นวนิยาย (2019-nCoV) ได้นำเสนอพวกเขา การติดเชื้อระบบทางเดินหายใจที่เกิดขึ้นในหวู่ฮั่นประเทศจีนได้กลายเป็นข่าวหน้าหนึ่งในช่วงไม่กี่สัปดาห์ที่ผ่านมาแม้ว่าจะมีรายงานผู้ป่วยรายแรกในเดือนธันวาคม 2019

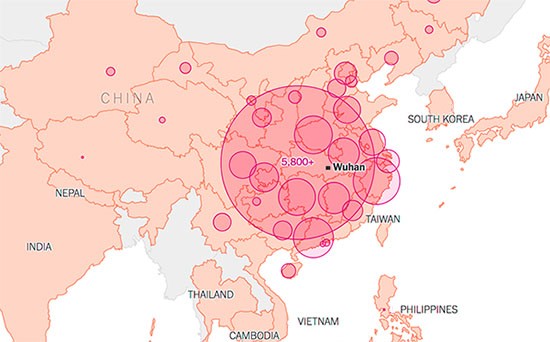

ประมาณหนึ่งเดือนนับตั้งแต่มีการติดเชื้อครั้งแรกมีผู้ป่วยมากกว่า 8,000 รายที่ได้รับการยืนยันโดยมีผู้เสียชีวิตเพิ่มขึ้นเป็นกว่า 170 คน ถึงตอนนี้ coronavirus ได้แพร่กระจายไปยังทุกจังหวัดของจีนรวมถึงประเทศอื่น ๆ อีกหลายแห่งรวมถึงสหรัฐอเมริกาแคนาดาญี่ปุ่นฝรั่งเศสเยอรมนีไต้หวันและไทยกระตุ้นให้ องค์การอนามัยโลกประกาศภาวะฉุกเฉินด้านสุขภาพระดับโลก

แผนที่ผ่าน upnewsinfo.com ของ Coronavirus ที่แพร่กระจายไปทั่วประเทศจีนและประเทศเพื่อนบ้าน

ไม่แปลกใจเลยที่อาชญากรไซเบอร์จะเริ่มใช้ประโยชน์จากการคุกคามของ coronavirus ในฐานะวิธีการเผยแพร่ไวรัสของพวกเขาเอง นักวิจัยด้านความปลอดภัยได้พบกับแคมเปญฟิชชิงที่แพร่กระจาย โทรจันธนาคาร Emotet ที่ มีชื่อเสียงในญี่ปุ่นพร้อมอีเมลที่เลียนแบบคำเตือนที่ถูกต้องตามกฎหมายจากองค์กรด้านสุขภาพในจังหวัด Gifu, Tottori และ Osaka

ตามรายงานจาก IBM X-Force อีเมลดังกล่าวเขียนเป็นภาษาญี่ปุ่นและ "ข้อความสั้น ๆ ระบุว่ามีรายงานผู้ป่วย coronavirus ในจังหวัด Gifu ในญี่ปุ่นและเรียกร้องให้ผู้อ่านดูเอกสารที่แนบมา" พวกเขายังมีส่วนท้ายที่มีที่อยู่ทางไปรษณีย์โทรสารและหมายเลขโทรศัพท์ที่ถูกต้องสำหรับองค์กรด้านสุขภาพที่เกี่ยวข้องในเขตการปกครองนั้น ๆ เพื่อความถูกต้องที่เพิ่มขึ้น

เอกสารที่นักแสดงการคุกคามแนบมานั้นเป็นคำแนะนำในการป้องกันตัวคุณเองจากไวรัสการอัพเดทการแพร่กระจายและขั้นตอนการตรวจจับไวรัส สิ่งนี้ไม่สามารถห่างไกลจากความจริงโดยเฉพาะอย่างยิ่งเมื่อพิจารณาข่าวล่าสุดว่า coronavirus นวนิยายสามารถแพร่กระจายโดยผู้ที่ไม่แสดงอาการของโรค

แม้ว่าตำแหน่งทางภูมิศาสตร์ของญี่ปุ่นทำให้เป็นเป้าหมายที่ชัดเจนที่สุดสำหรับแคมเปญฟิชชิ่งเริ่มต้นนักวิจัยด้านความปลอดภัยเตือนว่าการโจมตีประเภทนี้กำลังแพร่หลายมากขึ้นเนื่องจาก coronavirus ส่งผลกระทบต่อประเทศต่าง ๆ ทั่วโลกมากขึ้น มีการตรวจพบไฟล์ที่เกี่ยวข้องกับ coronavirus แล้วด้วยชื่อต่อไปนี้: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b และ Trojan.WinLNK.Agent.ew

ข่าวดังกล่าวจะถูกนำไปใช้โดยแก๊งอาชญากรทั้งทางออนไลน์และออฟไลน์ ยกตัวอย่างเช่นการโจมตีของ Sodinokibi ransomware เมื่อเร็ว ๆ นี้ กับ Travelex ซึ่งต่อมาถูกใช้โดยแก๊งอาชญากรเพื่อทำการหลอกลวงทางโทรศัพท์

วิธีที่ดีที่สุดในการป้องกันตัวคุณเองจากแคมเปญฟิชชิงคือหลีกเลี่ยงการเปิดอีเมลที่ไม่พึงประสงค์และไฟล์แนบที่อาจมี ในกรณีที่คุณพบอีเมลที่สนใจความสนใจของคุณขอแนะนำให้ลองค้นหาและเข้าถึงข้อมูลที่ถูกกล่าวหาว่ามีข้อมูลโดยตรงจากแหล่งที่มาของมันแทนที่จะเปิดสิ่งที่แนบที่น่าสงสัย