Óvakodj: A számítógépes bűnözők kihasználják a koronavírust a számítógép-használók kiaknázására és a rosszindulatú programok terjesztésére

Nem sok időbe telt, hogy a fenyegetés szereplői felismerjék az új koronavírus (2019-nCoV) által bemutatott társadalmi mérnöki lehetőséget. A Kínában, Wuhanból származó légzőszervi fertőzés az utóbbi hetekben kezdőoldalra vált hírekként, bár az első esetekről 2019 decemberében számoltak be.

Nem sok időbe telt, hogy a fenyegetés szereplői felismerjék az új koronavírus (2019-nCoV) által bemutatott társadalmi mérnöki lehetőséget. A Kínában, Wuhanból származó légzőszervi fertőzés az utóbbi hetekben kezdőoldalra vált hírekként, bár az első esetekről 2019 decemberében számoltak be.

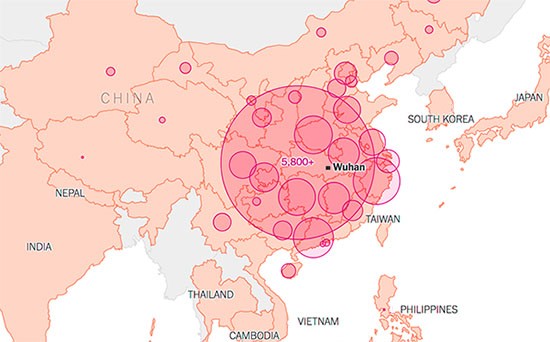

Körülbelül egy hónapon belül az első fertőzésről számolva több mint 8000 megerősített eset fordul elő, és a halálesetek száma több mint 170 emberre emelkedik. Mostanáig a koronavírus Kína minden tartományában, valamint számos más országban is elterjedt, ideértve az Egyesült Államokat, Kanadát, Japánt, Franciaországot, Németországot, Tajvanot és Thaiföldöt, és arra késztette az Egészségügyi Világszervezetet, hogy hirdesse globális egészségügyi sürgősségi helyzetét .

Térkép az upnewsinfo.com webhelyen keresztül a Kínában és a szomszédos országokban terjedő Coronavirus-t

Nem meglepő, hogy a számítógépes bűnözők a koronavírus fenyegetését egyre inkább a saját vírusaik terjesztésének egyik módjaként használják. A biztonsági kutatók olyan adathalász kampányokkal találkoztak, amelyek Japánban a hírhedt Emotet banki trójai terjesztésére terjednek ki, olyan e-mailekkel, amelyek utánozzák a Gifu, Tottori és Oszaka prefektúrák egészségügyi szervezeteinek legitim figyelmeztetéseit.

Az IBM X-Force jelentése szerint az e-mailek japánul vannak megírva, és "A szöveg röviden kijelenti, hogy koronavírusos betegekről számoltak be a japán Gifu prefektúrában, és sürgeti az olvasót, hogy tekintse meg a csatolt dokumentumot." Láblábukkal rendelkezik, amely tartalmazza az összes helyes levelezési címet, fax- és telefonszámot az adott prefektúrában működő egészségügyi szervezetek számára a hitelesség növelése érdekében.

A fenyegetések szereplői által csatolt dokumentumok állítólag ismertetik a vírus elleni védelmet, a terjedésének frissítéseit és a víruskeresési eljárásokat. Ez nem lehet távolabb az igazságtól, különös tekintettel a legfrissebb hírre, miszerint az új koronavírust olyan emberek terjeszthetik, akiknek nincs betegség tünete.

Noha Japán földrajzi elhelyezkedése teszi a kezdeti adathalászati kampányok legkézenfekvőbb célpontjává, a biztonsági kutatók figyelmeztetik, hogy az ilyen típusú támadások egyre szélesebb körben elterjedtek, mivel maga a koronavírus világszerte több országot érint. A koronavírussal kapcsolatos fájlokat már észleltek a következő nevekkel: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b és Trojan.WinLNK.Agent.ew.

Az ilyen híreket a bűnöző bandák kihasználják, akár online, akár offline módon. Vegyük például a nemrégiben megjelent Sodinokibi ransomware támadást a Travelex ellen , amelyet később bűnöző bandák használtak telefonos csalások lefolytatására.

A legjobb módszer az adathalász kampányokkal szembeni védekezésre, ha elkerüljük a kéretlen e-mailek és az esetleges mellékletek megnyitását. Abban az esetben, ha olyan e-maillel találkozik, amely megkérdőjelezi az érdeklődését, tanácsos megkísérelni megkeresni és hozzáférni az állítólag tartalmazott információkhoz közvetlenül a forrásból, ahelyett, hogy bármilyen gyanús mellékletet nyitna.