احذر: مجرمو الإنترنت الاستفادة من فيروس كورونا لاستغلال مستخدمي الكمبيوتر وانتشار البرامج الضارة

لم يستغرق الأمر وقتًا طويلاً للجهات الفاعلة في مجال التهديدات لإدراك فرصة الهندسة الاجتماعية التي قدمها لهم فيروس كورونا الجديد (2019-nCoV). أصبحت عدوى الجهاز التنفسي التي نشأت في ووهان ، الصين ، أخبارًا على صفحتها الأولى في الأسابيع الأخيرة ، على الرغم من أن الحالات الأولى تم الإبلاغ عنها في ديسمبر 2019.

لم يستغرق الأمر وقتًا طويلاً للجهات الفاعلة في مجال التهديدات لإدراك فرصة الهندسة الاجتماعية التي قدمها لهم فيروس كورونا الجديد (2019-nCoV). أصبحت عدوى الجهاز التنفسي التي نشأت في ووهان ، الصين ، أخبارًا على صفحتها الأولى في الأسابيع الأخيرة ، على الرغم من أن الحالات الأولى تم الإبلاغ عنها في ديسمبر 2019.

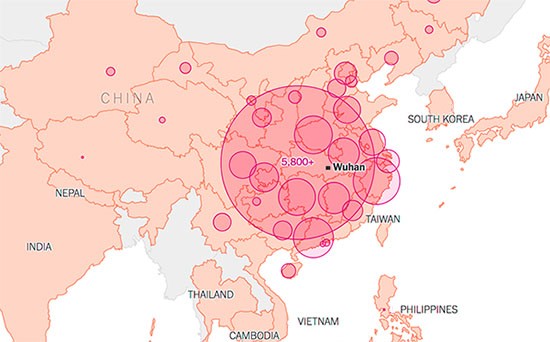

في غضون شهر تقريبًا منذ أول إصابة تم الإبلاغ عنها ، هناك أكثر من 8000 حالة مؤكدة ، مع ارتفاع عدد القتلى إلى أكثر من 170 شخصًا. في الوقت الحالي ، انتشر فيروس كورونا إلى كل مقاطعة في الصين ، بالإضافة إلى العديد من البلدان الأخرى ، بما في ذلك الولايات المتحدة وكندا واليابان وفرنسا وألمانيا وتايوان وتايلاند ، مما دفع منظمة الصحة العالمية إلى إعلان حالة طوارئ صحية عالمية .

الخريطة عبر upnewsinfo.com انتشار فيروس كورونا في جميع أنحاء الصين والبلدان المجاورة

ليس من المستغرب أن مجرمي الإنترنت بدأوا في استغلال تهديد فيروس كورونا كوسيلة لنشر فيروساتهم. صادف باحثو الأمن حملة تصيد احتيالية تنشر طروادة Emotet المصرفية الشهيرة في اليابان ، مع رسائل بريد إلكتروني تحاكي التحذيرات المشروعة من المنظمات الصحية في ولايات جيفو وتوتوري وأوساكا.

وفقًا لتقرير من IBM X-Force ، تتم كتابة رسائل البريد الإلكتروني باللغة اليابانية ، و "يشير النص لفترة وجيزة إلى وجود تقارير عن مرضى فيروس كورونا في محافظة جيفو في اليابان ويحث القارئ على عرض المستند المرفق." لديهم أيضًا تذييل يحتوي على جميع عناوين البريد والفاكس وأرقام الهواتف الصحيحة للمؤسسات الصحية ذات الصلة في المحافظات المعنية ، وذلك من أجل الحصول على أصالة إضافية.

الوثائق التي يرفقها ممثلو التهديد هي إرشادات مزعومة حول كيفية حماية نفسك من الفيروس وتحديثات انتشاره وإجراءات اكتشافه. لا يمكن أن يكون هذا بعيدًا عن الحقيقة ، لا سيما بالنظر إلى الأخبار الأخيرة التي تفيد بأن فيروس كورونا الجديد يمكن أن ينتشر عن طريق أشخاص لا تظهر عليهم أعراض المرض.

على الرغم من أن الموقع الجغرافي لليابان يجعلها الهدف الأكثر وضوحًا لحملات التصيد الأولي ، إلا أن الباحثين في مجال الأمن يحذرون من أن هذه الأنواع من الهجمات ستصبح أكثر انتشارًا لأن فيروس كورونا نفسه يؤثر على المزيد من البلدان في جميع أنحاء العالم. هناك بالفعل اكتشافات للملفات المرتبطة بفيروس كورونا بالأسماء التالية: UDS: DangerousObject.Multi.Generic ، Worm.Python.Agent.c ، Worm.VBS.Dinihou.r ، Trojan.WinLNK.Agent.gg، HEUR: Trojan .WinLNK.Agent.gen ، HEUR: Trojan.PDF.Badur.b و Trojan.WinLNK.Agent.ew.

لا بد أن تستغل العصابات الإجرامية مثل هذه الأخبار ، سواء على الإنترنت أو خارجها. خذ ، على سبيل المثال ، هجوم Sodinokibi Ransomware الأخير على Travelex ، والذي تم استخدامه لاحقًا من قبل العصابات الإجرامية لإجراء عمليات احتيال عبر الهاتف.

أفضل طريقة لحماية نفسك من حملات التصيد الاحتيالي هي تجنب فتح رسائل البريد الإلكتروني غير المرغوب فيها وأي مرفقات قد تحتوي عليها. في حالة مواجهة بريد إلكتروني يثير اهتمامك ، يُنصح بمحاولة البحث عن المعلومات التي يزعم أنها تحتوي عليها والوصول إليها مباشرة من مصدرها ، بدلاً من فتح أي مرفقات مشبوهة.