Pazite: kibernetski kriminalci izkoriščajo Coronavirus za izkoriščanje uporabnikov računalnikov in širjenje zlonamerne programske opreme

Ni minilo veliko časa, da akterji z grožnjami spoznajo priložnost socialnega inženiringa, ki jim jo je predstavil novi koronavirus (2019-nCoV). Dihalna okužba, ki izvira iz kitajskega Wuhana, je v zadnjih tednih postala novica na prvi strani, čeprav so prvi primeri poročali decembra 2019.

Ni minilo veliko časa, da akterji z grožnjami spoznajo priložnost socialnega inženiringa, ki jim jo je predstavil novi koronavirus (2019-nCoV). Dihalna okužba, ki izvira iz kitajskega Wuhana, je v zadnjih tednih postala novica na prvi strani, čeprav so prvi primeri poročali decembra 2019.

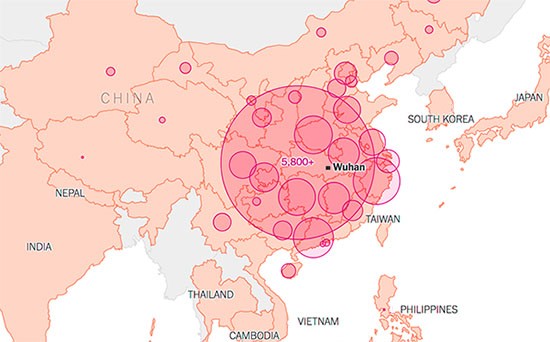

V približno mesecu dni od prve prijavljene okužbe je bilo več kot 8000 potrjenih primerov, število umrlih pa se je povečalo na več kot 170 ljudi. Do zdaj se je koronavirus razširil na vse kitajske pokrajine, pa tudi na številne druge države, vključno z ZDA, Kanado, Japonsko, Francijo, Nemčijo, Tajvanom in Tajsko, kar je spodbudilo Svetovno zdravstveno organizacijo, da razglasi globalno zdravstveno stanje v sili .

Zemljevid preko spletnega mesta upnewsinfo.com, ki se širi po vsem Kitajskem in sosednjih državah

Ne preseneča, da kibernetski kriminalci začnejo izkoriščati grožnjo koronavirusa kot način za širjenje lastnih virusov. Varnostni raziskovalci so naleteli na lažno oglaševalsko akcijo, ki širi zloglasni bančni trojanec Emotet na Japonskem, z e-poštnimi sporočili, ki posnemajo zakonita opozorila zdravstvenih organizacij v prefekturah Gifu, Tottori in Osaka.

Glede na poročilo IBM X-Force so e-poštna sporočila napisana v japonščini in "Besedilo na kratko navaja, da so v prefekturi Gifu na Japonskem poročali o bolnikih s koronavirusom in bralca poziva k ogledu priloženega dokumenta." Imajo tudi nogo, ki vsebuje vse pravilne poštne naslove, telefaks in telefonske številke, za ustrezne zdravstvene organizacije v ustreznih prefekturah za dodatno verodostojnost.

Dokumenti, ki jih priložijo akterji groženj, so domnevna navodila, kako se zaščititi pred virusom, posodobitve glede njegovega širjenja in postopki odkrivanja virusa. To ne more biti dlje od resnice, zlasti če upoštevamo zadnje novice, da lahko novi koronavirus širijo ljudje, ki nimajo nobenih simptomov bolezni.

Čeprav je zaradi geografskega položaja Japonske najbolj očiten cilj začetnih lažnih oglaševalskih akcij, varnostni raziskovalci opozarjajo, da bodo tovrstni napadi postali bolj razširjeni, saj sam koronavirus prizadene več držav po vsem svetu. Obstajajo že odkrivanja datotek, povezanih s koronavirusom, z naslednjimi imeni: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b in Trojan.WinLNK.Agent.ew.

Takšne novice naj bi izkoristile kriminalne tolpe, tako na spletu kot v spletu. Vzemimo za primer nedavni napad z odkupno programsko opremo Sodinokibi proti Travelexu , ki so ga kriminalne tolbe pozneje uporabile za opravljanje telefonskih prevar.

Najboljši način, da se zaščitite pred lažnimi kampanjami, je, da se izognete odpiranju neželenih e-poštnih sporočil in prilog, ki jih morda vsebujejo. V primeru, da naletite na e-poštno sporočilo, ki vas zanima, je priporočljivo, da poskusite najti in dostopati do informacij, ki jih domnevno vsebuje neposredno iz svojega vira, namesto da bi odpirali kakršne koli sumljive priloge.