Cuidado: Os Cibercriminosos Utilizam o Coronavírus para Explorar os Usuários de Computador e Espalhar Malware

Não demorou muito tempo para os atores de ameaças perceberem a oportunidade de engenharia social que o novo coronavírus (2019-nCoV) lhes apresentou. A infecção respiratória originada em Wuhan, na China, tornou-se notícia de primeira página nas últimas semanas, embora os primeiros casos tenham sido relatados em dezembro de 2019.

Não demorou muito tempo para os atores de ameaças perceberem a oportunidade de engenharia social que o novo coronavírus (2019-nCoV) lhes apresentou. A infecção respiratória originada em Wuhan, na China, tornou-se notícia de primeira página nas últimas semanas, embora os primeiros casos tenham sido relatados em dezembro de 2019.

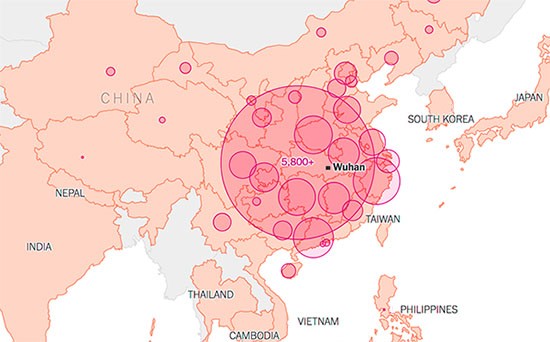

Em cerca de um mês desde as primeiras infecções relatadas, existem mais de 8.000 casos confirmados, com o número de mortos aumentando para mais de 170 pessoas. Até agora, o coronavírus se espalhou para todas as províncias da China, bem como para vários outros países, incluindo EUA, Canadá, Japão, França, Alemanha, Taiwan e Tailândia, levando a Organização Mundial da Saúde a declarar uma emergênci global de saúde.

Mapa Via upnewsinfo.com do Coronavírus se Espalhando por Toda a China e Países Vizinhos

Não é de surpreender que os cibercriminosos estejam começando a explorar a ameaça do coronavírus como uma maneira de disseminar os seus próprios vírus. Os pesquisadores de segurança se depararam com uma campanha de phishing que está espalhando o famoso Trojan bancário Emotet no Japão, com e-mails que imitam avisos legítimos de organizações de saúde nas prefeituras de Gifu, Tottori e Osaka.

De acordo com um relatório da IBM X-Force, os e-mails são escritos em japonês e "O texto afirma brevemente que houve relatos de pacientes com coronavírus na prefeitura de Gifu no Japão e exorta o leitor a visualizar o documento em anexo". Eles também têm um rodapé que apresenta todos os endereços corretos, números de fax e telefone, para as organizações de saúde relevantes nas respectivas prefeituras, para maior autenticidade.

Os documentos que os atores de ameaças anexam são supostas instruções sobre como se proteger do vírus, atualizações sobre a sua disseminação e procedimentos de detecção de vírus. Isso não pode estar mais longe da verdade, especialmente considerando as notícias recentes de que o novo coronavírus pode ser transmitido por pessoas que não apresentam sintomas da doença.

Embora a posição geográfica do Japão o torne o alvo mais óbvio para as campanhas iniciais de phishing, os pesquisadores de segurança alertam que esse tipo de ataque se tornará mais disseminado, pois o próprio coronavírus afeta mais países do mundo. Já houveram detecções de arquivos relacionados ao Coronavírus com os seguintes nomes: UDS: DangerousObject.Multi.Generic, Worm.Python.Agent.c, Worm.VBS.Dinihou.r, Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR:Trojan.PDF.Badur.b e Trojan.WinLNK.Agent.ew.

Tais notícias devem ser exploradas por quadrilhas criminosas, tanto online quanto offline. Tomemos, por exemplo, o recente ataque de ransomware do Sodinokibi contra o Travelex, que mais tarde foi usado por quadrilhas criminosas para realizar golpes por telefone.

A melhor maneira de se proteger de campanhas de phishing é evitar a abertura de emails não solicitados e quaisquer anexos que eles possam conter. No caso de você encontrar um e-mail que desperte seu interesse, é aconselhável tentar encontrar e acessar as informações que supostamente contêm diretamente de sua fonte, em vez de abrir anexos suspeitos.