當心:網絡罪犯利用冠狀病毒來利用計算機用戶並傳播惡意軟件

威脅行為者並沒有花費很多時間來意識到新型冠狀病毒(2019-nCoV)向他們展示的社會工程機遇。儘管第一批病例報告於2019年12月,但起源於中國武漢的呼吸道感染已成為最近幾週的頭條新聞。

威脅行為者並沒有花費很多時間來意識到新型冠狀病毒(2019-nCoV)向他們展示的社會工程機遇。儘管第一批病例報告於2019年12月,但起源於中國武漢的呼吸道感染已成為最近幾週的頭條新聞。

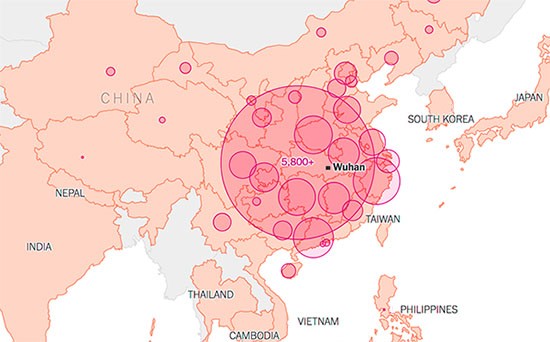

自首次報告感染以來約一個月,已確診8,000多例,死亡人數上升至170多人。迄今為止,冠狀病毒已經傳播到中國的每個省以及美國,加拿大,日本,法國,德國,台灣和泰國等其他幾個國家,促使世界衛生組織宣布全球衛生緊急情況 。

通過upnewsinfo.com繪製冠狀病毒分佈在中國及周邊國家的地圖

毫無疑問,網絡犯罪分子開始利用冠狀病毒威脅來傳播自己的病毒。安全研究人員遇到了一個網絡釣魚活動,該網絡正在日本傳播臭名昭著的Emotet銀行木馬 ,並通過電子郵件模仿了岐阜,鳥取和大阪府衛生組織的合法警告。

根據IBM X-Force的一份報告,這些電子郵件是用日語編寫的,"該文本簡要指出,日本岐阜縣已有冠狀病毒患者的報導,並敦促讀者閱讀附件。"他們還有一個頁腳,具有適用於各州相關衛生組織的所有正確的通訊地址,傳真和電話號碼,以增強真實性。

威脅參與者附有的文檔據稱是有關如何保護自己免受病毒侵害,其傳播更新和病毒檢測程序的說明。這與事實相距甚遠,特別是考慮到最近的新聞,即新型冠狀病毒可以由沒有疾病症狀的人傳播。

儘管日本的地理位置使其成為最初的網絡釣魚活動的最明顯目標,但安全研究人員警告稱,隨著冠狀病毒本身影響全球更多國家,此類攻擊將變得更加廣泛。已經檢測到冠狀病毒相關文件,其名稱如下: UDS:DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r ,Trojan.WinLNK.Agent.gg,HEUR:Trojan .WinLNK.Agent.gen, HEUR:Trojan.PDF.Badur.b和Trojan.WinLNK.Agent.ew。

此類新聞報導一定會被在線和離線的犯罪團伙利用。例如,最近針對Travelex的 Sodinokibi勒索軟件攻擊,後來被犯罪團伙用來進行電話詐騙。

保護您免受網上誘騙活動侵害的最佳方法是避免打開未經請求的電子郵件以及其中可能包含的任何附件。如果您遇到引起您興趣的電子郵件,建議您嘗試直接從其來源中查找和訪問據稱包含的信息,而不是打開任何可疑的附件。