Attenzione: i criminali informatici sfruttano il coronavirus per sfruttare gli utenti di computer e diffondere malware

Gli attori delle minacce non hanno impiegato molto tempo per realizzare l'opportunità di ingegneria sociale che il romanzo coronavirus (2019-nCoV) ha presentato loro. L'infezione respiratoria che ha avuto origine a Wuhan, in Cina, è diventata una notizia in prima pagina nelle ultime settimane, sebbene i primi casi siano stati segnalati a dicembre 2019.

Gli attori delle minacce non hanno impiegato molto tempo per realizzare l'opportunità di ingegneria sociale che il romanzo coronavirus (2019-nCoV) ha presentato loro. L'infezione respiratoria che ha avuto origine a Wuhan, in Cina, è diventata una notizia in prima pagina nelle ultime settimane, sebbene i primi casi siano stati segnalati a dicembre 2019.

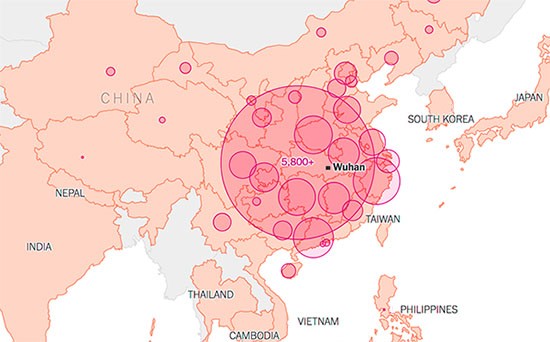

In circa un mese dalla prima infezione segnalata, ci sono più di 8000 casi confermati, con un bilancio delle vittime che sale a più di 170 persone. Ormai, il coronavirus si è diffuso in tutte le province della Cina, così come in molti altri paesi, tra cui Stati Uniti, Canada, Giappone, Francia, Germania, Taiwan e Tailandia, spingendo l' Organizzazione mondiale della sanità a dichiarare un'emergenza sanitaria globale .

Mappa tramite upnewsinfo.com del Coronavirus che si diffonde in Cina e nei paesi limitrofi

Non sorprende che i criminali informatici stiano iniziando a sfruttare la minaccia del coronavirus come mezzo per diffondere i propri virus. I ricercatori della sicurezza hanno incontrato una campagna di phishing che sta diffondendo il famigerato trojan bancario Emotet in Giappone, con e-mail che imitano gli avvertimenti legittimi delle organizzazioni sanitarie nelle prefetture di Gifu, Tottori e Osaka.

Secondo un rapporto di IBM X-Force, le e-mail sono scritte in giapponese e "Il testo afferma brevemente che ci sono state segnalazioni di pazienti affetti da coronavirus nella prefettura di Gifu in Giappone e sollecita il lettore a visualizzare il documento allegato". Hanno anche un piè di pagina che presenta tutti gli indirizzi postali, i numeri di fax e di telefono corretti, per le organizzazioni sanitarie competenti nelle rispettive prefetture, per una maggiore autenticità.

I documenti allegati dagli attori delle minacce sono presunte istruzioni su come proteggersi dal virus, aggiornamenti sulla sua diffusione e procedure di rilevamento dei virus. Questo non può essere più lontano dalla verità, soprattutto considerando le recenti notizie che il nuovo coronavirus può essere diffuso da persone che non mostrano sintomi della malattia.

Sebbene la posizione geografica del Giappone lo renda il bersaglio più ovvio per le prime campagne di phishing, i ricercatori della sicurezza avvertono che questo tipo di attacchi diventerà più diffuso poiché il coronavirus stesso colpisce più paesi in tutto il mondo. Sono già stati rilevati file relativi al coronavirus con i seguenti nomi: UDS: DangerousObject.Multi.Generic , Worm.Python.Agent.c , Worm.VBS.Dinihou.r , Trojan.WinLNK.Agent.gg, HEUR: Trojan .WinLNK.Agent.gen, HEUR: Trojan.PDF.Badur.b e Trojan.WinLNK.Agent.ew.

Tali notizie sono destinate ad essere sfruttate da bande criminali, sia online che offline. Prendiamo ad esempio il recente attacco ransomware di Sodinokibi contro Travelex , che è stato successivamente utilizzato da bande criminali per condurre truffe telefoniche.

Il modo migliore per proteggersi dalle campagne di phishing è evitare di aprire e-mail indesiderate e eventuali allegati che potrebbero contenere. Nel caso in cui ti imbatti in un'e-mail che attira il tuo interesse, è consigliabile provare a trovare e accedere alle informazioni che presumibilmente contiene direttamente dalla sua fonte, invece di aprire eventuali allegati sospetti.