Emotet

Uhkien tuloskortti

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards ovat arviointiraportteja erilaisista haittaohjelmauhkista, jotka tutkimustiimimme on kerännyt ja analysoinut. EnigmaSoft Threat Scorecards arvioi ja luokittelee uhkia käyttämällä useita mittareita, mukaan lukien todelliset ja mahdolliset riskitekijät, trendit, esiintymistiheys, esiintyvyys ja pysyvyys. EnigmaSoft Threat Scorecards päivitetään säännöllisesti tutkimustietojemme ja mittareittemme perusteella, ja ne ovat hyödyllisiä monenlaisille tietokoneen käyttäjille, aina haittaohjelmien poistamiseen järjestelmissään ratkaisuja etsivistä loppukäyttäjistä uhkia analysoiviin tietoturvaasiantuntijoihin.

EnigmaSoft Threat Scorecards näyttää monenlaista hyödyllistä tietoa, mukaan lukien:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Vakavuustaso: Kohteen määritetty vakavuusaste, joka esitetään numeerisesti riskimallinnuksemme ja tutkimukseemme perusteella, kuten uhkien arviointikriteereissämme selitetään.

Tartunnan saaneet tietokoneet: SpyHunterin raportoimien vahvistettujen ja epäiltyjen tietyn uhan tapausten määrä tartunnan saaneissa tietokoneissa.

Katso myös Uhkien arviointikriteerit .

| Uhka taso: | 80 % (Korkea) |

| Tartunnan saaneet tietokoneet: | 4,934 |

| Ensin nähty: | June 28, 2014 |

| Viimeksi nähty: | October 24, 2025 |

| Vaikuttavat käyttöjärjestelmät: | Windows |

Emotet aloitti pankki-troijalaisena noin viisi vuotta sitten, mutta on muuttunut niin paljon muuksi. Nykyään siitä on tullut yksi vaarallisimmista bottiverkoista ja haittaohjelmien pudottajista vuokrattavana maailmassa. Hyödyntääksesi hyökkäykset kokonaan, Emotet pudottaa usein uusia pankki-troijalaisia, sähköpostien kerääjiä, itse levitysmekanismeja, tietovarastajia ja jopa lunasohjelmia.

Emotet aloitti pankki-troijalaisena noin viisi vuotta sitten, mutta on muuttunut niin paljon muuksi. Nykyään siitä on tullut yksi vaarallisimmista bottiverkoista ja haittaohjelmien pudottajista vuokrattavana maailmassa. Hyödyntääksesi hyökkäykset kokonaan, Emotet pudottaa usein uusia pankki-troijalaisia, sähköpostien kerääjiä, itse levitysmekanismeja, tietovarastajia ja jopa lunasohjelmia.

Turvallisuustutkijat totesivat, että Emotetin takana olevat uhkatoimijat ottivat kesäloman kesäkuusta 2019 alkaen, jolloin jopa komento- ja valvontatoiminta (C2) pysähtyivät. Kun kesäkuukaudet alkoivat saada tulosta, turvallisuustutkijat alkoivat kuitenkin nähdä Emotetin C2-infrastruktuurin aktiivisuuden lisääntyneen. Emotet on 16. syyskuuta 2019 alkaen jo täysin varustettuna elvyttämällä roskapostikampanjalla, joka luottaa sosiaaliseen tekniikkaan.

Sisällysluettelo

Emotet on suunnattu tietokoneen käyttäjille houkuttelevilla roskapostikampanjoilla

Yksi nerokkaimmista ja uhkaavimmista tavoista, joilla Emotet-tartunnan saaneet uhrit olivat varastetun sähköpostisisällön kautta. Haittaohjelma pyyhkäise uhrin postilaatikko ja kopioi olemassa olevat keskustelut, joita hän käyttää sitten omissa sähköposteissaan. Emotet lainaa todellisten viestien kokonaisuuden "vastauksessa" uhrin lukemattomaan sähköpostiviestiin, jotta hän huijaa heitä avaamaan haittaohjelmien sisältämän liitteen, yleensä Microsoft Word -asiakirjan varjolla.

Ei tarvita paljon mielikuvitusta nähdä, kuinka joku, joka odottaa vastausta meneillään olevaan keskusteluun, voidaan huijata tällä tavalla. Lisäksi jäljittelemällä olemassa olevia sähköpostikeskusteluja, mukaan lukien aito sähköpostisisältö ja Aiheotsikot, viesteistä tulee paljon satunnaistuneempia ja haastavampia suodattaa roskapostin vastaisten järjestelmien avulla.

Mielenkiintoista on, että Emotet ei käytä sähköpostia, josta se varasti sisällön, lähettääkseen sen mahdolliselle uhrille. Sen sijaan se lähettää nostetun keskustelun toiseen verkon robottiin, joka sitten lähettää sähköpostin aivan toisesta sijainnista käyttämällä täysin erillistä lähtevää SMTP-palvelinta.

Turvallisuustutkijoiden mukaan Emotet käytti varastettuja sähköpostikeskusteluja noin 8,5 prosentilla hyökkäysviesteistä ennen kesäkautta. Lomakauden päättymisen jälkeen tämä taktiikka on kuitenkin tullut entistä näkyvämmäksi, ja sen osuus on lähes neljäsosa Emotetin lähtevästä sähköpostiliikenteestä.

Cybercrooks käyttää Emotetia varastamaan henkilötietoja

Tietokoneiden henkilökohtaisia tietoja varastavien tietoverkkojen käytettävissä olevat työkalut ovat käytännössä rajattomat. Juuri niin tapahtuu, että Emotet on eräänlainen haittaohjelmauhka, joka hyödyntää erittäin tehokkaasti tapaa käynnistää massamähköposti-kampanjoita, jotka levittävät haittaohjelmia, joiden tarkoituksena on varastaa tietoja pahaa ajattelemattomalta tietokoneen käyttäjältä. Tapa, jolla Emotet toimii, on avata takaovi muille vaarallisille tietokoneuhkille, kuten Dridex-troijalainen hevonen, joka on erityisesti suunniteltu varastamaan tietoja tietokoneen käyttäjältä aggressiivisten tietojenkalastelumenetelmien avulla.

Kun oikean tyyppinen hakkeri tai verkkoyritys käyttää sitä, Emotetia voidaan käyttää tunkeutumaan tietokoneeseen useiden haittaohjelmauhkien lataamiseksi ja asentamiseksi. Tästä huolimatta lisäasennetut uhat voivat olla vaarallisempia, jos ne voivat muodostaa yhteyden hallinta- ja hallintapalvelimiin ladataksesi ohjeita tartunnan saaneessa järjestelmässä suoritettaviksi.

Emotetin vaikutuksia ei tule koskaan ottaa kevyesti

Kaikissa niin kauan ulottuvissa haittaohjelmauhoissa kuin Emotet, tietokoneiden käyttäjien on toteutettava tarvittavat varotoimenpiteet estääkseen hyökkäyksen sellaiselta. Kääntöpuolella Emotetin hyökkääjät haluavat löytää tarvittavan resurssin uhan turvalliseksi havaitsemiseksi ja poistamiseksi. Jos Emotetin annetaan ajaa tietokoneella pitkään, riski tietojen pilaantumisesta kasvaa räjähdysmäisesti.

Tietokoneen käyttäjät, jotka saattavat viivästyttää Emotetin poistamista tai toteuttaa tarvittavat varotoimet, asettavat tietokoneelleen tallennetut henkilötiedot vaaraan, mikä voi johtaa vakaviin ongelmiin, kuten henkilöllisyysvarkauksiin. Emotet on lisäksi vaikea havaita, mikä on prosessi, jonka suorittaa ensisijaisesti päivitetty ohjelmistovastainen resurssi tai sovellus.

Tietokoneen käyttäjien tulee aina olla varovainen avatessaan liitteitä sisältäviä sähköpostiviestejä, erityisesti sellaisia, jotka sisältävät liitteitä Microsoft Word -asiakirjojen muodossa. Emotetin tiedetään olevan menetelmä haittaohjelmien levittämiseksi.

Emotetin paluu

Yhdessä vaiheessa vuonna 2019 Emotetin komento- ja hallintapalvelimet sijoittivat ikkunat sulkemaan uhan tartuttamat järjestelmät vapaiksi ollakseen Emotetin takana olevien tekijöiden hallinnassa. Emotet palasi kuitenkin kuolleista pian, kun hakkerit eivät vain saavuttaneet Emotetin hallintaa, vaan käyttivät laillisia verkkosivustoja levittääkseen uhkan roskapostikampanjoiden avulla hakkeroimalla sivustot ensin.

Emotetin kehittäjät ovat ilmoittaneet kohdistuneen noin 66 000 sähköpostiosoitetta yli 30 000 verkkotunnukselle, monet niistä verkkotunnuksista, jotka kuuluvat laillisiin sivustoihin, jotka hakkeroitiin. Jotkut Emotetin luojat hyökkäävät laillisista sivustoista ovat seuraavat:

- biyunhui [.] com

- broadpeakdefense [.] com

- charosjewellery [.] co.uk

- customernoble [.] com

- holyurbanhotel [.] com

- keikomimura [.] com

- lecairtravels [.] com

- mutlukadinlarakademisi [.] com

- nautcoins [.] com

- taxolabs [.] com

- think1 [.] com

Periaatteessa haittaohjelmainfektiot lisääntyvät varmasti ajan myötä. Kuten Cisco Talosin tutkijat huomauttivat: "Kun uhkaryhmä hiljenee, on epätodennäköistä, että he menevät ikuisesti", kehittelemällä: "Pikemminkin tämä avaa uhkaryhmälle mahdollisuuden palata uusien IOC: ien, taktiikoiden, tekniikoiden ja menettelytapoja tai uusia haittaohjelmavaihtoehtoja, jotka voivat välttää olemassa olevan havaitsemisen. "

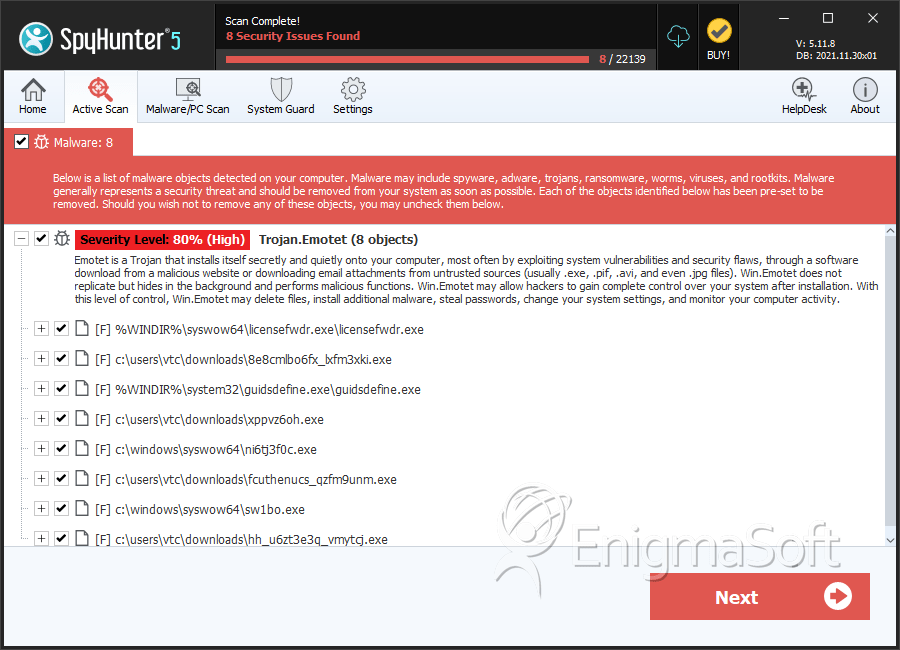

SpyHunter havaitsee ja poistaa Emotet

Emotet kuvakaappausta

Tiedostojärjestelmän yksityiskohdat

| # | Tiedoston Nimi | MD5 |

Havainnot

Havainnot: SpyHunterin raportoimien vahvistettujen ja epäiltyjen tapausten määrä tietyn uhan saastuneissa tietokoneissa.

|

|---|---|---|---|

| 1. | licensefwdr.exe | 3391006372b212ba0be34bf9cc47bb15 | 62 |

| 2. | 8e8cmlbo6fx_lxfm3xki.exe | 0d87835af614586f70e39e2dfdba1953 | 41 |

| 3. | guidsdefine.exe | 8af726850d90d8897096429c8f677fb9 | 34 |

| 4. | ni6tj3f0c.exe | 865eba9b4ee8e93f500232eae85899f9 | 14 |

| 5. | sw1bo.exe | 6957fc973e45d6362c9508297840332c | 14 |

| 6. | fcuthenucs_qzfm9unm.exe | fc620fb26d06a3f15e97fa438e47b4e3 | 13 |

| 7. | hh_u6zt3e3q_vmytcj.exe | 0c12b6e792d5e395f1d0e8e00f2a906b | 9 |

| 8. | 8lqwejk6.exe | 9ab8c51587e3a46950576c545d917e5f | 8 |

| 9. | guidsripple.exe | 954d6e95ef173331841a54b2bacbcd28 | 8 |

| 10. | z7w2_qj.exe | 59dec5b309f882bd3b7b7f4db9de8810 | 7 |

| 11. | file.exe | 110c1f03f6cea56bbc5aea62e9705d24 | 7 |

| 12. | ripplepolic.exe | d3fe0e7a94cf8a04435ecd85d1a85227 | 7 |

| 13. | ↇↂↂↂ自転車выпLXXX;ↇↂↂↂ;ЧыПبايسکل.exe | 9d7b1ffdd0d6e8e43032b16dabcb52b4 | 7 |

| 14. | BA1E.tmp | b25ec6e225cf6247dcb3810470ae86b7 | 6 |

| 15. | 211.exe | 831bbafd3a5596994e3e5407e86a6ab0 | 6 |

| 16. | s9nevcf77pvpbcahes.exe | 9f6d496199d712df75fea0d4f65a774d | 6 |

| 17. | სკუმბრია.exe | 35c973fee6e0f6fd1c9486d25d041c83 | 5 |

| 18. | fu_nid7mlnsu.exe | fecc9b87f6adde022e2e7540469d9668 | 4 |

| 19. | td5g1cst.exe | d42dbba27dc711e5b4a3f4bf83967049 | 4 |

| 20. | cvedvfdyaj.exe | e60048bfaab06dcab844454c33ad5491 | 4 |

| 21. | aizz7dugmz_ddw.exe | 149f8faf3bb1c3cbd1207c133715a480 | 2 |

| 22. | h7kg8jsthbc.exe | c6c70da245a63f7ae7052ebac3fb76c6 | 2 |

| 23. | troj_generic_ec086af0e56b97ea6b427f02f90def0897bb0fe578eed1d48bf33049e4c9d439.exe | 536d98819ef25d5452ef802d4541bb46 | 1 |

| 24. | bc117e6ae77ef72ad0131990943d7a8b3570f0eb9fbe9a7a41e7e43711e5f763.crdownload | 83e70065bf06162895e73ce43f4fdb19 | 1 |

| 25. | eb7f8d53312376570fbd1385b45d1ff3fab6faadfba6c3a3a6c9d30c5e31bb4d.crdownload | 1f4a1df52756bd6ea855b47f039836ee | 1 |

| 26. | 1be6989616522d6ae9b3c301e5f51f0ac0313dfc8497958c616a307cd09657fc.crdownload | 991bd07e70c478affb777a3728942591 | 1 |

| 27. | aba5311be7e0dfbfefdd1f545a701b4e81c9ad8790af6f58f827e6b54f3454e5.crdownload | a4d00e6314149af840bbbf7a70bf1170 | 1 |

| 28. | a9a90901ee38e8a232e253f00b9fc9c0f0f58620ef6b7692e6dc7342a7317c1d.crdownload | 6f68c6733db5e38ba4cd82d12e683696 | 1 |

| 29. | C:\Windows\11987416.exe | ||

| 30. | C:\Windows\System32\46615275.exe | ||

| 31. | C:\Windows\System32\shedaudio.exe | ||

| 32. | C:\Windows\SysWOW64\f9jwqSbS.exe | ||

| 33. |

C:\Users\ |

||

| 34. |

C:\Users\ |