Emotet

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Dreigingsniveau: | 80 % (Hoog) |

| Geïnfecteerde computers: | 4,934 |

| Eerst gezien: | June 28, 2014 |

| Laatst gezien: | October 24, 2025 |

| Beïnvloede besturingssystemen: | Windows |

Emotet begon ongeveer vijf jaar geleden als een trojan voor banken, maar is zoveel meer geworden. Tegenwoordig is het een van de gevaarlijkste botnets en malware-droppers ter huur geworden. Om geld te verdienen met de aanvallen, laat Emotet vaak nieuwe bank-trojaanse paarden, e-mailrooiers, zelf-propagatiemechanismen, informatie-stealers en zelfs ransomware vallen.

Emotet begon ongeveer vijf jaar geleden als een trojan voor banken, maar is zoveel meer geworden. Tegenwoordig is het een van de gevaarlijkste botnets en malware-droppers ter huur geworden. Om geld te verdienen met de aanvallen, laat Emotet vaak nieuwe bank-trojaanse paarden, e-mailrooiers, zelf-propagatiemechanismen, informatie-stealers en zelfs ransomware vallen.

Beveiligingsonderzoekers merkten op dat de bedreigingsactoren achter Emotet een zomervakantie namen, beginnend in juni 2019, waarin zelfs de command and control (C2) -activiteiten stopten. Toen de zomermaanden hun einde begonnen te zien, begonnen beveiligingsonderzoekers echter een toename van de activiteit van de C2-infrastructuur van Emotet te zien. Vanaf 16 september 2019 is Emotet al in volle gang met een nieuw leven ingeblazen spamcampagne, afhankelijk van social engineering.

Inhoudsopgave

Emotet richt zich op computergebruikers door verleidelijke spam-e-mailcampagnes

Een van de meest ingenieuze en dreigende manieren waarop slachtoffers van Emotet geïnfecteerd werden, was via gestolen e-mailinhoud. De malware zou de inbox van een slachtoffer vegen en bestaande gesprekken kopiëren, die het vervolgens in zijn eigen e-mails zal gebruiken. Emotet citeert de lichamen van echte berichten in een "antwoord" op de ongelezen e-mail van een slachtoffer, in een poging hen te misleiden om een bijlage met malware te openen, meestal onder het mom van een Microsoft Word-document.

Het kost niet veel fantasie om te zien hoe iemand die een antwoord verwacht op een lopend gesprek op deze manier voor de gek kan worden gehouden. Bovendien worden de berichten, door bestaande e-mailgesprekken na te bootsen, inclusief echte e-mailinhoud en onderwerpkoppen, veel meer willekeurig en uitdagender om te filteren op antispamsystemen.

Wat interessant is, is dat Emotet de e-mail waarvan het inhoud heeft gestolen niet gebruikt om het naar een potentieel slachtoffer te sturen. In plaats daarvan verzendt het het opgeheven gesprek naar een andere bot in het netwerk, die vervolgens de e-mail verzendt vanaf een geheel andere locatie, met behulp van een volledig afzonderlijke uitgaande SMTP-server.

Volgens beveiligingsonderzoekers gebruikte Emotet gestolen e-mailgesprekken in ongeveer 8,5 procent van de aanvalsberichten vóór de onderbreking van de zomer. Sinds het einde van het vakantieseizoen is deze tactiek echter prominenter geworden en goed voor bijna een kwart van al het uitgaande e-mailverkeer van Emotet.

Cybercrooks gebruiken Emotet om persoonlijke gegevens te stelen

De hulpmiddelen die cybercriminelen ter beschikking hebben om persoonlijke informatie van computers te stelen, zijn vrijwel eindeloos. Het is gewoon zo dat Emotet een soort malwarebedreiging is die zeer effectief is in het gebruiken van massale spam-e-mailcampagnes die malware verspreiden die is ontworpen om gegevens te stelen van een nietsvermoedende computergebruiker. De manier waarop Emotet werkt is door een achterdeur te openen voor andere computerbedreigingen met een hoog risico, zoals het Trojaanse paard Dridex, dat speciaal is ontworpen om gegevens van een computergebruiker te stelen met behulp van agressieve phishingtechnieken.

Bij gebruik door het juiste type hacker of cyberrook, kan Emotet worden gebruikt op een manier om een computer te infiltreren om meerdere malwarebedreigingen te laden en te installeren. Toch kunnen de extra geïnstalleerde bedreigingen gevaarlijker zijn wanneer ze verbinding kunnen maken met command and control (C&C) servers om instructies te downloaden voor uitvoering op het geïnfecteerde systeem.

De effecten van Emotet mogen nooit lichtvaardig worden genomen

In elk geval van een malware-bedreiging die zo groot is als Emotet, moeten computergebruikers de nodige voorzorgsmaatregelen nemen om een dergelijke aanval te voorkomen. Aan de andere kant zullen degenen die zijn aangevallen door Emotet de nodige middelen willen vinden om de dreiging veilig te detecteren en te elimineren. Als men Emotet gedurende een lange periode op een computer laat draaien, neemt het risico van exponentieel gestuurde gegevens toe.

Computergebruikers die vertragen bij het elimineren van Emotet of het nemen van de juiste voorzorgsmaatregelen, brengen hun persoonlijke gegevens op hun pc in gevaar, wat kan leiden tot ernstige problemen zoals identiteitsdiefstal. Bovendien is Emotet een moeilijk te detecteren bedreiging, een proces dat voornamelijk wordt uitgevoerd door een bijgewerkte antimalwarebron of -toepassing.

Computergebruikers moeten altijd voorzichtig zijn bij het openen van e-mails met bijlagen, in het bijzonder e-mails die bijlagen bevatten in de vorm van Microsoft Word-documenten, een methode die Emotet gebruikt om malware te verspreiden.

De terugkeer van Emotet

Op een gegeven moment in 2019 waren de commando- en controleservers van Emotet gesloten en bleven systemen die geïnfecteerd waren door de dreiging, niet onder controle van de daders achter Emotet. Niet snel na het afsluiten van de C & C-servers kwam Emotet echter terug uit de dood, waar hackers niet alleen de controle over Emotet kregen, maar ook legitieme websites gebruiken om de dreiging via spamcampagnes te verspreiden door eerst de sites te hacken.

De ontwikkelaars van Emotet hebben naar verluidt zich gericht op ongeveer 66.000 e-mailadressen voor meer dan 30.000 domeinnamen, veel van die domeinen die behoren tot legitieme sites die zijn gehackt. Enkele van de legitieme sites aangevallen door de makers van Emotet zijn de volgende:

- biyunhui [.] com

- broadpeakdefense [.] com

- charosjewellery [.] co.uk

- customernoble [.] com

- holyurbanhotel [.] com

- keikomimura [.] com

- lecairtravels [.] com

- mutlukadinlarakademisi [.] com

- nautcoins [.] com

- taxolabs [.] com

- think1 [.] com

Fundamenteel zullen we een toename van malware-infecties zien, naarmate de tijd vordert. Zoals onderzoekers van Cisco Talos opmerkten: "Wanneer een bedreigingsgroep zwijgt, is het onwaarschijnlijk dat ze voor altijd weg zullen zijn", uitgebreider: "Dit biedt eerder de mogelijkheid voor een bedreigingsgroep om terug te keren met nieuwe IOC's, tactieken, technieken en procedures of nieuwe malwarevarianten die bestaande detectie kunnen voorkomen. "

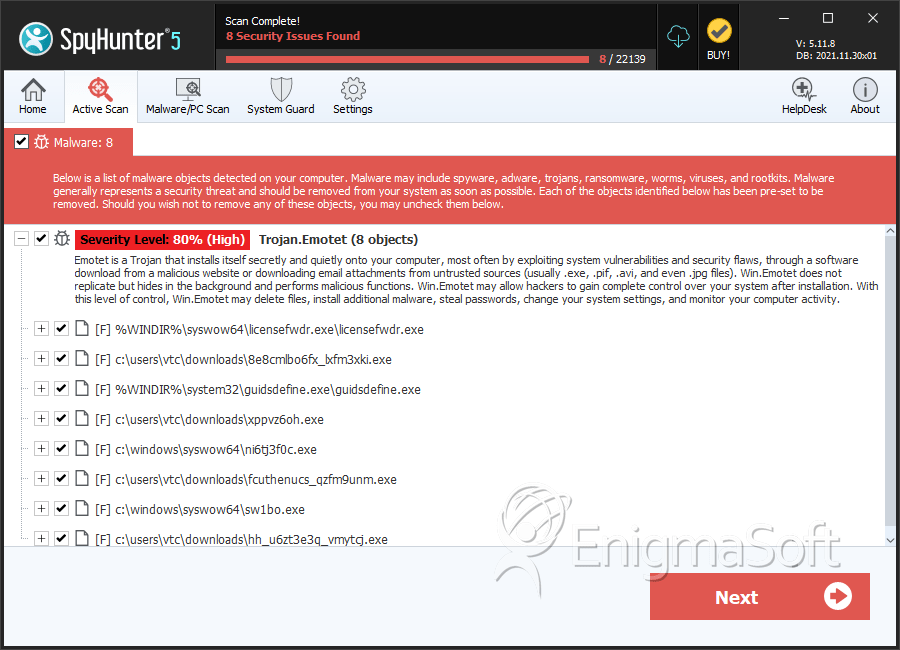

SpyHunter detecteert en verwijdert Emotet

Emotet schermafbeeldingen

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | licensefwdr.exe | 3391006372b212ba0be34bf9cc47bb15 | 62 |

| 2. | 8e8cmlbo6fx_lxfm3xki.exe | 0d87835af614586f70e39e2dfdba1953 | 41 |

| 3. | guidsdefine.exe | 8af726850d90d8897096429c8f677fb9 | 34 |

| 4. | ni6tj3f0c.exe | 865eba9b4ee8e93f500232eae85899f9 | 14 |

| 5. | sw1bo.exe | 6957fc973e45d6362c9508297840332c | 14 |

| 6. | fcuthenucs_qzfm9unm.exe | fc620fb26d06a3f15e97fa438e47b4e3 | 13 |

| 7. | hh_u6zt3e3q_vmytcj.exe | 0c12b6e792d5e395f1d0e8e00f2a906b | 9 |

| 8. | 8lqwejk6.exe | 9ab8c51587e3a46950576c545d917e5f | 8 |

| 9. | guidsripple.exe | 954d6e95ef173331841a54b2bacbcd28 | 8 |

| 10. | z7w2_qj.exe | 59dec5b309f882bd3b7b7f4db9de8810 | 7 |

| 11. | file.exe | 110c1f03f6cea56bbc5aea62e9705d24 | 7 |

| 12. | ripplepolic.exe | d3fe0e7a94cf8a04435ecd85d1a85227 | 7 |

| 13. | ↇↂↂↂ自転車выпLXXX;ↇↂↂↂ;ЧыПبايسکل.exe | 9d7b1ffdd0d6e8e43032b16dabcb52b4 | 7 |

| 14. | BA1E.tmp | b25ec6e225cf6247dcb3810470ae86b7 | 6 |

| 15. | 211.exe | 831bbafd3a5596994e3e5407e86a6ab0 | 6 |

| 16. | s9nevcf77pvpbcahes.exe | 9f6d496199d712df75fea0d4f65a774d | 6 |

| 17. | სკუმბრია.exe | 35c973fee6e0f6fd1c9486d25d041c83 | 5 |

| 18. | fu_nid7mlnsu.exe | fecc9b87f6adde022e2e7540469d9668 | 4 |

| 19. | td5g1cst.exe | d42dbba27dc711e5b4a3f4bf83967049 | 4 |

| 20. | cvedvfdyaj.exe | e60048bfaab06dcab844454c33ad5491 | 4 |

| 21. | aizz7dugmz_ddw.exe | 149f8faf3bb1c3cbd1207c133715a480 | 2 |

| 22. | h7kg8jsthbc.exe | c6c70da245a63f7ae7052ebac3fb76c6 | 2 |

| 23. | troj_generic_ec086af0e56b97ea6b427f02f90def0897bb0fe578eed1d48bf33049e4c9d439.exe | 536d98819ef25d5452ef802d4541bb46 | 1 |

| 24. | bc117e6ae77ef72ad0131990943d7a8b3570f0eb9fbe9a7a41e7e43711e5f763.crdownload | 83e70065bf06162895e73ce43f4fdb19 | 1 |

| 25. | eb7f8d53312376570fbd1385b45d1ff3fab6faadfba6c3a3a6c9d30c5e31bb4d.crdownload | 1f4a1df52756bd6ea855b47f039836ee | 1 |

| 26. | 1be6989616522d6ae9b3c301e5f51f0ac0313dfc8497958c616a307cd09657fc.crdownload | 991bd07e70c478affb777a3728942591 | 1 |

| 27. | aba5311be7e0dfbfefdd1f545a701b4e81c9ad8790af6f58f827e6b54f3454e5.crdownload | a4d00e6314149af840bbbf7a70bf1170 | 1 |

| 28. | a9a90901ee38e8a232e253f00b9fc9c0f0f58620ef6b7692e6dc7342a7317c1d.crdownload | 6f68c6733db5e38ba4cd82d12e683696 | 1 |

| 29. | C:\Windows\11987416.exe | ||

| 30. | C:\Windows\System32\46615275.exe | ||

| 31. | C:\Windows\System32\shedaudio.exe | ||

| 32. | C:\Windows\SysWOW64\f9jwqSbS.exe | ||

| 33. |

C:\Users\ |

||

| 34. |

C:\Users\ |