Emotet

Trusselscorekort

EnigmaSoft Threat Scorecard

EnigmaSoft Threat Scorecards er vurderingsrapporter for ulike malware-trusler som er samlet inn og analysert av vårt forskningsteam. EnigmaSoft Threat Scorecards evaluerer og rangerer trusler ved hjelp av flere beregninger, inkludert reelle og potensielle risikofaktorer, trender, frekvens, utbredelse og utholdenhet. EnigmaSoft Threat Scorecards oppdateres regelmessig basert på våre forskningsdata og beregninger og er nyttige for et bredt spekter av databrukere, fra sluttbrukere som søker løsninger for å fjerne skadelig programvare fra systemene deres til sikkerhetseksperter som analyserer trusler.

EnigmaSoft Threat Scorecards viser en rekke nyttig informasjon, inkludert:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Alvorlighetsnivå: Det fastslåtte alvorlighetsnivået til et objekt, representert numerisk, basert på vår risikomodelleringsprosess og forskning, som forklart i våre trusselvurderingskriterier .

Infiserte datamaskiner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

Se også Kriterier for trusselvurdering .

| Trusselnivå: | 80 % (Høy) |

| Infiserte datamaskiner: | 4,934 |

| Først sett: | June 28, 2014 |

| Sist sett: | October 24, 2025 |

| OS(er) berørt: | Windows |

Emotet startet som en bank-trojan for noen fem år siden, men har blitt så mye mer. I dag har det blitt en av de farligste botnettene og malware-dropper-for-hire i verden. For å tjene penger på angrepene, dropper Emotet ofte nye banktrojanere, e-posthøstere, selvutbredelsesmekanismer, informasjonsstealere og til og med ransomware.

Emotet startet som en bank-trojan for noen fem år siden, men har blitt så mye mer. I dag har det blitt en av de farligste botnettene og malware-dropper-for-hire i verden. For å tjene penger på angrepene, dropper Emotet ofte nye banktrojanere, e-posthøstere, selvutbredelsesmekanismer, informasjonsstealere og til og med ransomware.

Sikkerhetsforskere bemerket at trusselaktørene bak Emotet tok en sommerferie, med start i juni 2019, der til og med kommando- og kontrollaktivitetene (C2) ble stoppet. Da sommermånedene begynte å komme til sin konklusjon, begynte imidlertid sikkerhetsforskere å se en økning i aktiviteten til Emotets C2-infrastruktur. Fra og med 16. september 2019 er Emotet allerede i full redskap med en fornyet spamkampanje, og er avhengig av sosial ingeniørarbeid.

Innholdsfortegnelse

Emotet er rettet mot databrukere gjennom lokkende e-postkampanjer

En av de mest geniale og truende måtene Emotet-smittede ofre var gjennom stjålet e-postinnhold. Den skadelige programvaren vil sveipe et offerets innboks og kopiere eksisterende samtaler, som den deretter vil bruke i sine egne e-poster. Emotet vil sitere likene til virkelige meldinger i et "svar" på et offerets uleste e-post, i et forsøk på å lure dem til å åpne et vedlegg med snakk om skadelig programvare, vanligvis i form av et Microsoft Word-dokument.

Det krever ikke mye fantasi å se hvordan noen som forventer svar på en pågående samtale kan bli lurt på denne måten. Ved å etterligne eksisterende e-postsamtaler, inkludert ekte e-postinnhold og Emneoverskrifter, blir meldingene dessuten mye mer randomiserte og utfordrende å filtrere etter antispam-systemer.

Det som er interessant er at Emotet ikke bruker e-posten den stjal innhold fra for å sende den til et potensielt offer. I stedet sender den løftet samtale til en annen bot i nettverket, som deretter sender e-posten fra et helt annet sted, ved hjelp av en helt egen utgående SMTP-server.

I følge sikkerhetsforskere brukte Emotet stjålne e-postsamtaler i rundt 8,5 prosent av angrepsmeldinger før sommeren. Siden feriesesongen har avsluttet, har imidlertid denne taktikken blitt mer fremtredende, og utgjør nesten en fjerdedel av all Emotets utgående e-posttrafikk.

Cybercrooks utnytter Emotet for å stjele personopplysninger

Verktøyene til disposisjon for nettkroker som ønsker å stjele personlig informasjon fra datamaskiner er tilnærmet uendelige. Det hender bare at Emotet er en type malware-trussel som er svært effektiv til å utnytte på en måte å starte massesøppel-e-postkampanjer som sprer skadelig programvare designet for å stjele data fra en intetanende databruker. Måten Emotet fungerer på er å åpne for en bakdør for andre høyrisikotekniske trusler, for eksempel Dridex trojanhesten, som er spesielt designet for å stjele data fra en datamaskinbruker ved hjelp av aggressive phishing-teknikker.

Når den brukes av riktig type hacker eller cybercrook, kan Emotet brukes på en måte å infiltrere en datamaskin for å laste og installere flere malware trusler. Likevel kan de ekstra installerte truslene være farligere der de kan koble seg til kommando- og kontrollservere (C&C) for å laste ned instruksjoner for å utføre på det infiserte systemet.

Effektene av Emotet skal aldri tas lett

I alle tilfeller av en malware trussel så vidtrekkende som Emotet, bør databrukere ta nødvendige forholdsregler for å forhindre et angrep fra slikt. På baksiden vil de som er blitt angrepet av Emotet, finne den nødvendige ressursen for å trygt oppdage og eliminere trusselen. Hvis man lar Emotet kjøre på en datamaskin i lengre tid, øker risikoen for å få data eksponert eksponentielt.

Datamaskiner som kan forsinke å eliminere Emotet eller ta de nødvendige forholdsregler, vil sette personopplysningene deres som er lagret på PC-en deres i fare, noe som kan føre til alvorlige problemer som identitetstyveri. Dessuten er Emotet en vanskelig trussel å oppdage, som er en prosess som først og fremst gjøres av en oppdatert antimalware-ressurs eller -applikasjon.

Til enhver tid bør datamaskinbrukere være forsiktige når de åpner e-post med vedlegg, nærmere bestemt de som inneholder vedlegg i form av Microsoft Word-dokumenter, som er kjent for å være en metode som Emotet bruker for å spre skadelig programvare.

Emotets retur

På et tidspunkt i 2019 var Emotets kommando- og kontrollservere lukkete og etterlot systemer som var infisert av trusselen fri fra å være under kontroll av gjerningsmennene bak Emotet. Imidlertid, ikke så snart etter avslutningen av C & C-serverne, kom Emotet tilbake fra de døde der hackere ikke bare fikk kontroll over Emotet, men de bruker legitime nettsteder for å spre trusselen via spam-kampanjer ved først å hacking nettstedene.

Emotets utviklere har angivelig målrettet mot 66 000 e-postadresser for over 30 000 domenenavn, mange av disse domenene som tilhører legitime nettsteder som ble hacket. Noen av de legitime nettstedene som er angrepet av skaperne av Emotet, er følgende:

- biyunhui [.] com

- broadpeakdefense [.] com

- charosjewellery [.] co.uk

- customernoble [.] com

- holyurbanhotel [.] com

- keikomimura [.] com

- lecairtravels [.] com

- mutlukadinlarakademisi [.] com

- nautcoins [.] com

- taxolabs [.] com

- think1 [.] com

I utgangspunktet vil vi se en økning i infeksjoner med skadelig programvare så sikker som tiden går. Som forskere fra Cisco Talos bemerket: "Når en trusselgruppe går stille, er det lite sannsynlig at de vil være borte for alltid," utdyper: "Snarere åpner dette muligheten for en trusselgruppe å komme tilbake med nye IOC-er, taktikker, teknikker og prosedyrer eller nye malware-varianter som kan unngå eksisterende oppdagelse. "

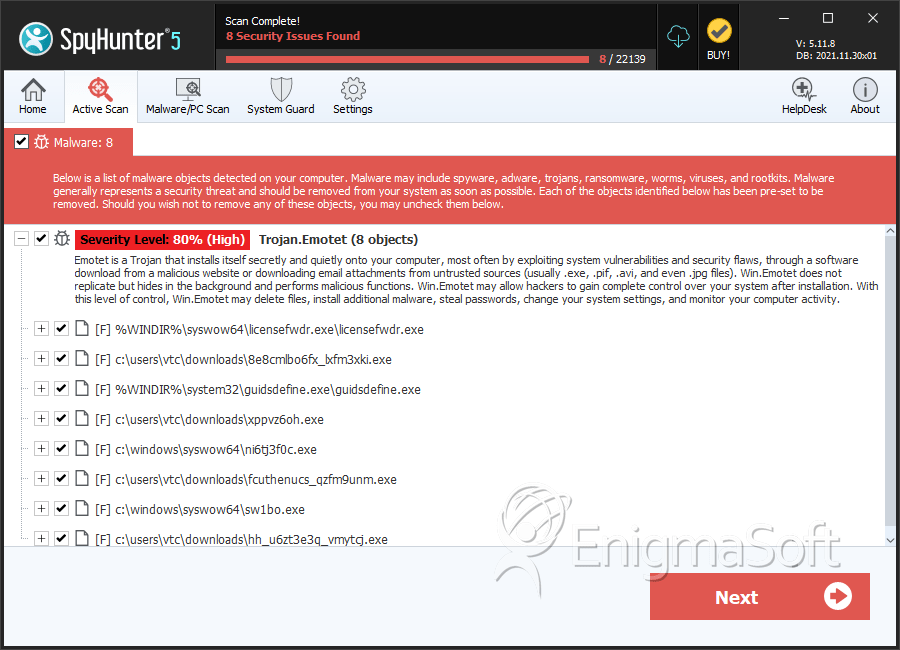

SpyHunter oppdager og fjerner Emotet

Emotet skjermbilder

Detaljer om filsystem

| # | Filnavn | MD5 |

Deteksjoner

Deteksjoner: Antall bekreftede og mistenkte tilfeller av en bestemt trussel oppdaget på infiserte datamaskiner som rapportert av SpyHunter.

|

|---|---|---|---|

| 1. | licensefwdr.exe | 3391006372b212ba0be34bf9cc47bb15 | 62 |

| 2. | 8e8cmlbo6fx_lxfm3xki.exe | 0d87835af614586f70e39e2dfdba1953 | 41 |

| 3. | guidsdefine.exe | 8af726850d90d8897096429c8f677fb9 | 34 |

| 4. | ni6tj3f0c.exe | 865eba9b4ee8e93f500232eae85899f9 | 14 |

| 5. | sw1bo.exe | 6957fc973e45d6362c9508297840332c | 14 |

| 6. | fcuthenucs_qzfm9unm.exe | fc620fb26d06a3f15e97fa438e47b4e3 | 13 |

| 7. | hh_u6zt3e3q_vmytcj.exe | 0c12b6e792d5e395f1d0e8e00f2a906b | 9 |

| 8. | 8lqwejk6.exe | 9ab8c51587e3a46950576c545d917e5f | 8 |

| 9. | guidsripple.exe | 954d6e95ef173331841a54b2bacbcd28 | 8 |

| 10. | z7w2_qj.exe | 59dec5b309f882bd3b7b7f4db9de8810 | 7 |

| 11. | file.exe | 110c1f03f6cea56bbc5aea62e9705d24 | 7 |

| 12. | ripplepolic.exe | d3fe0e7a94cf8a04435ecd85d1a85227 | 7 |

| 13. | ↇↂↂↂ自転車выпLXXX;ↇↂↂↂ;ЧыПبايسکل.exe | 9d7b1ffdd0d6e8e43032b16dabcb52b4 | 7 |

| 14. | BA1E.tmp | b25ec6e225cf6247dcb3810470ae86b7 | 6 |

| 15. | 211.exe | 831bbafd3a5596994e3e5407e86a6ab0 | 6 |

| 16. | s9nevcf77pvpbcahes.exe | 9f6d496199d712df75fea0d4f65a774d | 6 |

| 17. | სკუმბრია.exe | 35c973fee6e0f6fd1c9486d25d041c83 | 5 |

| 18. | fu_nid7mlnsu.exe | fecc9b87f6adde022e2e7540469d9668 | 4 |

| 19. | td5g1cst.exe | d42dbba27dc711e5b4a3f4bf83967049 | 4 |

| 20. | cvedvfdyaj.exe | e60048bfaab06dcab844454c33ad5491 | 4 |

| 21. | aizz7dugmz_ddw.exe | 149f8faf3bb1c3cbd1207c133715a480 | 2 |

| 22. | h7kg8jsthbc.exe | c6c70da245a63f7ae7052ebac3fb76c6 | 2 |

| 23. | troj_generic_ec086af0e56b97ea6b427f02f90def0897bb0fe578eed1d48bf33049e4c9d439.exe | 536d98819ef25d5452ef802d4541bb46 | 1 |

| 24. | bc117e6ae77ef72ad0131990943d7a8b3570f0eb9fbe9a7a41e7e43711e5f763.crdownload | 83e70065bf06162895e73ce43f4fdb19 | 1 |

| 25. | eb7f8d53312376570fbd1385b45d1ff3fab6faadfba6c3a3a6c9d30c5e31bb4d.crdownload | 1f4a1df52756bd6ea855b47f039836ee | 1 |

| 26. | 1be6989616522d6ae9b3c301e5f51f0ac0313dfc8497958c616a307cd09657fc.crdownload | 991bd07e70c478affb777a3728942591 | 1 |

| 27. | aba5311be7e0dfbfefdd1f545a701b4e81c9ad8790af6f58f827e6b54f3454e5.crdownload | a4d00e6314149af840bbbf7a70bf1170 | 1 |

| 28. | a9a90901ee38e8a232e253f00b9fc9c0f0f58620ef6b7692e6dc7342a7317c1d.crdownload | 6f68c6733db5e38ba4cd82d12e683696 | 1 |

| 29. | C:\Windows\11987416.exe | ||

| 30. | C:\Windows\System32\46615275.exe | ||

| 31. | C:\Windows\System32\shedaudio.exe | ||

| 32. | C:\Windows\SysWOW64\f9jwqSbS.exe | ||

| 33. |

C:\Users\ |

||

| 34. |

C:\Users\ |