Sodinokibi病毒

威胁评分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威胁记分卡是针对不同恶意软件威胁的评估报告,由我们的研究团队收集和分析。 EnigmaSoft 威胁记分卡使用多个指标对威胁进行评估和排名,包括现实世界和潜在风险因素、趋势、频率、普遍性和持续性。 EnigmaSoft 威胁记分卡会根据我们的研究数据和指标定期更新,对广泛的计算机用户有用,从寻求解决方案以从系统中删除恶意软件的最终用户到分析威胁的安全专家。

EnigmaSoft 威胁记分卡显示各种有用的信息,包括:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

严重性级别:根据我们的风险建模过程和研究,确定的对象的严重性级别,以数字形式表示,如我们的威胁评估标准中所述。

受感染计算机: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

另请参阅威胁评估标准。

| Popularity Rank: | 18,705 |

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 660 |

| 初见: | June 17, 2019 |

| 最后一次露面: | May 27, 2026 |

| 受影响的操作系统: | Windows |

Sodinokibi Ransomware是一种新的恶意软件威胁,正在网络犯罪圈中引起越来越多的关注。尽管Sodinokibi以典型的勒索软件方式运行-它会渗透到受害者的计算机中,使用强大的加密算法对文件进行加密,并要求对其进行恢复,但对其底层代码进行分析后发现,这是一种全新的恶意软件,而不是更新的变体已经存在的勒索软件。

目录

零日漏洞利用助长了第一次Sodinokibi攻击

Sodinokibi最早是在4月25日被发现的,当时它是在利用零日Oracle WebLogic Server漏洞的攻击中使用的。 。零日漏洞利用的严重性不可低估,因为它允许远程执行代码而无需任何其他需要的身份验证凭据。 Oracle在其常规补丁程序周期之外的4月26日发布了补丁程序,对其进行了修复并将漏洞分配为CVE-2019-2725。

通过此漏洞,攻击者无需任何用户输入即可将Sodinokibi有效负载下载到端点计算机。通常,勒索软件威胁需要至少与受害者进行一些交互才能开始感染。一旦进入,Sodinokibi将开始加密具有以下扩展名的所有文件:

.jpg,.jpeg,.raw,.tif,.gif,.png,.bmp,.3dm,.max,.accdb,.db,.dbf,.mdb,.pdb,.sql,.dwg,.dxf ,.cpp,.cs,.h,.php,.asp,.rb,.java,.jar,.class,.py,.js,.aaf,.aep,.aepx,.plb,.prel 、. prproj,.aet,.ppj,.psd,.indd,.indl,.indt,.indb,.inx,.idml,.pmd,.xqx,.xqx,.ai,.eps,.ps,.svg, .swf,.fla,.as3,.as,.txt,.doc,.dot,.docx,.docm,.dotx,.dotm,.docb,.rtf,.wpd,.wps,.msg,.pdf ,.xls,.xlt,.xlm,.xlsx,.xlsm,.xltx,.xltm,.xlsb,.xla,.xlam,.xll,.xlw,.ppt,.pot,.pps,.pptx 、. pptm,.potx,.potm,.ppam,.ppsx,.ppsm,.sldx,.sldm,.wav,.mp3,.aif,.iff,.m3u,.m4u,.mid,.mpa,.wma, .ra,.avi,.mov,.mp4,.3gp,.mpeg,.3g2,.asf,.asx,.flv,.mpg,.wmv,.vob,.m3u8,.dat,.csv,.efx ,.sdf,.vcf,.xml,.ses,.qbw,.qbb,.qbm,.qbi,.qbr,.cnt,.des,.v30,.qbo,.ini,.lgb,.qwc 、. qbp,.aif,.qba,.tlg,.qbx,.qby,.1pa,.qpd,.txt,.set,.iif,.nd,.rtp,.tlg,.wav,.qsm,.qss, .qst,.fx0,.fx1,.mx0,.fpx,.fxr,.fim,.ptb,.ai,.pfb,.cgn,.vsd 、. cdr,.cmx,.cpt,.csl,.cur,.des,.dsf,.ds4,.drw,.eps,.ps,.prn,.gif,.pcd,.pct,.pcx,.plt ,.rif,.svg,.swf,.tga,.tiff,.psp,.ttf,.wpd,.wpg,.wi,.raw,.wmf,.txt,.cal,.cpx,.shw 、. clk,.cdx,.cdt,.fpx,.fmv,.img,.gem,.xcf,.pic,.mac,.met,.pp4,.pp5,.ppf,.nap,.pat,.ps, .prn,.sct,.vsd,.wk3,.wk4,.xpm,.zip,.rar。

对于每个受感染的系统,Sodinokibi都会生成一个独特的字母数字字符串,长度在5到9个字符之间,并将其作为新扩展名附加到每个成功加密的文件中。然后,勒索软件会在每个包含加密文件的文件夹中创建带有勒索便条的文本或HTA文件。赎金记录的名称遵循以下格式-[RANDOM EXTENSION] -HOW-TO-DECRYPT.txt. 例如,如果Sodinokibi已生成a5b892t作为特定计算机的扩展名,则赎金记录将命名为a5b892t-HOW-TO-DECRYPT.txt。

Sodinokibi勒索软件具有利用" cmd.exe"执行vssadmin实用程序的功能,以防止用户通过默认的Windows备份机制还原加密的文件。更具体地说,勒索软件执行以下命令以删除受影响文件的卷影副本并禁用Windows启动修复:

C:\ Windows \ System32 \ cmd.exe" / c vssadmin.exe删除阴影/ All / Quiet&bcdedit / set {默认} restoreenabled否&bcdedit / set {default} bootstatuspolicy ignoreallfailures

Sodinokibi要求大量的解密费用

Sodinokibi背后的犯罪分子没有将他们的指示和要求放在赎金的正文中,而是将所有受影响的用户定向到两个网站-一个位于TOR网络上的.onion网站和一个位于"解密者"域的Internet公共部分上的一个网站。 [。]最佳。"注释的全文为:

"-===欢迎。再次。=== ---

[+]发生了什么? [+]

您的文件已加密,目前不可用。您可以检查一下:计算机上的所有文件都有扩展----------。

顺便说一句,一切皆有可能恢复(还原),但是您需要遵循我们的说明。否则,您将无法返回数据(从不)。

[+]有什么保证? [+]

它只是一项业务。除了获得利益,我们绝对不关心您和您的交易。如果我们不做我们的工作和责任-没有人会与我们合作。它不符合我们的利益。

要检查返回文件的功能,请访问我们的网站。您可以在那里免费解密一个文件。那是我们的保证。

如果您不配合我们的服务-对我们来说,这无关紧要。但是您会浪费时间和数据,因为我们只有私钥。在实践中-时间比金钱更有价值。

[+]如何获得网站访问权限? [+]

您有两种方法:

1)[推荐]使用TOR浏览器!

a)从以下站点下载并安装TOR浏览器:hxxps://torproject.org/

b)打开我们的网站:hxxp://aplebzu47wgazapdqks6vrcv6zcnjppkbxbr6wketf56nf6aq2nmyoyd.onion/913AED0B5FE1497D

2)如果TOR在您所在的国家/地区受阻,请尝试使用VPN!但是您可以使用我们的辅助网站。为了这:

a)打开任何浏览器(Chrome,Firefox,Opera,IE,Edge)

b)打开我们的辅助网站:http://decryptor.top/913AED0B5FE1497D

警告:二级网站可能被屏蔽,这就是第一个变体更好,更可用的原因。

当您打开我们的网站时,在输入表单中输入以下数据:

键:

--

扩展名:

-----------

-------------------------------------------------- ---------------------------------------

!!!危险 !!!

不要尝试自己更改文件,不要使用任何第三方软件来还原您的数据或防病毒解决方案-这可能会损坏私钥,从而导致丢失所有数据。

!!! !!! !!!

一次以上:取回文件符合您的利益。在我们这方面,我们(最好的专家)竭尽所能进行恢复,但是请不要干涉。

!!! !!! !!!"

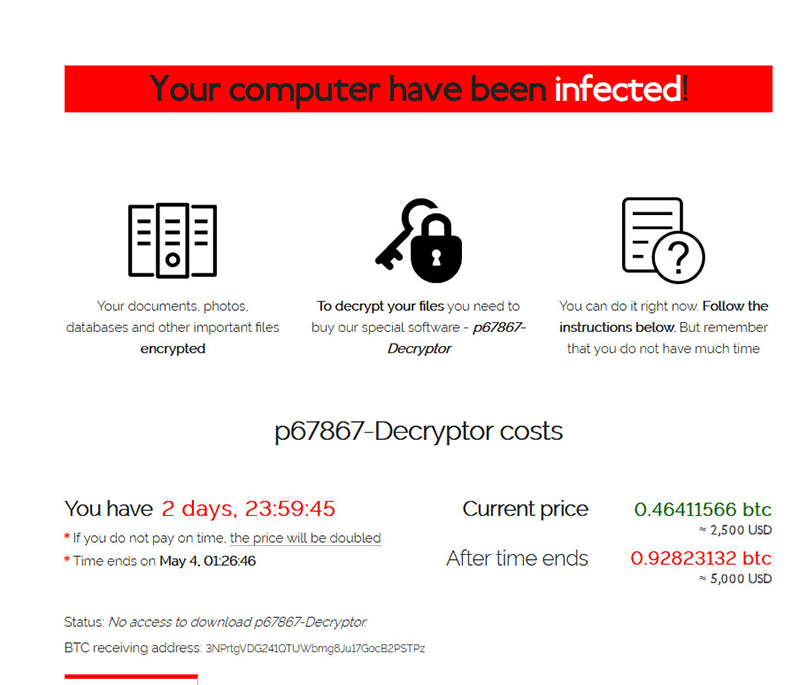

为了访问注释中列出的任一站点,用户必须输入一个特定的密钥,该密钥可以在赎金注释的文本文件中找到. 输入密码后,它们将被带到以下登录页面,该页面将显示其计算机系统的特定扩展名ID代码和一个倒计时计时器,显示两天内赎金的总和将增加一倍-从2500美元增加到5000美元,以比特币加密货币支付。该网站每3小时重新计算一次比特币/美元汇率,并更新显示的数字。

Sodinokibi勒索软件扩大了覆盖范围

在关闭了Oracle WebLogic零日补丁的补丁之后,研究人员发现用于分发Sodinokibi勒索软件的攻击媒介有所增加。实际上,现在已经尝试了几乎所有可能的分发方法:

垃圾邮件活动-德国用户受到恶意垃圾活动的攻击,该活动将Sodinokibi有效负载携带在伪装成紧急取消赎回权通知的受损电子邮件附件中。另一个电子邮件活动伪装为Booking.com的"新预订"。为了访问假定的预订信息,用户必须打开word文件,然后允许执行宏。这样做将启动Sodinokibi勒索软件感染。

替换合法的软件下载- 根据TG Soft的说法 ,意大利WinRar发行商的网站受到了威胁,导致下载了Sodinokibi勒索软件而不是WinRar程序。

被黑的托管服务提供商(MSP)-黑客攻击了几家托管服务提供商,以向他们的客户分发Sodinokibi勒索软件。显然,攻击者使用远程桌面服务进入了受影响的MSP的网络,然后将勒索软件文件通过管理控制台推送到客户端的终结点计算机。

漏洞利用工具包-在某些情况下,通过PopCash广告网络上的广告进行的恶意广告活动似乎将用户重定向到带有RIG漏洞利用工具包的网站。

显而易见,Sodinokibi的分支机构越来越雄心勃勃,现在可能正试图填补因GandCrab Ransomware运营商关闭运营并声称已产生超过20亿美元赎金而造成的真空。

不管Sodinokibi是否能够抢占当前最流行的勒索软件,都有某些步骤可以帮助所有用户针对此类勒索软件攻击建立强大的防御力。最可靠的方法之一是创建系统备份,该备份存储在未连接到网络的驱动器上。通过访问这种备份,用户可以简单地恢复恶意软件劫持的文件,而数据丢失最少。此外,使用合法的反恶意软件程序并将其更新,可能意味着某些勒索软件威胁甚至在它们有机会执行其恶意代码之前就已被阻止。

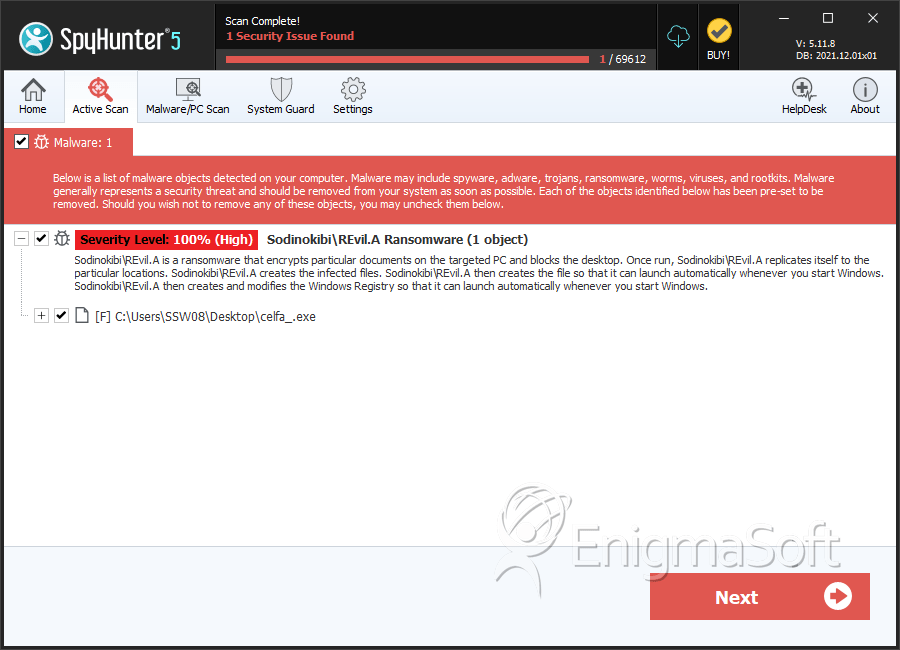

SpyHunter 检测并删除 Sodinokibi病毒

文件系统详情

| # | 文件名 | MD5 |

检测

检测数: SpyHunter 报告的在受感染计算机上检测到的特定威胁的确认和疑似案例数量。

|

|---|---|---|---|

| 1. | celfa_.exe | 9dbb65b1a435a2b3fb6a6e1e08efb2d0 | 11 |