Gấu trúc hung ác

Đã có một số câu chuyện trong những tháng gần đây về tội phạm mạng sử dụng mối đe dọa rất thực của Coronavirus để phát tán phần mềm độc hại và ransomware . Những mối đe dọa này đã được lan truyền trên toàn thế giới, nhưng có một số đến từ Trung Quốc nói riêng. Đến mức nhóm hack Vicious Panda của Trung Quốc được nhà nước bảo trợ đã bắt đầu phát tán phần mềm độc hại của riêng họ thông qua coronavirus.

Thông tin về vụ tấn công đến từ Check Point, người đã công bố nghiên cứu cho thấy một APT của Trung Quốc đã "vũ khí hóa" thông tin hợp pháp về coronavirus để phát tán phần mềm độc hại nguy hiểm của họ ra đại chúng.

Mục lục

Cuộc tấn công thứ hai

Cuộc tấn công Vicious Panda thực sự là chiến dịch phần mềm độc hại lớn thứ hai liên quan đến Coronavirus (COVID-19) ra khỏi Trung Quốc trong vài tuần qua. Vụ đầu tiên xảy ra vào đầu tháng 3 khi tập đoàn an ninh mạng Việt Nam VinCSS nhận thấy một cuộc tấn công của Mustang Panda. Mustang Panda là một nhóm hack khác do nhà nước Trung Quốc bảo trợ.

Cuộc tấn công của họ được biết là đã phát tán các email có tệp RAR đính kèm được cho là chứa thông điệp của Thủ tướng Việt Nam về virus coronavirus. Thay vì chứa bất kỳ loại thông báo quan trọng nào, tệp RAR chứa một trojan cửa sau tự cài vào máy tính của nạn nhân và mở chúng cho nhóm hack.

Gấu trúc hung ác tấn công chính phủ Mông Cổ

Cuộc tấn công của Gấu trúc nguy hiểm đã được phát hiện bởi Check Point, người cho biết họ đang theo dõi nhóm vì họ đang nhắm mục tiêu vào các tổ chức chính phủ Mông Cổ. Giống như cuộc tấn công đầu tiên, nhóm này tuyên bố có thông tin quan trọng về coronavirus mà người dùng nên tải xuống để truy cập.

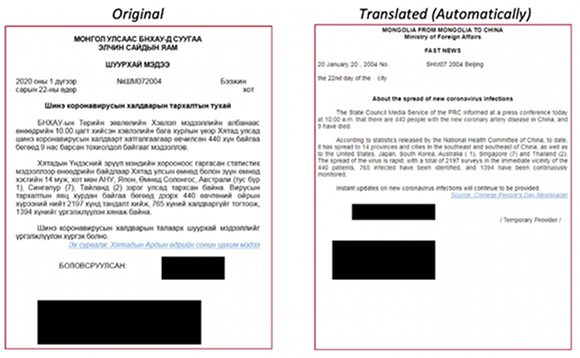

Check Point đã có thể ngăn chặn một cuộc tấn công mạng từ một "nhóm APT của Trung Quốc nhằm vào một thực thể khu vực công của Mông Cổ." Cuộc tấn công đã tận dụng nỗi sợ hãi về coronavirus trong giai đoạn kỹ thuật xã hội. Nó chứa hai tài liệu. Một trong những tài liệu liên quan đến COVID-19 và cả hai tài liệu này đều khẳng định là của Bộ Ngoại giao Mông Cổ. Các tài liệu được đóng gói với một mối đe dọa phần mềm độc hại duy nhất cho phép truy cập từ xa vào máy tính của nạn nhân.

Tệp đính kèm email - Nguồn: research.checkpoint.com

Đỉnh của tảng băng trôi

Thật không may, cuộc tấn công mới nhất này không có gì mới và chỉ đại diện cho phần nổi của tảng băng chìm. Tin tặc luôn sử dụng những loại khủng hoảng này để có lợi cho họ, vì vậy không có cách nào họ có thể chống lại việc lợi dụng COVID-19.

Theo Check Point, tài liệu APT mới nhất của Trung Quốc có tiêu đề 'Về sự lây lan của các bệnh nhiễm trùng Coronavirus mới'. Nó trích dẫn Ủy ban Y tế Quốc gia Trung Quốc để có vẻ xác thực hơn và hiệu quả hơn. Mặc dù đã có một số mối đe dọa mạng liên quan đến COVID-19, nhưng đây có vẻ là mối đe dọa đầu tiên được thực hiện bởi một nhóm hack do nhà nước tài trợ chống lại chính phủ nước ngoài.

Cũng là cuộc tấn công mới nhất trong một loạt các cuộc tấn công hack liên quan đến coronavirus, Check Point nói rằng cuộc tấn công này chỉ là cuộc tấn công mới nhất trong một chiến dịch đang diễn ra của tin tặc Trung Quốc chống lại các chính phủ và tổ chức khác. Sự khác biệt là cái này sử dụng coronavirus như một phần của phương pháp triển khai.

Cuộc tấn công được mô tả là "khai thác mối quan tâm của công chúng đối với coronavirus cho chương trình nghị sự của riêng [Trung Quốc] thông qua một chuỗi lây nhiễm mạng mới." Họ nói rằng Vicious Panda đang nhắm mục tiêu đến các quốc gia trên thế giới - không chỉ Mông Cổ. Họ kêu gọi mọi thực thể khu vực công và viễn thông phải cảnh giác trước các mối đe dọa mạng tiềm ẩn, đặc biệt là bất cứ điều gì tuyên bố là về coronavirus.

Email và tài liệu được cho là đến từ chính phủ Mông Cổ. Ít nhất một trong số họ tuyên bố đến từ Bộ trưởng Bộ Ngoại giao. Chiến dịch nhắm mục tiêu vào các bộ phận khác của khu vực công Mông Cổ. Mục đích của chiến dịch dường như là thu thập thông tin và ảnh chụp màn hình từ các máy tính của chính phủ, chỉnh sửa và xóa các tệp cũng như kiểm soát từ xa các máy tính đó.

Ransomware Vicious Panda hoạt động như thế nào?

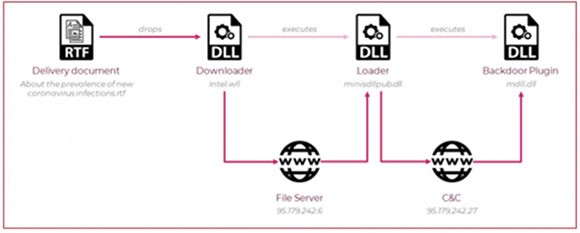

Tệp đính kèm độc hại chứa trojan truy cập từ xa (RAT) có thể chiếm quyền điều khiển máy tính. Trojan được lập trình để có các kết nối hạn chế đến máy chủ chỉ huy và điều khiển, điều này có thể khiến nó khó bị phát hiện hơn. Cấu trúc của tải trọng gợi ý rằng nó có thể bao gồm các mô-đun khác được lên lịch cài đặt sau này như một phần của chiến dịch lớn hơn. Từ những gì Check Point có thể nói, phần mềm độc hại được sử dụng trong cuộc tấn công là một chủng hoàn toàn độc đáo và được thiết kế tùy chỉnh, nhưng chính xác cách thức hoạt động - và những gì nó làm - khá phổ biến.

Chuỗi lây nhiễm của gấu trúc nguy hiểm - Nguồn: research.checkpoint.com

Check Point đã chia nhỏ các phần khác của chiến dịch, chẳng hạn như nơi lưu trữ trung tâm chỉ huy và điều khiển. Tuy nhiên, vào cuối ngày, phần mềm độc hại này chẳng khác gì một chiến dịch do nhà nước tài trợ. Nó sử dụng kỹ thuật xã hội để khuyến khích người dùng tải xuống và mở tệp đính kèm. Phần đính kèm tải một tệp khác và cài đặt một cửa sau vào máy tính. Sau đó, Trung Quốc có thể khai thác cửa hậu đó để theo dõi các mục tiêu của chính phủ.

Cybercrooks sẽ tiếp tục thúc đẩy Trung Quốc và Coronavirus

Trong khi các biển chỉ dẫn cấp cao nhất không cung cấp đủ thông tin để xác định chính xác ai đứng sau cuộc tấn công, Check Point đã đào sâu vào mã phần mềm độc hại và nhận thấy rằng nó giống với mã được sử dụng trong các phần mềm độc hại khác liên quan đến Trung Quốc. Các chiến dịch đó cũng nhằm vào kẻ thù của Trung Quốc.

Trung Quốc - tâm chấn của coronavirus - đang sử dụng virus để làm lợi thế riêng của mình trong nhiều phương pháp lừa đảo .. Tuy nhiên, không có gì ngạc nhiên khi họ sử dụng coronavirus, vì nó hiện là công cụ kỹ thuật xã hội tốt nhất hiện có để chống lại các tác nhân đe dọa. Ngay cả những tội phạm mạng thông thường cũng đang tận dụng nó trong các chiến dịch của riêng chúng.