ខ្លាឃ្មុំផេនដាដ៏សាហាវ

មានរឿងរ៉ាវជាច្រើនក្នុងប៉ុន្មានខែថ្មីៗនេះនៃឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតដែល ប្រើប្រាស់ការគំរាមកំហែងពិតប្រាកដនៃមេរោគ Coronavirus ដើម្បីផ្សព្វផ្សាយមេរោគ និង ransomware ។ ការគម្រាមកំហែងទាំងនេះត្រូវបានផ្សព្វផ្សាយពាសពេញពិភពលោក ប៉ុន្តែមានមួយចំនួនដែលចេញមកពីប្រទេសចិនជាពិសេស។ ដល់ចំណុចដែលក្រុម Hacking របស់ចិនដែលឧបត្ថម្ភដោយរដ្ឋ Vicious Panda បានចាប់ផ្តើមរីករាលដាលមេរោគផ្ទាល់ខ្លួនរបស់ពួកគេតាមរយៈមេរោគ។

ព័ត៌មានអំពីការវាយប្រហារនេះបានមកពី Check Point ដែលបានបោះពុម្ពផ្សាយការស្រាវជ្រាវដែលបង្ហាញថា APT របស់ចិនបាន "បំពាក់អាវុធ" ព័ត៌មានស្របច្បាប់អំពីមេរោគឆ្លងដើម្បីផ្សព្វផ្សាយមេរោគព្យាបាទរបស់ពួកគេទៅកាន់មហាជន។

តារាងមាតិកា

ការវាយប្រហារលើកទីពីរ

ការវាយប្រហារ Vicious Panda គឺពិតជាយុទ្ធនាការមេរោគដែលទាក់ទងនឹងមេរោគ Coronavirus (COVID-19) ដ៏សំខាន់ទីពីរដែលចេញមកពីប្រទេសចិនក្នុងរយៈពេលប៉ុន្មានសប្តាហ៍កន្លងមកនេះ។ ទីមួយបានកើតឡើងនៅដើមខែមីនា នៅពេលដែលក្រុមសន្តិសុខអ៊ីនធឺណេតវៀតណាម VinCSS បានកត់សម្គាល់ការវាយប្រហារដោយរថយន្ត Mustang Panda ។ Mustang Panda គឺជាក្រុម hacking ដែលឧបត្ថម្ភដោយរដ្ឋរបស់ចិនមួយផ្សេងទៀត។

ការវាយប្រហាររបស់ពួកគេត្រូវបានគេស្គាល់ថាសម្រាប់ការចែកចាយអ៊ីមែលជាមួយនឹងឯកសារ RAR ដែលបានភ្ជាប់មកជាមួយដែលអះអាងថាមានសារពីនាយករដ្ឋមន្ត្រីវៀតណាមអំពីមេរោគឆ្លង។ ជាជាងមានសារសំខាន់ណាមួយ ឯកសារ RAR មាន trojan ខាងក្រោយ ដែលដំឡើងដោយខ្លួនវានៅលើកុំព្យូទ័ររបស់ជនរងគ្រោះ ហើយបើកពួកវារហូតដល់ក្រុមលួចចូល។

ខ្លាឃ្មុំផេនដាដ៏សាហាវវាយប្រហាររដ្ឋាភិបាលម៉ុងហ្គោលី

ការវាយប្រហារ Vicious Panda ត្រូវបានគេប្រទះឃើញដោយ Check Point ដែលបាននិយាយថា ពួកគេកំពុងតាមដានក្រុមនេះ ខណៈដែលពួកគេត្រូវបានកំណត់គោលដៅទៅលើអង្គការរដ្ឋាភិបាលម៉ុងហ្គោលី។ ដូចការវាយប្រហារលើកដំបូងដែរ ក្រុមនេះបានអះអាងថាមានព័ត៌មានសំខាន់ៗអំពីមេរោគកូរ៉ូណា ដែលអ្នកប្រើប្រាស់គួរតែទាញយកដើម្បីចូលប្រើ។

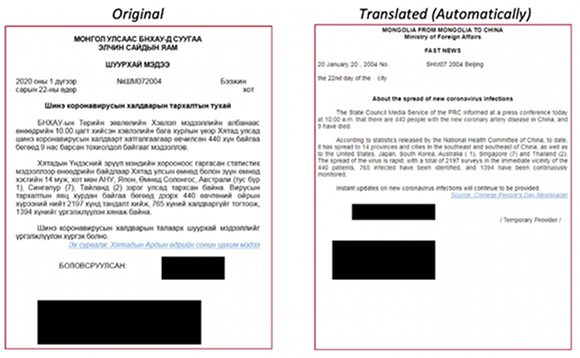

Check Point អាចស្ទាក់ចាប់ការវាយប្រហារតាមអ៊ីនធឺណិតពី "ក្រុម APT របស់ចិននៅលើអង្គភាពវិស័យសាធារណៈនៃប្រទេសម៉ុងហ្គោលី" ។ ការវាយប្រហារនេះបានបង្កើនការភ័យខ្លាចនៃមេរោគឆ្លងក្នុងដំណាក់កាលវិស្វកម្មសង្គម។ វាមានឯកសារពីរ។ ឯកសារមួយក្នុងចំណោមឯកសារពាក់ព័ន្ធនឹងជំងឺកូវីដ-១៩ ហើយឯកសារទាំងពីរបានអះអាងថាមកពីក្រសួងការបរទេសម៉ុងហ្គោលី។ ឯកសារទាំងនោះបានភ្ជាប់មកជាមួយការគំរាមកំហែងមេរោគតែមួយគត់ដែលអនុញ្ញាតឱ្យចូលប្រើពីចម្ងាយនៃកុំព្យូទ័ររបស់ជនរងគ្រោះ។

ឯកសារភ្ជាប់អ៊ីមែល - ប្រភព៖ research.checkpoint.com

គន្លឹះនៃផ្ទាំងទឹកកក

ជាអកុសល ការវាយប្រហារចុងក្រោយនេះមិនមានអ្វីថ្មីទេ ហើយគ្រាន់តែតំណាងឱ្យចុងផ្ទាំងទឹកកកសុភាសិតប៉ុណ្ណោះ។ ពួក Hacker តែងតែប្រើប្រាស់វិបត្តិទាំងនេះ ដើម្បីផលប្រយោជន៍របស់ពួកគេ ដូច្នេះគ្មានវិធីណាដែលពួកគេអាចទប់ទល់នឹងការទាញយកអត្ថប្រយោជន៍ពី COVID-19 នោះទេ។

ឯកសារ APT ចុងក្រោយបង្អស់របស់ចិនគឺយោងទៅតាម Check Point ដែលមានចំណងជើងថា 'អំពីការរីករាលដាលនៃការឆ្លងមេរោគថ្មី Coronavirus' ។ វាដកស្រង់ពីគណៈកម្មាធិការសុខភាពជាតិនៃប្រទេសចិន ដើម្បីបង្ហាញឱ្យឃើញច្បាស់ និងមានប្រសិទ្ធភាពជាងមុន។ ខណៈពេលដែលមានការគំរាមកំហែងតាមអ៊ីនធឺណែតជាច្រើនទាក់ទងនឹង COVID-19 វាហាក់ដូចជាការលើកដំបូងដែលធ្វើឡើងដោយក្រុមលួចចូលគាំទ្រដោយរដ្ឋប្រឆាំងនឹងរដ្ឋាភិបាលបរទេស។

ក៏ដូចជាជាការវាយប្រហារចុងក្រោយបង្អស់នៃការវាយប្រហារដែលទាក់ទងនឹងមេរោគឆ្លងមេរោគ Check Point និយាយថា ការវាយប្រហារនេះគឺគ្រាន់តែជាយុទ្ធនាការចុងក្រោយបំផុតនៅក្នុងយុទ្ធនាការដែលកំពុងបន្តដោយពួក Hacker របស់ចិនប្រឆាំងនឹងរដ្ឋាភិបាល និងអង្គការផ្សេងទៀត។ ភាពខុសប្លែកគ្នានោះគឺថា មេរោគមួយនេះបានប្រើប្រាស់មេរោគឆ្លងជាផ្នែកនៃវិធីសាស្ត្រដាក់ពង្រាយ។

ការវាយប្រហារនេះត្រូវបានពិពណ៌នាថាជា "ការកេងប្រវ័ញ្ចផលប្រយោជន៍សាធារណៈចំពោះមេរោគឆ្លងសម្រាប់របៀបវារៈផ្ទាល់ខ្លួនរបស់ [ប្រទេសចិន] តាមរយៈខ្សែសង្វាក់ឆ្លងមេរោគតាមអ៊ីនធឺណិតថ្មី"។ ពួកគេនិយាយថា Vicious Panda កំពុងកំណត់គោលដៅប្រទេសនានាជុំវិញពិភពលោក មិនមែនតែម៉ុងហ្គោលីទេ។ ពួកគេជំរុញឱ្យគ្រប់អង្គភាពវិស័យសាធារណៈ និងទូរគមនាគមន៍ មានការប្រុងប្រយ័ត្នចំពោះការគំរាមកំហែងតាមអ៊ីនធឺណិត ជាពិសេសអ្វីៗដែលអះអាងថាមានអំពីមេរោគឆ្លង។

អ៊ីមែលនិងឯកសារអះអាងថាមកពីក្នុងរដ្ឋាភិបាលម៉ុងហ្គោលី។ យ៉ាងហោចណាស់ម្នាក់ក្នុងចំណោមពួកគេបានអះអាងថាមកពីរដ្ឋមន្ត្រីក្រសួងការបរទេស។ យុទ្ធនាការនេះផ្តោតលើផ្នែកផ្សេងទៀតនៃវិស័យសាធារណៈម៉ុងហ្គោលី។ គោលបំណងនៃយុទ្ធនាការនេះហាក់ដូចជាចាប់យកព័ត៌មាន និងរូបថតអេក្រង់ពីកុំព្យូទ័ររបស់រដ្ឋាភិបាល ការកែសម្រួល និងលុបឯកសារ និងការគ្រប់គ្រងពីចម្ងាយនៃកុំព្យូទ័រទាំងនោះ។

តើ Vicious Panda Ransomware ដំណើរការយ៉ាងដូចម្តេច?

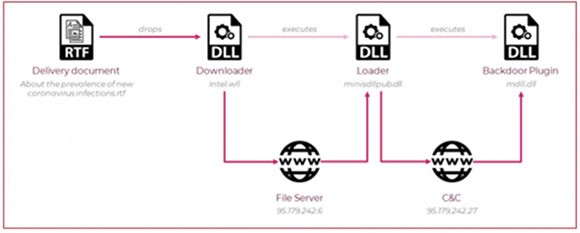

ឯកសារភ្ជាប់ព្យាបាទមាន Trojan ចូលប្រើពីចម្ងាយ (RAT) ដែលអាចគ្រប់គ្រងកុំព្យូទ័របាន។ Trojan ត្រូវបានសរសេរកម្មវិធីឱ្យមានការតភ្ជាប់មានកម្រិតទៅកាន់ command និង control server ដែលអាចធ្វើឱ្យវាពិបាកក្នុងការរកឃើញ។ រចនាសម្ព័ន្ធនៃ payload បង្ហាញថាវាអាចរួមបញ្ចូលម៉ូឌុលផ្សេងទៀតដែលត្រូវបានកំណត់ពេលសម្រាប់ការដំឡើងនៅពេលក្រោយជាផ្នែកនៃយុទ្ធនាការធំជាងនេះ។ តាមអ្វីដែល Check Point អាចប្រាប់បាន មេរោគដែលប្រើក្នុងការវាយប្រហារ គឺជាប្រភេទមេរោគដែលរចនាឡើងដោយឡែក និងរចនាតាមបំណង ប៉ុន្តែពិតជារបៀបដែលវាដំណើរការ – និងអ្វីដែលវាធ្វើ – គឺជារឿងធម្មតា។

Vicious Panda Infection Chains - ប្រភព៖ research.checkpoint.com

Check Point បានបំបែកផ្នែកផ្សេងទៀតនៃយុទ្ធនាការ ដូចជាកន្លែងដែលបញ្ជាការ និងមជ្ឈមណ្ឌលគ្រប់គ្រងត្រូវបានរៀបចំ។ នៅចុងបញ្ចប់នៃថ្ងៃនោះ មេរោគនេះមិនមានអ្វីខ្លីពីយុទ្ធនាការដែលឧបត្ថម្ភដោយរដ្ឋនោះទេ។ វាប្រើវិស្វកម្មសង្គមដើម្បីលើកទឹកចិត្តអ្នកប្រើប្រាស់ឱ្យទាញយក និងបើកឯកសារភ្ជាប់។ ឯកសារភ្ជាប់ផ្ទុកឯកសារផ្សេងទៀត ហើយដំឡើង backdoor ទៅកុំព្យូទ័រ។ បន្ទាប់មក ចិនអាចកេងចំណេញផ្នែកខាងក្រោយនោះ ដើម្បីឈ្លបយកការណ៍លើគោលដៅរបស់រដ្ឋាភិបាល។

Cybercrooks នឹងបន្តមានឥទ្ធិពលលើប្រទេសចិន និងមេរោគ Coronavirus

ខណៈពេលដែលសញ្ញាសម្គាល់កម្រិតកំពូលមិនផ្តល់ព័ត៌មានគ្រប់គ្រាន់ដើម្បីបញ្ជាក់ឱ្យច្បាស់ថាអ្នកណាជាអ្នកនៅពីក្រោយការវាយប្រហារនោះ Check Point បានជីកចូលទៅក្នុងកូដមេរោគ ហើយបានរកឃើញថាវាស្រដៀងទៅនឹងកូដដែលប្រើក្នុងមេរោគផ្សេងទៀតដែលទាក់ទងនឹងប្រទេសចិន។ យុទ្ធនាការទាំងនោះក៏មានគោលដៅលើសត្រូវរបស់ចិនដែរ។

ប្រទេសចិន ដែលជាចំណុចកណ្តាលនៃមេរោគឆ្លង - កំពុងប្រើប្រាស់មេរោគដើម្បីផលប្រយោជន៍របស់ខ្លួននៅក្នុងវិធីបោកប្រាស់ជាច្រើន .. វាមិនមែនជារឿងគួរឱ្យភ្ញាក់ផ្អើលទេដែលពួកគេនឹងប្រើប្រាស់មេរោគនេះ ព្រោះវាបច្ចុប្បន្នជាឧបករណ៍វិស្វកម្មសង្គមដ៏ល្អបំផុតដែលមានសម្រាប់គំរាមកំហែងដល់តួអង្គ។ សូម្បីតែឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតធម្មតាកំពុងប្រើវានៅក្នុងយុទ្ធនាការផ្ទាល់ខ្លួនរបស់ពួកគេ។