الباندا الشرير

كانت هناك العديد من القصص في الأشهر الأخيرة عن استخدام مجرمي الإنترنت للتهديد الحقيقي لفيروس كورونا لنشر البرامج الضارة وبرامج الفدية . تم نشر هذه التهديدات في جميع أنحاء العالم ، ولكن كان هناك عدد منها يخرج من الصين على وجه الخصوص. لدرجة أن مجموعة القرصنة الصينية Vicious Panda التي ترعاها الدولة بدأت في نشر البرامج الضارة الخاصة بها من خلال فيروس كورونا.

تأتي المعلومات المتعلقة بالهجوم من Check Point ، التي نشرت بحثًا يظهر أن APT الصينية قد "حوّلت" معلومات مشروعة حول فيروس كورونا إلى سلاح لنشر برامجها الضارة إلى الجماهير.

جدول المحتويات

الهجوم الثاني

هجوم Vicious Panda هو في الواقع ثاني حملة برمجيات خبيثة ذات صلة بفيروس كورونا (COVID-19) تخرج من الصين في الأسابيع القليلة الماضية. حدث الأول في بداية شهر مارس عندما لاحظت مجموعة الأمن السيبراني الفيتنامية VinCSS هجومًا من قبل Mustang Panda. موستانج باندا هي مجموعة قرصنة صينية أخرى ترعاها الدولة.

كان هجومهم معروفًا بتوزيع رسائل البريد الإلكتروني مع ملف RAR المرفق الذي ادعى أنه يحتوي على رسالة من رئيس الوزراء الفيتنامي حول فيروس كورونا. بدلاً من احتواء أي نوع من الرسائل المهمة ، احتوى ملف RAR على حصان طروادة خلفي تم تثبيته على أجهزة كمبيوتر الضحية وفتحها أمام مجموعة القرصنة.

الباندا الشريرة تهاجم الحكومة المنغولية

تم رصد هجوم الباندا الشرير من قبل Check Point ، الذين قالوا إنهم كانوا يراقبون المجموعة لأنها كانت تستهدف المنظمات الحكومية المنغولية. مثل الهجوم الأول ، زعمت المجموعة أن لديها معلومات حيوية حول فيروس كورونا يجب على المستخدمين تنزيلها للوصول إليها.

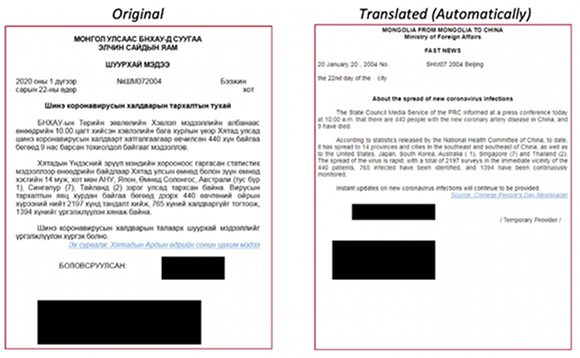

تمكنت Check Point من اعتراض هجوم إلكتروني من "مجموعة APT الصينية على كيان تابع للقطاع العام في منغوليا". عزز الهجوم المخاوف من فيروس كورونا خلال مرحلة الهندسة الاجتماعية. احتوت على وثيقتين. كانت إحدى الوثائق متعلقة بـ COVID-19 وادعى كلاهما أنهما من وزارة الخارجية المنغولية. جاءت الوثائق مغلفة ببرنامج ضار فريد من نوعه سمح بالوصول عن بعد لأجهزة الكمبيوتر الخاصة بالضحية.

مرفق البريد الإلكتروني - المصدر: research.checkpoint.com

غيض من فيض

لسوء الحظ ، فإن هذا الهجوم الأخير ليس بالأمر الجديد ويمثل مجرد قمة جبل الجليد الذي يضرب به المثل. لطالما استخدم المتسللون هذه الأنواع من الأزمات لمصلحتهم ، لذلك لم يكن هناك طريقة يمكنهم من خلالها مقاومة الاستفادة من COVID-19.

كانت أحدث وثيقة صينية من APT ، وفقًا لنقطة التحقق ، بعنوان "حول انتشار عدوى فيروس كورونا الجديد". تستشهد بلجنة الصحة الوطنية في الصين لكي تبدو أكثر واقعية وفعالية. بينما كان هناك عدد من التهديدات الإلكترونية المتعلقة بـ COVID-19 ، يبدو أن هذا هو أول تهديد تقوم به مجموعة قرصنة ترعاها الدولة ضد حكومة أجنبية.

بالإضافة إلى كونها الأحدث في سلسلة هجمات القرصنة المتعلقة بفيروس كورونا ، تقول Check Point إن الهجوم هو مجرد أحدث هجوم في حملة مستمرة من قبل قراصنة صينيين ضد الحكومات والمنظمات الأخرى. الفرق هو أن هذا الشخص استفاد من فيروس كورونا كجزء من طريقة الانتشار.

تم وصف الهجوم بأنه "استغلال المصلحة العامة في فيروس كورونا لأجندة [الصين] الخاصة من خلال سلسلة عدوى إلكترونية جديدة." يقولون إن الباندا الشريرة تستهدف دولًا في جميع أنحاء العالم - وليس فقط منغوليا. يحثون كل كيان في القطاع العام وشركات الاتصالات على توخي الحذر بشأن التهديدات السيبرانية المحتملة ، لا سيما أي شيء يدعي أنه يتعلق بفيروس كورونا.

البريد الإلكتروني والوثائق تدعي أنها تأتي من داخل حكومة منغوليا. وادعى واحد منهم على الأقل أنه من وزير الخارجية. استهدفت الحملة أجزاء أخرى من القطاع العام المنغولي. يبدو أن الهدف من الحملة هو الحصول على المعلومات ولقطات الشاشة من أجهزة الكمبيوتر الحكومية ، وتحرير الملفات وحذفها ، والتحكم عن بعد في أجهزة الكمبيوتر هذه.

كيف يعمل Vicious Panda Ransomware؟

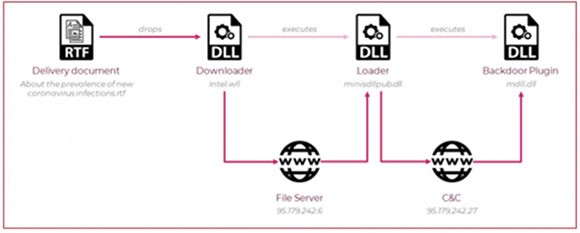

يحتوي المرفق الضار على حصان طروادة للوصول عن بُعد (RAT) يمكنه التحكم في أجهزة الكمبيوتر. تمت برمجة حصان طروادة بحيث يكون لديه اتصالات محدودة بخادم القيادة والتحكم ، مما يجعل اكتشافه أكثر صعوبة. تشير بنية الحمولة إلى أنها قد تتضمن وحدات نمطية أخرى تمت جدولتها للتثبيت لاحقًا كجزء من حملة أكبر. بناءً على ما يمكن أن تخبره Check Point ، فإن البرامج الضارة المستخدمة في الهجوم هي سلالة فريدة تمامًا ومصممة خصيصًا ، ولكن كيفية عملها بالضبط - وماذا تفعل - شائعة إلى حد ما.

سلاسل عدوى الباندا الشريرة - المصدر: research.checkpoint.com

قامت Check Point بتفكيك أجزاء أخرى من الحملة ، مثل مكان استضافة مركز القيادة والتحكم. لكن في نهاية المطاف ، لا تقل هذه البرامج الضارة عن كونها حملة ترعاها الدولة. يستخدم الهندسة الاجتماعية لتشجيع المستخدمين على تنزيل المرفق وفتحه. يقوم المرفق بتحميل ملف آخر ويقوم بتثبيت باب خلفي للكمبيوتر. يمكن للصين بعد ذلك استغلال هذا الباب الخلفي للتجسس على الأهداف الحكومية.

ستستمر الجرائم الإلكترونية في الاستفادة من الصين وفيروس كورونا

في حين أن علامات المستوى الأعلى لا تقدم معلومات كافية لتحديد من يقف وراء الهجوم بالضبط ، فقد بحثت Check Point في رمز البرنامج الضار ووجدت أنه يشبه الكود المستخدم في البرامج الضارة الأخرى المتعلقة بالصين. كانت تلك الحملات تستهدف أيضًا أعداء الصين.

الصين - بؤرة فيروس كورونا - تستخدم الفيروس لمصلحتها الخاصة في العديد من الأساليب الخادعة .. ليس من المستغرب أنهم سيستخدمون الفيروس التاجي على الرغم من أنه يعد حاليًا أفضل أداة هندسة اجتماعية متاحة للجهات الفاعلة في مجال التهديد. حتى مجرمو الإنترنت العاديون يستغلونها في حملاتهم الخاصة.